Googlova aplikacija za sledenje stikom ni popolnoma zasebna

V Googlovi implementaciji sledenja stikom, ki jo uporablja tudi slovenska aplikacija #ostanizdrav, so raziskovalci odkrili ranljivost, ki nekaterim tretjim aplikacijam omogoča zbiranje podatkov. Google je bil o odkritju obveščen že pred dvema mesecema, a ga ne vidi kot pomanjkljivost, zato ni pripravil popravka. Odkriteljem tako ni preostalo drugega, kot da o ranljivosti obvestijo javnost.

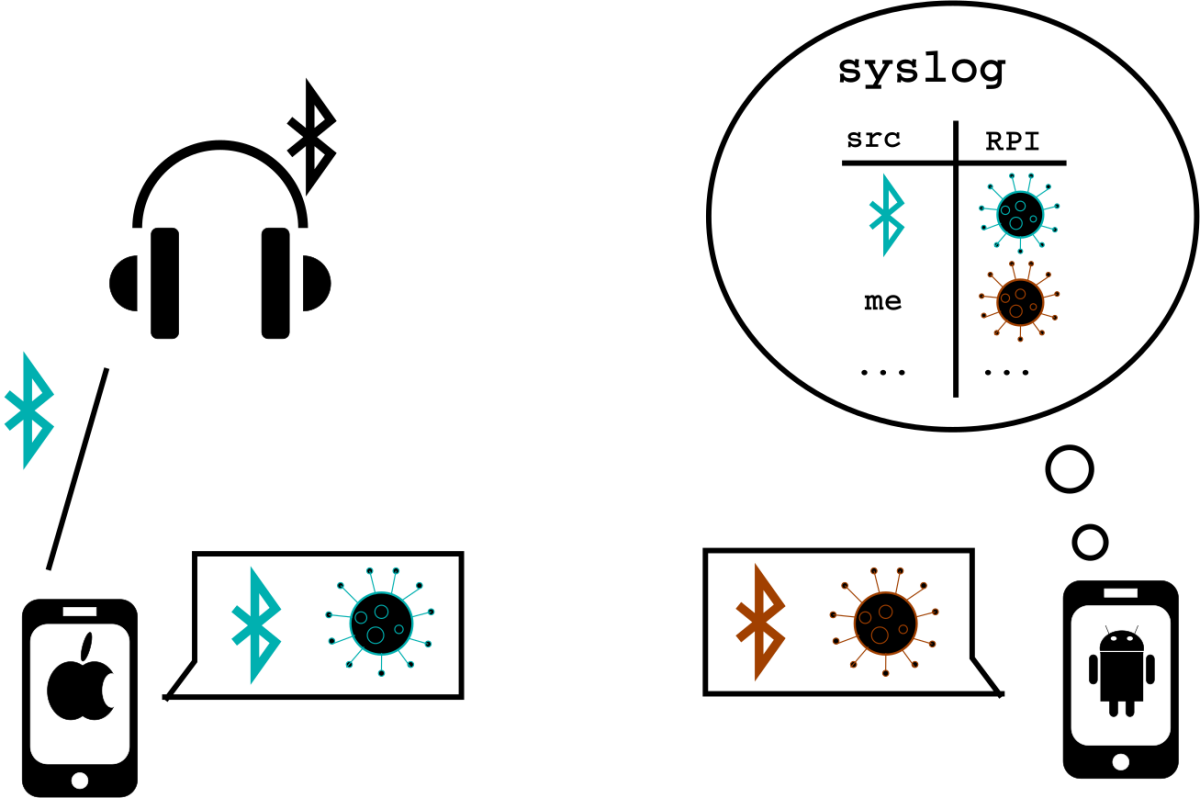

Sledenje stikom je v Googlovem (in tudi Applovem) sistemu izvedeno tako, da telefon ves čas oddaja anonimizirano identifikacijsko številko (RPI – rolling proximity identifier). Ta se spremeni vsakih 15 minut, zato ni možno slediti uporabnikom. Drugi telefoni, ki pridejo v bližino, zabeležijo trenutni RPI gosta, čas izpostavljenosti in jakost signala. Kdor je potrjeno okužen, njegov telefon strežnikom to dejstvo javi. Vsak telefon enkrat dnevno kontaktira strežnike in dobi seznam okuženih v obliki enoličnih kod (TEK - temporary exposure key). Iz TEK je možno izračunati vse RPI, ki so prejšnji dan nastali, tako da lahko aplikacija lokalno preveri, ali je bil uporabnik v stiku z okuženo osebo. Primerjava se izvede na telefoni, zato podatki o stikih ne potujejo nikamor, temveč ves čas ostanejo na telefonu.

Tako bi moralo biti v idealnem svetu. Izkazalo pa se je, da Googlova implementacija v sistemske dnevniške datoteke na telefonu shranjuje zbrane podatke stikov in lastne kode. To so torej ure, RPI in naslovi MAC vseh telefonov, s katerimi smo bili v stiku, ter lastni RPI. Običajne aplikacije dostopa do tega dela telefona nimajo (READ_LOGS), a obstajajo izjeme. Google proizvajalcem telefonov in partnerjem omogoča prednaložitev določenih sistemih aplikacij, denimo Samsung Browser ali Motorola MotoCare, ki ta dostop imajo. Ne gre za kakšno posebno redkost, saj ima večina telefonov nameščeno vsaj eno takšno aplikacijo. Ta pa ima dostop do vseh kod, s katerimi smo bili v stiku.

To prinaša številna tveganja za zasebnost, saj je možno iz tega izluščiti, v najslabšem primeru tudi lokacijske podatke in grafe poznanstev. Problematičen je zlasti naslov MAC, ki se tudi shranjuje. Google za zdaj ni izkazal pripravljenosti, da bi luknjo zakrpal, čeprav je rešitev preprosta. Ti podatki se pač ne bi smeli shranjevati v sistemski dnevnik, temveč zgolj v aplikacijo.