Varnostne vrzeli so velik posel

Komercialna programska oprema je dobesedno preluknjana. Zaradi hitrega tempa izdajanja novih različic in pomanjkljivega testiranja, v kar razvijalce sili naglica na trgu, ima kopico hroščev in ranljivosti. Izdelovalci jih zato po najboljših močeh s posodobitvami in popravki odpravljajo. So pa specializirana podjetja in posredniki, ki odkrite ranljivosti ljubosumno skrivajo pred javnostjo, da jih laže prodajo obveščevalnim agencijam, velikim multinacionalkam in drugim zainteresiranim strankam. S tem služijo milijone. In omogočajo vdore.

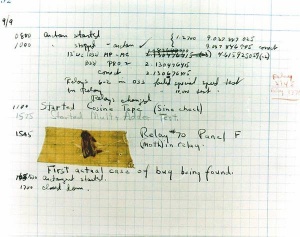

Programska oprema ni nikoli brez hroščev, kakor z enim izrazom označujemo vsako napačno, nepričakovano ali kratko malo nezaželeno obnašanje programa. O izvoru tega izraza so teorije tako raznolike, da težko najdemo resnično. Največkrat citirana je zgodba o enem prvih elektromehanskih računalnikov Marku II, ki so ga takoj po drugi svetovni vojni sestavili na Harvardu. Ko se je Mark II čudno obnašal, je računalniška strokovnjakinja Grace Hopper pregledala celoten sistem in v enem releju našla ujeto veščo – prvega dejanskega hrošča. Zgodba je le deloma resnična. Hopperjeva ni našla vešče, temveč je to uspelo njenim tehnikom. Ti so bili že pred tem seznanjeni s terminom hrošč, zato so v laboratorijski dnevnik ob prilepljeni vešči napisali »prvi primer dejanskega hrošča«. Sam termin hrošč pa je veliko starejši, saj je o hroščih pisal že Edison sredi 19. stoletja, ko je z njimi označeval napake in težave pri znanstvenoraziskovalnem delu. Drži pa, da je incident z veščo prispeval k razširitvi in uveljavitvi pojmov hrošč in razhroščevanje.

Hroščev je več vrst, od benignih do resnično zahrbtnih. Nekateri povzročijo sesutje programa ali napačne izračune, kar je precej enostavno ugotoviti. Drugi so precej teže ugotovljivi in se pokažejo kot nenačrtovano obnašanje programa v nekaterih posebnih primerih. Posebna kategorija med temi so varnostne ranljivosti, ki sistem izpostavijo napadalcem. Prav ti so v modernem obdobju računalništva največja rakasta rana in zato ves čas pod drobnogledom. Vtis o njihovem številu dobite že, če na sveže namestite zadnjo različico Windows in poženete storitev za posodobitve Windows Update. Računalnik bo skoraj debelo uro z interneta prenašal popravke za odkrite in odpravljene varnostne ranljivosti. Samo ugibate pa lahko, koliko je še javnosti neznanih. Zgodba ni nič drugačna pri drugih operacijskih sistemih in programih.

V internetu kar mrgoli virusov, trojanskih konjev in črvov, ki napadajo naše računalnike. Zgodi se, da se ti namestijo tako, da jih uporabnik sam nevede požene. Večinoma pa izkoriščajo še kakšno ranljivost v nameščeni programski opremi, tako da se na disk ugnezdijo kar sami, ko uporabnik prebere kakšno na videz neškodljivo elektronsko pošto ali obišče kakšno spletno stran. Dokler ranljivost ni odkrita, je tudi zlonamerni program, ki jo izrablja, težko odkriti, zato ga protivirusni programi mnogokrat sploh ne zaznajo. V interesu uporabnikov, izdelovalcev programske opreme in piscev zaščite je torej, da se ranljivosti čim prej odkrijejo in popravijo, uporabniki pa namestijo zadnje popravke. Hekerski bonton iz nekih davnih časov preteklega stoletja terja, da vsakdo ob odkritju ranljivosti v programski opremi o tem obvesti izdelovalca, javnosti pa napad razkrije šele, ko je bil izdan popravek. Temu pravimo odgovorno razkritje in se ga sicer še vedno držijo številni iskalci ranljivosti. Včasih je bilo to zgolj plemenito početje, danes pa svet usmerjajo dolarji in evri. Nekateri iskalci ranljivosti so na dobri strani in sodelujejo z izdelovalci programske opreme in velikimi uporabniki sistemov IT. A na prizorišče so stopili tudi prekupčevalci z ranljivostmi in tu šele se zgodba zares zaplete.

Veščo, ki se je zapletla v Marka II, so prilepili v dnevnik in pripisali: Prvi primer dejanskega hrošča.

Slovenci med najboljšimi

Mitja Kolšek, direktor podjetja Acros Security.

Na Pobrežju v Mariboru je v nevpadljivem naselju vrstnih hiš na zadnjem nabiralniku napis Acros. Tam ima sedež podjetje Acros Security, ki se profesionalno ukvarja z iskanjem ranljivosti v programski opremi in računalniških sistemih. Acros sodi med najboljše svetovne strokovnjake na svojem področju in večino posla opravi za ameriške zahtevne stranke. Njihova odkritja in njihovo ime najdemo v knjigah o računalniški varnosti (Hacking Exposed, str. 624-625), nekateri njihovi članki (npr. session fixation) sodijo med osnovne reference s tega področja. Predavajo na največjih svetovnih in računalniških konferencah (RSA, USA, RSA Europe, Hack in The Box Europe, Source Boston, Source Barcelona, Deepsec Vienna). Pri največjih svetovnih računalniških podjetjih so vpisani med registrirane dobavitelje varnostnih analiz in s tem med prvih pet na seznamu odobrenih izvajalcev. Leta 2010 so se prebili na naslovnice, ko so našli varnostno ranljivost podtikanja izvršljive kode (binary planting) v več kot 220 programih za Windows in tudi v iTunes (v septembrski številki Monitorja iz leta 2010 je krajši intervju z direktorjem Acrosa).

Tudi to pot smo se pogovarjali z direktorjem podjetja, Mitjem Kolškom.

Naprej kratka predstavitev podjetja. Kdo ste in s čim se ukvarjate?

Smo profesionalni iskalci ranljivosti v programski opremi in računalniških sistemih. Skoraj vse delo opravimo na zahtevnem in razvitem trgu – v ZDA, kjer delamo za največja računalniška podjetja. Med drugim smo imeli priložnost pregledovati eno največjih svetovnih spletnih trgovin, globalno družbeno omrežje, svetovno borzo; po naročilu strank smo vdirali v banke in upravljali z enim od nacionalnih energetskih omrežij.

Kaj ste po izobrazbi in kako ste pristali v tem poslu?

Robert Redford v legendarnem filmu Špiclji (Sneakers) mi je že v študentskih časih zakoličil poslovno pot. Po izobrazbi sem diplomirani inženir računalništva, vendar je za to delo bolj pomembno, da si neutruden in natančen raziskovalec.

Kdo so vaše stranke? Kaj pričakujejo od vas in kakšne projekte vodite?

Naše stranke si ne morejo privoščiti varnostnih napak – so namreč največji izdelovalci svetovne programske opreme, finančne korporacije, ponudniki spletnih storitev, ponudniki storitev v oblakih, izdelovalci virtualizacijskih rešitev, upravljavci kritičnih nacionalnih infrastruktur. Med projekti je malo podobnega, saj si tudi računalniški sistemi in aplikacije, ki jih pregledujemo, niso zelo podobni, za vse pa veljajo pogodbene klavzule o poslovni skrivnosti.

Kakšne vrste ranljivost odkrivate in kje?

Na globalnem trgu je nujno, da svojo strokovnost dokazujemo z odkrivanjem ranljivosti in poskrbimo, da so čim prej zakrpane. Znane ranljivosti so namreč dostopne vsem v internetu, nas in naše stranke pa zanimajo predvsem neznane, ki jih iščemo sami. Ponosni smo, da smo edini slovenski prejemnik dveh nagrad (security bug bounty), Googlove in Mozilline. Sicer pa je seznam izdelovalcev, ki smo jim v več kot desetletju našega dela podarili informacije o ranljivostih, dolg. Na njem so med drugim Microsoft, Apple, Oracle, VMWare, Adobe, Mozilla, F-Secure, Nasdaq ter nekaj slovenskih bank. Leta 2010 je naš raziskovalni projekt »binary planting« pretresel svetovno varnostno-informacijsko stroko ter nam prinesel veliko pozornost tujih strokovnih medijev.

Sodelujete z izdelovalci komercialne programske opreme in s pisci specializiranih sistemov IT?

Izdelovalci komercialne programske opreme so naše ključne stranke. Ravno tega počnemo največ in glede na to, da z največjimi strankami sodelujemo že več let, sklepamo, da jim najdemo več varnostnih napak kot naša konkurenca. Pisci sistemov nas pokličejo tako v fazi zasnove kot tudi, ko je izdelek skoraj gotov. Kakšne stranke nas najamejo tudi za pregled aplikacij in sistemov, ki so jih prevzeli z nakupom drugih podjetij.

Kaj pa zlonamerni (tako imenovani »black hat«) hekerji? Kako spremljate njihove dosežke?

O številu ranljivosti, ki jih poznajo t. i. »black hat« hekerji ali drugi profesionalni iskalci razpok v varnosti, lahko samo ugibamo. Seveda spremljamo informacije o vdorih v sisteme in nam je jasno, da imajo »black hat« hekerji na zalogi veliko razpok v varnosti, ki jih bodo uporabili ob pravem času.

Kakšen mora biti vaš sodelavec in kaj mora znati za uspešno delo?

Naši sodelavci morajo biti zaupanja vredni, natančni in imeti raziskovalni duh. Vsega drugega se naučijo pri nas.

Kakšna je po vašem mnenju splošna kakovost programske opreme, tako splošne komercialne (operacijski sistemi, brskalniki) kot tudi specializiranih sistemov IT (eDavki, e-bančništvo)? Trenutno je v javnosti zakoreninjeno mnenje, de je večina programske opreme napisana površno, v naglici in nadvse luknjičavo.

Računalniški sistemi so zapleteni in med seboj povezani. Tako so funkcionalne in varnostne napake neizogibne, jih je pa manj, če izdelovalci namenijo sredstva za pravočasno odkrivanje in odpravljanje.

Nagrajevanje odkritih ranljivosti

Vsaka stvar ima svojo ceno in drugače nič ni s hrošči in ranljivostmi. Izdelovalci programske opreme so spoznali, da etični pogon hekerjev počasi zamira, zato so uvedli finančno vzpodbudo za prijavljanje ranljivosti. Google je januarja 2010 začel program nagrajevanja, ki so ga do danes nekajkrat nadgradili. Vsak prijavitelj odkritega hrošča ali ranljivosti v odvisnosti od njegove pomembnosti prejme nagrado, ki je lahko do 1337 dolarjev. Podobnih akcij so se oprijeli tudi drugi, in sicer Mozilla v zneskih do 3000 dolarjev, Facebook brez zgornje meje (doslej so izplačali največ 3500 dolarjev) in še nekaj drugih. Microsoft, Adobe in Apple nimajo odprtih stalnih razpisov, a večkrat razpišejo kakšno tekmovanje ali sponzorirajo kakšno konferenco, kjer nagradijo odkrite in razkrite ranljivosti.

Problem omenjenih vzpodbud so piškavi zneski, ki jih podjetja ponujajo. V pravih krogih se vrtijo sto- in večkrat višji zneski, zato imajo odkritelji resnično pomembnih vrzeli kaj malo interesa za razkritje ranljivosti izdelovalcu. Precej denarja je mogoče zaslužiti z organiziranim iskanjem ranljivosti in sodelovanjem z naročniki specializiranih sistemov (e-banke, družabna omrežja, energetska infrastruktura …), kjer je seveda stranski produkt tudi odgovorno razkritje ranljivosti izdelovalcu. A zelo hvaležen kupec so tudi vladne agencije, obveščevalne službe in podobne organizacije. Tehnologija namreč ponuja številne možnosti nadzora in prisluškovanja, izrabljene ranljivosti pa so pika na i za popoln dostop do tujih računalnikov. In taki moči se države težko uprejo.

Nemški Chaos Computer Club je takole zelo plastično predstavil, kaj nemška vlada počne s trojanskimi konji.

Vladni trojanci

To dokazujeta naslednja primera. Že davnega leta 2001 je v ZDA izbruhnil škandal, ko je medijska hiša MSNBC poročala o programu Magic Lantern. Kmalu je postalo jasno, da gre za program za Windows, ki ga je razvil FBI in omogoča zbiranje informacij z okuženega računalnika. Program se lahko namesti oddaljeno, tako da tarča odpre priponko v elektronski pošti, oziroma obišče spletno stran, ki izkoristi ranljivost v Windows za namestitev. Magic Lantern spremlja vnose prek tipkovnice (keylogger) in se aktivira, ko uporabnik začne uporabljati programsko PGP za šifriranje, tako da lahko FBI pridobi njegov ključ in obide šifriranje.

Izdelovalcem protivirusnih programov pa se ob takih primerih zastavi sila neprijetno vprašanje. Če je Magic Lantern FBIjevo orodje, ali ga naj njihova komercialna programska oprema zazna? Tedaj je završalo, ko so se v spletu pojavile obtožbe, da je bil izdelovalec protivirusnega programa McAfee v stiku z FBIjem, tako da njegovi izdelki Magic Lanterna ne bi odkrili. Na njihovo stran se je postavil tudi Symantec. Drugi pisci protivirusnih programov (Sophos, F-Secure) so hitro obsodili tako ravnanje in zagotovili, da bodo sami zaznavali vsakršno škodljivo programsko opremo ne glede na njeno provenienco. Network Associates, ki razvija program McAfee, je nekaj dni pozneje zatrdil, da so navedbe neresnične in da niso bili v stiku z FBI. Kaj se je zgodilo z Magic Lantern, ni povsem jasno. FBI je potrdil obstoj programa in njegovo funkcionalnost, ni pa želel razkriti, ali so ga uporabili oziroma kakršnihkoli drugih podrobnosti.

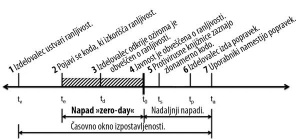

Življenjski cikel tipične ranljivosti, za katero izve izdelovalec. Odgovorno razkritje, ki se pričakuje od etičnih hekerjev in profesionalnih iskalcev ranljivosti, terja, da se četrta, peta in šesta točka zgodijo hkrati. Če ranljivost ostane skrita, se zgodita le prvi dve točki.

Nekaj podobnega so poizkušali tudi Nemci, kjer bil odziv javnost še precej bolj žolčen, saj smo na Stari celini bistveno bolj zaščitniški do zasebnosti, pooblastila policije in njihove prekoračitve pa strogo motrimo. Leta 2011 je završalo, ko je nemški CCC (Chaos Computer Club) odkril, da Bundestrojaner (zvezni trojanec) nemške zvezne policije počne precej več, kot bi bil smel. Nemška sodišča so že pred leti zavzela stališče, da je podtikanje trojanskega konja za prisluškovanje klicem po Skypu ob sodni odredbi za prisluškovanje zakonito, kaj več pa ni. CCC pa je v sodelovanju s Sophosom odkril, da Bundestrojaner počne še precej več. Zmore prisluškovati komunikaciji prek Skypa, MSN Messengerja in Yahoo Messengerja, spremljati vnose prek tipkovnice v vseh brskalnikih, snemati zaslonsko sliko in vse to pošiljati svojim nadzornim strežnikom prek ZDA, kar je še dodatno problematično, ker podatki zapustijo EU. Težave pa je tudi pomanjkljiva izvedba, saj okužba z Bundestrojanerjem dejansko računalnik izpostavi drugi zalegi, saj ima sam nekatere varnostne ranljivosti. Nemška policija je sprva zanikala uporabo konkretnega trojanskega konja, kasneje pa je postalo znano, da so nemška sodišča njegovo uporabo dovolila v več kot 50 primerih.

Nemška vlada je bila lani primorana razkriti dokumente, ki dokazujejo, da se je nemška zvezna policija v letih 2008–2011 sestajala s predstavniki FBI, britanske agencije za boj proti organiziranemu kriminalu in francosko tajno službo. Na srečanjih so razpravljali o pravnih omejitvah ter tehničnih in taktičnih vidikih uporabe programske opreme za vdiranje v računalniške sisteme. Tu in tam so s svojimi izkušnjami sodelovale tudi policije iz Švice, Avstrije, Luksemburga, Liechtensteina, Nizozemske in Belgije, so razkrili dokumenti in odgovori, ki jih je vlada marca lani posredovala kot odgovor na poslansko vprašanje Andreja Hunka.

Pwn2Own

Po svetu je več hekerskih tekmovanj, a med najbolj znanimi je Pwn2Own, ki vsako leto spomladi poteka v Vancouvru na konferenci CanSecWest. Njegovi začetki so pravzaprav zelo zabavni. Leta 2007 se je Dragos Ruiu ujezil, ko se Apple ni odzival na prijavljene hrošče in ko se je v televizijskih oglasih norčeval iz varnosti v Windows. Tako je slab mesec pred CanSecWestom napovedal tekmovanje Pwn2Own. Na konferenci je v omrežje priključil dva računalnika z Applovim operacijskim sistemom Mac OS X ter dal obiskovalcem tri dni časa, da zlomijo zaščito. Prvi dan je bilo to dovoljeno le prek omrežja, drugi dan z zlorabo ranljivosti v brskalniku (računalnika sta obiskala posredovane naslove spletnih strani), tretji dan pa s fizičnim dostopom do računalnika. Razpisana nagrada je bila 10.000 dolarjev in prenosni računalnik, Mac OS X pa je padel naslednji dan.

Poleg denarne nagrade dobijo zmagovalci Pwn2Own v vsaki kategoriji tudi prenosni računalnik, na katerem je tekla zlomljena programska oprema. Vir: ZDI prek Twitterja.

V naslednjih letih je Pwn2Own zrasel, povečal nagrade in zajel še druge operacijske sisteme, brskalnike in mobilne naprave. Leta 2008 so ga razširili na Windows Visto, Mac OS X in Ubuntu Linux ter povišali nagrado na 20.000 dolarjev. Nedotaknjen je preživel le Linux. Leto pozneje so konkretno spremenili model, saj so se osredotočili na brskalnike in mobilne naprave. Sprememba je logična, saj so brskalniki nameščeni v praktično vseh računalnikih in so vhodna točka za večino napadov iz interneta. Tako so bili na nakovalu Internet Explorer 8, Firefox in Chrome (vsi na Windows 7 beta) ter Safari in Firefox na Mac OS X. V kategoriji mobilnih naprav pa so tekmovali BlackBerry, Android, iPhone, Symbian in Windows Mobile. Napade so uspešno prestali Chrome in vsi mobilni telefoni. Leta 2010 so napadali iste brskalnike (seveda sveže različice) ter mobilne naprave iPhone, BlackBerry, Nokia s Symbianom in HTC z Androidom. Padli so Internet Explorer, Firefox, Safari in iPhone. Tarče na tekmovanju so odtlej ostale nespremenjene.

Lani je tekmovanje zaradi pomembne spremembe pravil postalo precej kontroverzno. Dotlej je namreč veljalo, da so morali zmagovalci razkriti ranljivosti izdelovalcem programa, javnosti pa so bile predstavljene šele po izidu popravka. Lani to ni veljalo in zmagovalna skupina VUPEN iz Francije, ki je premagala konkurenčno ekipo in zlomila Firefox, Internet Explorer in Safari, je domov odkorakala s 60.000 dolarji, ne da bi razkrila uporabljene ranljivosti. Google je menil, da je nerazkrivanje ranljivosti neetično, zato so preklicali namero o sponzoriranju Pwn2Own in raje ob istem času organizirali konkurenčni natečaj Pwnium, kjer so tekmovalci napadali le Chrome in so morali ranljivosti razkriti. Zmagovalca sta takisto prejela 60.000 dolarjev, Google pa je manj kot 24 ur kasneje že izdal popravek za ranljivost, ki sta jo bila izkoristila.

ZDI, ki organizira Pwn2Own, je letos v pravilih spet zapisal, da morajo tekmovalci izdelovalcem pokazati, katero ranljivost so izrabili in kako. Hkrati je to zadostovalo, da se je kot sponzor vrnil Google, čeprav je obdržal tudi svoje tekmovanje Pwnium 3. Obenem letos ni bilo več napadov na mobilne naprave, temveč so premierno kot tarče nastavili Adobe Reader, Flash in Javo. Tudi nagrade so večje in segajo od 100.000 dolarjev (za IE10 na Windows 8) do 20.000 za Javo. Pwnium je potekal hkrati, a so letos napadali Chrome OS.

Pwn2Own 2013 in Pwnium 3

Letošnji Pwn2Own je potekal od 6. do 8. marca v Vancouvru ob boku konference CanSecWest. Sponzorirala sta ga ZDI in Google, ki sta pripravila več kot 560.000 dolarjev nagrad. Letošnja pravila so predpisovala napade na naslednje tarče z naslednjimi nagradnimi skladi: Chrome na Windows 7 (100.000 dolarjev), Internet Explorer 10 na Windows 8 (100.000), Internet Explorer 9 na Windows 7 (75.000), Firefox na Windows 7 (60.000), Safari na Mac OS X Mountain Lion (65.000), Adobe Reader XI v IE9 na Windows 7 (70.000), Adobe Flash v IE9 na Windows 7 (70.000) in Oracle Java v IE9 na Windows 7 (20.000). Zmagovalec je poleg denarne nagrade prejel še prenosni računalnik, na katerem je sistem tekel, in 20.000 točk pri ZDI (ki so vredne približno 10.000 dolarjev).

Pravila so bila letos drugačna kot lani. Če je bilo za posamezno kategorijo več prijavljenih, so vrstni red tekmovanja izžrebali. Tekmovalec je imel potem pol ure časa za napad, sicer je nastopil naslednji. Kdor je prvi vdrl v sistem, je osvojil nagrado, pri čemer je moral prireditelju razkriti vse podrobnosti o ranljivosti in zlorabi za napad. Nadaljevali so lahko tudi drugi tekmovalci, ki pa po prvotnih pravilih niso bili upravičeni do nagrad, a je ZDI pravila med tekmovanjem omilil in nagrade izplačal vsem, kar je konec koncev tudi pravilno, saj so izkoriščali različne ranljivosti, vrstni red pa je krojil žreb.

Prvi dan je Java padla trikrat (vanjo so vdrli James Forshaw, Joshua Drake in VUPEN), četrtič pa je bila premagana še naslednji dan (Ben Murphy), s čimer je potrdila sloves najbolj luknjičastega programa na tekmovanju. Temu primerna je bila tudi najnižja nagrada zanjo. Prvi dan so padli še IE10 (VUPEN), Chrome (Nils & Jon) in Firefox (VUPEN). Drugi dan tekmovanja je VUPEN uspešno vdrl še v Flash, George Hotz pa v Adobe Reader.

Obenem je potekalo tudi ločeno Googlovo tekmovanje Pwnium, kjer so napadali Chrome OS. Razpisani nagradni sklad je bil pi milijona dolarjev (3,14159 milijona dolarjev), in sicer v dveh kategorijah po 110.000 ali 150.000 dolarjev, a uspeha ni bilo. K temu je nekaj pripomoglo tudi to, da je Google le dan pred začetkom izdal paket popravkov za deset ranljivosti, od tega šest kritičnih, ki je bržčas zakrpal katero izmed naštudiranih ranljivosti potencialnih tekmovalcev. Dobili smo le delen vdor, ki ga bo Google preučil in morebiti izplačal delno nagrado.

Preprodaja ranljivosti cveti

Ranljivosti v programski opremi, sposobni ljudje, sla državnih organov po prisluškovanju in velike količine denarja so dejavniki, ki tvorijo eksplozivno kombinacijo. Na lanskem tekmovanju Pwn2Own je svetovno javnost opozorilo nase francosko podjetje VUPEN. Podjetje je leta 2008 v Montpellierju ustanovil Chaouki Bekrar in je njegovo tretje podjetje. Prvi dve, K-Otik in FrSIRT, sta prav tako delovali na področju računalniške varnosti, a sta odkrite ranljivosti javno objavljali. Sprva je tudi VUPEN sodeloval z izdelovalci programske opreme, a so kmalu ugotovili, da veliko več denarja leži na sivem trgu. Ko so prejeli poldrugi milijon tveganega kapitala (venture capital) iz skladov 360 Capital Partners in Gant & Partners, so se usmerili na novo pot.

Danes je VUPEN (kratica pomeni Vulnerability Research in Penetration Testing) najbolj znano podjetje, ki išče ranljivosti v komercialnih programih in jih prodaja zainteresiranim strankam ter izvaja analizo odpornosti sistemov proti vdorom. Kot se pohvalijo na svoji spletni strani, večina preostalih podjetij deluje zgolj kot posredniki, VUPEN pa vse prodane ranljivosti odkrije sam. To jim uspeva tako dobro, da so, denimo, imeli za Windows 8 pripravljen način za nepooblaščen dostop z zlorabo Microsoftu neznane ranljivosti že ob uradnem izidu (že mesece pred izidom Windows za splošno javnost namreč izide enaka različica za naročnike, institucionalne uporabnike ipd.). Če upoštevamo, da je Windows 8 prinesel nekaj novosti za preprečevanje vdorov, kot so privzeto vključen Windows Defender, UEFI namesto BIOSa, Address Space Layout Randomization ter izboljšan peskovnik v Internet Explorerju, to ni mala stvar. Strokovnjaki za varnost so bili namreč ob izidu Windows 8 enotnega mnenja, da bodo te zaščite ustavile večino manj veščih napadalcev. VUPEN seveda ne sodi mednje.

Ustanovitelj VUPENa Chaouki Bekrar je sila skrivnosten, saj o njem ni znanega mnogo, niti leto ali kraj rojstva. To je že njegovo tretje podjetje, prvi sta bili K-Otik in FrSIRT. Vir: mygadgetnews.com

Seveda vseh teh mehanizmov ni mogoče premagati čez noč. Kdor spremlja le Pwn2Own, bi kaj hitro dobil napačen vtis, da gre za genije, ki v nekaj desetih minutah razbijejo zaščito sistema. Resnica je povsem drugačna. Lomljenje zaščit v Windows 8 je terjalo nekaj mesecev natančnega in trdega dela, prizna Bekrar, in kar vidimo na Pwn2Own, je zgolj uporaba vnaprej pripravljenih orodij za napadalcu znane ranljivosti. Včasih izdelovalec zato tik pred Pwn2Own izda paket popravkov in če v njem pokrpa vrzel, ki so se jo namenili uporabiti tekmovalci, ti ostanejo praznih rok. Vse to so razlogi, da VUPEN nima nobenega namena deliti odkritih ranljivosti (zato tudi pred letom 2011 niso tekmovali na Pwn2Own).

Konkretne informacije o denarjih, ki se obračajo v teh krogi, in o tem, s kom VUPEN posluje, je praktično nemogoče dobiti. Bekrar je lani povedal, da za piškavih nekaj tisoč dolarjev, ki jih ponujajo izdelovalci, niti v snu ne bi razkrili podrobnosti o ranljivostih. Še za milijon dolarjev se jim to ne bi splačalo storiti, je dodal. VUPEN ima namreč zveste stranke, s katerimi zasluži veliko več. Letna naročnina stane od 100.000 dolarjev in naročniku omogoča ažurno obveščanje o vseh ranljivostih za vso priljubljeno programsko opremo (a brez ekskluzivnosti, tako da so o isti vrzeli obveščeni vsi naročniki). Poleg tega je mogoče odkupiti tudi posamezno ranljivost.

Komu VUPEN te informacije prodaja, seveda ni znano. Bekrar je dejal le, da sodelujejo zgolj z vladami držav članic NATA in partnerji. Z nedemokratičnimi režimi ne poslujejo in hkrati v pogodbah prepovedujejo nadaljnjo prodajo ranljivosti tem državam, a Bekrar priznava, da je v praksi te zahteve nemogoče uveljavljati. Ko ranljivosti enkrat prodaš, je nemogoče nadzirati, kaj bo naročnik storil z njo.

Petčlanska ekipa VUPEN na Pwn2Own 2012. Vir: Wired.com

VUPEN se svojega posla ne sramuje in ga prav navdušeno oglašuje, a mnogi niso preveč navdušeni nad njimi. Hvalisanje z ranljivostmi, ki jih poznajo, in njihovo preprodajo so Googlovi inženirji označili kot početje neetičnega oportunista, Open Society Foundations pa pravi, da gre za moderne trgovce s smrtjo, ki prodajo internetno orožje. VUPEN hladnokrvno odvrača, da v poslu niso iz človekoljubnih razlogov, temveč da bi zaslužili. In niti najmanjšega namena nimajo pomagati multinacionalkam, ki služijo milijarde dolarjev; raje jim odščipnejo kos te pogače.

Civilne in vojaške tarče čedalje pogostejše

Napadalci iz različnih držav že množično izkoriščajo ranljivosti v programski opremi za napade zanimivih ustanov. Podatke seveda dobimo z zamikom, ko so ranljivosti že pokrpane in predvsem ko podjetja vdore priznajo (če sploh). Ameriški regulator trga vrednostnih papirjev (SEC) od podjetij, ki kotirajo na borzi, sicer zahteva razkritje vdorov, a podjetja kljub temu zavlačujejo z razkritji in jih poizkušajo kar se da minimalizirati.

Kljub temu vemo, da so v letih 2011 in 2012 neznani storilci uspešno vdrli v Twitter, Facebook, Apple, Microsoft, The New York Times, The Wall Street Journal. Še pred tem so prah dvignili napadi na Google, Morgan Stanley, Citigroup in druge. Koliko podatkov napadalci pridobijo, katere ranljivosti izkoristijo in kako hitro so napadi odkriti, podjetja nočejo javno povedati. Znano je, da je v veliko primerih vektor ravno Oraclova Java, ki je tako luknjičava, da so mednarodni centri CERT letos že izdali priporočilo, da jo vsi odstranijo, če je ne potrebujejo nujno, dokler Oracle ne pokrpa nekaterih vrzeli.

Američani za napade navadno obtožujejo Kitajce, ki imajo po dostopnih informacijah celo vojaško Enoto 61398, v hekerskih krogih znano pod imenom APT1 (to pomeni Advanced Persistent Threat, kakor se imenuje način napada, kjer izkoristijo naivnost uporabnikom in jim podtaknejo povezavo do okuženih datotek, ki potem napadalcem predstavljajo izhodišče in stalno oporišče v napadenem sistemu). Enota 61398 ima očitno štab v Šanghaju in po vojaško išče ranljivosti ter napada zanimanja vredne sisteme po svetu. Kitajci seveda odvračajo, da njihova zakonodaja to prepoveduje in da so v resnici prav njihova podjetja mnogokrat tarče ameriških hekerjev. Resnica je verjetno nekje vmes. To se gredo vsi in vsi to po malem skrivajo.

Grugq

VUPEN trdi, da prodajajo le ranljivosti, ki jih odkrijejo sami. A vsi tega ne počno. V internetu cveti sivi trg, kjer lahko vsakdo proda ali kupi ranljivost v katerikoli programski opremi. Z vzdevkom Grugq se predstavlja južnoafriški posrednik, ki se je o tem najbolj razgovoril. Živi in dela v Bangkoku, sodeluje pa z najrazličnejšimi vladami na eni strani in hekerji na drugi strani. Njegova provizija je 15 odstotkov od realizirane cene. Z njim se je pogovarjal časnik Forbes in Grugq jim je razkril okvirne cene. Za posamezno ranljivost zahodne vlade plačajo od 5000 do 250.000 dolarjev, odvisno od težavnosti in razširjenosti prizadete programske opreme. Grugq poudarja, da prodaja le zahodnim vladam, ki so najboljši plačniki. Ruska mafija je precej bolj neizprosna in neetična, Kitajci pa imajo armado lastnih hekerjev, ki iščejo ranljivosti. Več kot 80 odstotkov vseh prihodkov predstavljajo ameriški naročniki, dodaja.

Grugq na konferenci Hack in the Box v Maleziji, 8. in 9. oktobra 2012. Vir: hitb.org.

ZDI

Vrzel med nizkimi ponudbami izdelovalcev (oziroma tistimi, ki jih sploh ne nagrajujejo) in visokimi cenami na sivem trgu premošča Zero Day Initiative (ZDI), ki ga je leta 2005 postavil Tipping Point (prej je bil samostojno podjetje, tedaj ga je kupil 3com, vse skupaj pa je leta 2010 prevzel Hewlett-Packard in projekt obdržal). ZDI ponuja do 10.000 dolarjev za vsak izdelan kos kode, ki izrabi neko ranljivosti, sodelovanje pa vzpodbujajo s progresivnim nagrajevanjem in bonusi za vsako naslednjo prijavljeno ranljivost. Odkupljeno ranljivost potem posredujejo izdelovalcu, da lahko pripravi popravek, obenem pa sami pripravijo obrambo za svoje naročnike. Ko je izdelovalec izdal popravek, ZDI javno razkrije ranljivost, pri čemer vse zasluge za odkritje pripišejo dejanskemu prijavitelju, če ta to želi. ZDI se financira od svojih naročnikov, ki v zameno dobijo zaščito pred ranljivostmi, še preden jih izdelovalec prizadetega programa zakrpa. ZDI je tako odlično izhodišče za samostojne hekerje, ki najdejo kakšno ranljivost in želijo z njo na legalen način čim več zaslužiti.

Konkurenca

Grugq ni edini posrednik, le edini se je upal izpostaviti. Tudi VUPEN ni edino tako podjetje, le največ pozornosti so pritegnili s pojavljanjem v medijih in sodelovanjem na Pwn2Own. V istem poslu je še cel kup drugih podjetij. Med njimi najdemo na eni strani velike vojaške dobavitelje, kot so Northrop Grumman, General Dynamics in Raytheon, ki prodajajo marsikaj, od raket, satelitov, radarjev do računalniške opreme za obrambo in prestrezanje komunikacij, vdiranje, prisluškovanje. Po drugi strani je v poslu precej majhnih podjetij, ki so bistveno bolj specializirana. Omenimo ameriški Netragard, britanski Gamma International in italijanski HackingTeam. V opisu vseh podjetij zasledimo podatke, da se ukvarjajo z varnostjo računalniških sistemov, kar vključuje analizo sistemov, zbiranje ranljivosti in tudi njihovo preprodajo. Ta podjetja ne delujejo v soju žarometov, zato je o njih znanega še bistveno manj kakor o VUPEN. Netragard počne nekaj podobnega. Pred leti so dali nekaj intervjujev, v katerih so povedali, da je bistvena razlika to, da ranljivosti prodajajo le ameriškim kupcem, VUPEN pa ni izbirčen. Gamma International je znana po programski opremi FinFisher, ki omogoča prestrezanje komunikacij. Srd javnosti so si nakopali z odkritjem, da so FinFisher uporabljale egiptovske oblasti za nadzor nad uporniki. Kasneje so FinFisher odkrili še v Bahrajnu, kjer so z njim prav tako ciljali upornike. Gamma International je zanikala poslovanje z bahrajnsko vlado, z egiptovsko pa ne. FinFisher sicer ni kakšna posebna skrivnost, saj naj bi ga uporabljalo več držav po svetu, trdi Gamma International. Nemška vlada je njegov nakup potrdila lani. HackingTeam prav tako ponuja rešitve za vlade in obveščevalne agencije. Njihov paradni konj je program Da Vinci, ki ga sami opisujejo kot spyware, trojanski konj in orodje za nadzor. Samo lani so ga prodali več kot 30 državam na vseh celinah, saj lahko z njim okužijo in nadzorujejo računalnike z Windows in Mac OS X, uspešno pa se loti tudi pametnih telefonov.

Ustanovitelj Acros Security Mitja Kolšek na konferenci HITBSecConf 2011 v Amsterdamu predstavlja ranljivost »binary planting«, ki jo je odkrilo njegovo podjetje. Vir: hitb.org.

Kako naprej?

Področje računalniške varnosti se je iz nezanimivega in nepripoznanega segmenta prelevilo v enega največjih poslov na svetu. To niti ni presenetljivo, saj dandanes računalniki krmilijo vse, od dvigal, jedrskih elektrarn, semaforjev do bančništva in bolnišnic, ter hranijo praktično vse pomembne informacije na svetu. Vdiranje vanje je početje, ki ima pomembno finančno plat.

Odgovorno razkritje je plemenit standard, ki podjetjem in posameznikom omogoča, da sisteme zaščitijo, še preden bi jih drugi napadalci lahko izkoristili. V zadnjih letih nekatera podjetja tako razkritje celo nagradijo, a so zneski za posameznike nizki, največ do nekaj tisoč dolarjev. Kljub temu to ne pomeni, da je s poštenim in odgovornim delom nemogoče zaslužiti. Zgled je že slovenski Acros, ki si je zgradil izjemen mednarodni ugled. Stranke niso le izdelovalci komercialne programske opreme, ki s svojimi varnostnimi partnerji sodelujejo precej drugače kakor s posamezniki, ki prijavijo hrošče, temveč tudi velika podjetja. Na svetu je veliko specializiranih sistemov IT, ki morajo biti kar se da varni, in tako njihovi razvijalci kakor kupci sodelujejo z iskalci ranljivosti pri varnostni analizi.

Temno senco na celotno dogajanje pa mečejo obveščevalne agencije, vladne službe in drugi podobni kupci, ki želijo ranljivosti zase. Tam, kjer je povpraševanje, se najde tudi ponudba, in tako je vzniknilo kar nekaj podjetij in posrednikov, ki te ranljivosti prodajajo na sivem trgu. Početje je Grugq najlepše opisal z besedami, da gre za prodajo kot pri vsaki drugi programski opremi, le da so v tem primeru cene bistveno večje in se proda le ena sama licenca, če kupec terja in seveda plača ekskluzivnost. Kaj potem stori s kupljenim, je nemogoče reči.

Nekje vmes so naročnine, ki jih na primer trži VUPEN. Odkritih ranljivosti ne razkrivajo izdelovalcem in javnosti, a vsake toliko časa pokažejo, da jih imajo na zalogi cel kup. In kdor hoče poskrbeti, da so njihovi sistemi resnično varni, mora kupiti naročnino, da prejema podatke o zadnjih ranljivostih in zaščito pred zlorabami.

Popolne zaščite torej ne moremo pričakovati. Programska oprema ima številne ranljivosti in problem predstavljajo tiste, ki so jih hekerji ali iskalci odkrili, a so znane le ozkemu krogu napadalcev, ne pa tudi izdelovalcu. Domači uporabnik se najbolje zaščiti tako, da redno posodablja svojo programsko opremo in ne odpira sumljivih datotek ter obiskuje sumljivih strani. Malo je namreč verjetnosti, da bo tarča ciljanega napada; navadno so tarča velikih napadov na več milijonov računalnikov, kjer hekerji poizkušajo vzpostaviti botnet ali pa ukrasti gesla za elektronsko pošto in bančništvo. Drugače je pri velikih korporacijah, kjer so ciljani napadi pogostejši. Tem se splača sodelovati neposredno s pisci lastnih sistemov IT in s profesionalnimi iskalci ranljivosti, da si zagotovijo čim večjo odpornost. Zraven pa seveda sodi izobraževanje zaposlenih, saj je še vedno glavni vektor napada elektronsko sporočilo s škodljivo priponko ali povezavo, ki ga pošljejo vsem zaposlenim. Nekdo ga potem vedno odpre.

Rezultati dosedanjih tekmovanj Pwn2Own

Rezultati ne kažejo le, kako odporen je posamezen sistem proti vdorom, temveč tudi, kako privlačen je in kako redno ga izdelovalec posodablja. Če je izdelovalec tik pred tekmovanjem izdal paket popravkov, v katerem je zakrpal ranljivost, ki so se jo namenili izkoristiti tekmovalci, potem je bil poizkus neuspešen. Tako je letos Google štiri dni pred začetkom tekmovanja zakrpal deset hroščev. Nekaterih sistemov sploh nihče ni poizkušal napasti, kar lahko pomeni več stvari: ali so zelo dobro zaščiteni, ali imajo prenizek tržni delež, da bi se splačali iskati ranljivosti, ali pa potencialni tekmovalci niso hoteli razkriti ranljivosti.

Cenik ranljivosti

Posrednik Grugq je lani za revijo Forbes razkril cene, ki jih za posamezno ranljivost lahko iztrži od kupcev. Pogoj je ekskluzivnost, torej da je kupec edini, ki je seznanjen z njo, ter seveda, da izdelovalcu ne pove niti za njen obstoj, kaj šele podrobnosti.