Inkognito kot James Bond

Današnja tehnologija je ustvarjena z enostavnostjo rabe, funkcionalnostjo in zlasti dobičkom v mislih, anonimnost pa je odrinjena nekam vstran. Varovanje zasebnosti pri uporabi računalnikov vseh oblik zato terja zavesten napor. Potrebujemo kombinacijo pravilnih nastavitev, ustrezne programske opreme in dobrih praks. Če ne želite vesoljnemu svetu razkrivati, da se še vedno navdušujete nad Spice Girls, berite naprej.

Ker anonimnost ni privzeta nastavitev današnje programske opreme, se moramo zanjo potruditi. Kot svet ni črno-bel, tudi stoodstotne anonimnosti ne moremo doseči, lahko pa se ji dovolj približamo, da bomo za večino sveta nezanimivi. Tudi za anonimnost velja, da tisto, kar sejemo, tudi žanjemo. Čim bolj se bomo potrudili, tem bolj bomo anonimni.

Tails je operacijski sistem, namenjen absolutno anonimni uporabi računalnika.

Pri uporabi računalnikov v najširšem smislu besede, ko mednje uvrščamo tudi pametne telefone, tablice in podobne naprave, naša identiteta curlja v svet na treh točkah. Sledove puščamo na napravi, ki jo uporabljamo. Te sledi lahko prebere vsakdo, ki ima fizični dostop ali zakonit (recimo domenski upravitelj) ali nezakonit (virusi, črvi) dostop na daljavo do računalnika. Pri brskanju po internetu drobtinice z osebnimi podatki puščamo na vseh napravah, prek katerih poteka povezava od našega računalnika do končnega cilja. Te podatke bi teoretično lahko zbirali ponudniki dostopa do interneta, omrežne infrastrukture, obveščevalne agencije ali naključni zlikovci. Na koncu kopico osebnih podatkov izlijemo v strani oziroma storitve, ki jih uporabljamo. Četudi se vanje ne prijavimo, nam sledijo s piškotki, superpiškotki in nekaterimi drugimi načini.

Atomska bomba: Tails

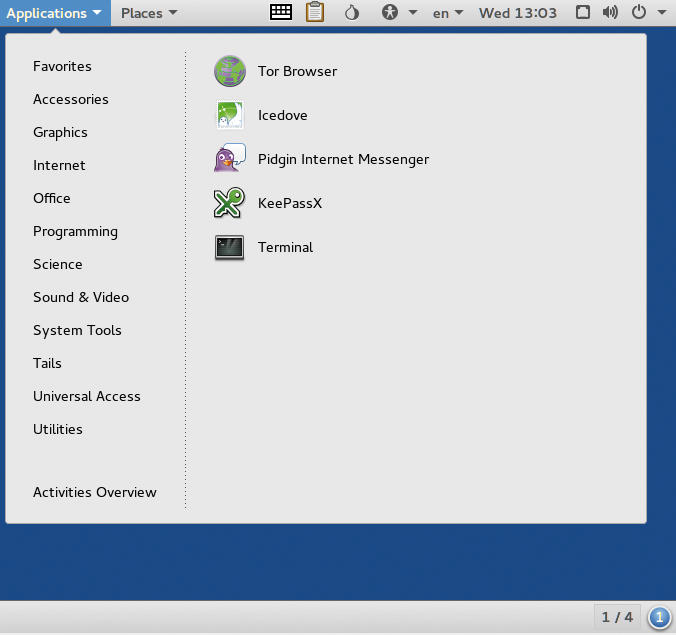

Začeli bomo z najkorenitejšo rešitvijo, ki jo uporabimo, kadar za seboj ne želimo pustiti popolnoma nobenih osebnih podatkov. Operacijski sistem Tails (The Amnesic Incognito Live System) je na Debianu temelječa distribucija Linuxa z grafičnim okoljem GNOME, namenjena prav za absolutno anonimno rabo računalnika. Uporabljal jo je še sam Edward Snowden pri razgaljanju dokumentov iz NSA. V njih se je med drugim razkrilo, da NSA prav Tails šteje za eno najhujših groženj svojemu delu, to je prisluškovanju. In Snowdnu je uspelo pobegniti v Hongkong, preden bi ga lahko zaprli. Tails je z nami že od leta 2009 in je prilezel do različice 2.3, ki je že zelo prijazna do uporabnika.

Tails se poganja kot živa distribucija Linuxa s ključa USB ali zgoščenke. Pri svojem delovanju ne zapisuje ničesar na disk in od tam tudi ničesar ne bere, če tega izrecno ne omogočimo. Ker živi zgolj na izmenljivem nosilcu, ne pomni ničesar in tako vsakokrat uporabljamo sterilno čist operacijski sistem. Obenem so v Tails zajeta in nastavljena orodja za anonimno brskanje po spletu in varovanje zasebnosti.

Tails je pri razgaljanju dokumentov iz NSA uporabljal še sam Edward Snowden.

Dobimo ga na spletni strani projekta tails.boum.org, kjer nam že kmalu postane jasno, da je zasebnosti podrejeno vse. Če želimo v računalnik prenesti sliko ISO, moramo uporabiti brskalnik Firefox ali, še raje, Tor. Celo v Firefox moramo namestiti poseben vtičnik, ki preveri avtentičnost prenesene datoteke (checksum), da lahko prenesemo Tails. S tem Tails zagotavlja, da vedno dobimo izvirno in neoporečno različico sistema, ne pa kakšne iznakažene, v katero bi napadalci (navsezadnje je koda popolnoma odprta) teoretično lahko skrili zlonamerno programje. Potem to datoteko ISO zapečemo na DVD. Če pa želimo pripraviti zagonski USB s Tailsom, navadno potrebujemo kar dva USBja (razen če imamo nameščen Debian ali Ubuntu)! Najprej v nameščenem operacijskem sistemu (Windows, Linux, Mac OS X) pripravimo prvi zagonski USB in z njim znova zaženemo računalnik, potem pa v tem psevdoanonimnem Tailsu pripravimo drugi ključ USB s pravim Tailsom.

Pri uporabi Tora ne izdamo nobene informacije o svoji lokaciji.

Ko zaženemo računalnik s Tailsom, ki ga načeloma ne moremo namestiti na disk, si lahko na začetku nastavimo upraviteljsko geslo, vključimo potvarjanje naslova MAC (MAC spoofing) in nastavimo povezavo z internetom. Potem nas pričaka običajna linuxna distribucija z uporabniškim vmesnikom GNOME, ki ima programe za brezimno uporabo interneta. Za brskanje je pripravljen Tor, za varno hipno sporočanje Pidgin, za dostop do elektronske pošte Icedove, za shranjevanje in upravljanje gesel KeePassX, za izračun kontrolnih vsot Gtk Hash, za odstranjevanje metapodatkov v datotekah MAT, za tvorjenje naključnih števil PWGen ipd. Seveda ima tudi vso drugo osnovno programsko opremo, ki ni namenjena anonimizaciji, je pa nujna za normalno delo z računalnikom – npr. pisarniški paket LibreOffice ali Inkscape za delo z vektorsko grafiko. Gre za zamisel, da ima Tails, ki se posodablja približno vsakih šest mesecev, preverjeno in zaokroženo programsko opremo, da uporabnikom ni treba nameščati ničesar. Samo posnamemo na DVD, vstavimo v računalnik in že imamo varen in anonimen sistem, ne glede na nesnago, ki je nameščena na krajevnem disku. To pride prav zlasti takrat, ko moramo uporabiti strojno opremo, nad katero nimamo nadzora.

Naj vam ne sledi lasten Windows

Izid Windows 10 je dvignil obilo prahu, ker operacijski sistem s privzetimi nastavitvami zbira precej podatkov o vas in jih tudi posreduje Microsoftu. Windows 7 je precej manj invaziven, a se je njegova osnovna podpora že iztekla, razširjena pa bo trajala do leta 2020. Toda že prej ga ne bomo mogli uporabljati z najnovejšo strojno opremo, saj je Microsoft že januarja letos sporočil, da bodo novi procesorji (začenši s Kaby Lake) podprti le v najnovejši različici Windows 10. Na starejši opremi bo seveda Windows 7 tekel naprej.

Toda Microsoft je v zadnjih mesecih prek Windows Update v Windows 7 in Windows 8.1 podtaknil precej posodobitev, ki uradno rabijo izboljšanju uporabniške izkušnje, v praksi pa to pomeni, da prek njih v Redmond odtekajo osebni podatki. Na Githubu (github.com/th3power/aegis-voat) zato lahko najdemo kos kode z imenom Aegis for Windows 7/8.x, ki prepreči namestitev vseh sumljivih popravkov.

Kdor pa uporablja Windows 10, naj se razgleda po Menu Start/Settings/Privacy in izključi vse nastavitve (13 jih je), ki načenjajo zasebnost. Prav tako velja izključiti predloge (Settings/Personalization/Start/Occasionally show suggestions in Start) in reklame (choice.microsoft.com). Bolj načelni si lahko izključijo še Cortano – v njenih nastavitvah onemogočimo možnost Cortana can give you suggestions, ideas, reminders, alerts and more ter z Manage what Cortana knows about me in the cloud pobrišemo še podatke v oblaku. Najbolj drastična rešitev pa je uporaba krajevnega profila, tako da Windows 10 ne more sinhronizirati naših vsebin v oblak.

Poglavitna pomanjkljivost Tailsa je prav rigoroznost. Ker ne uporablja trajnega pomnilnika (na disk in izmenljive nosilce ne zapisuje ničesar), ni najprimernejši za stalno rabo. Ne moremo si ga prilagoditi, ničesar si ne zapomni, pa tudi sicer si včasih želimo manj anonimnosti. Zato si oglejmo, kako lahko anonimnost prinesemo v naš delovni računalnik. To tudi pomeni, da smo se sprijaznili s tem, da ostanke svojega početja puščamo v svojem, tj. krajevnem računalniku. To je sprejemljivo, dokler od tam ne uhajajo v internet.

Tor za internetno anonimnost

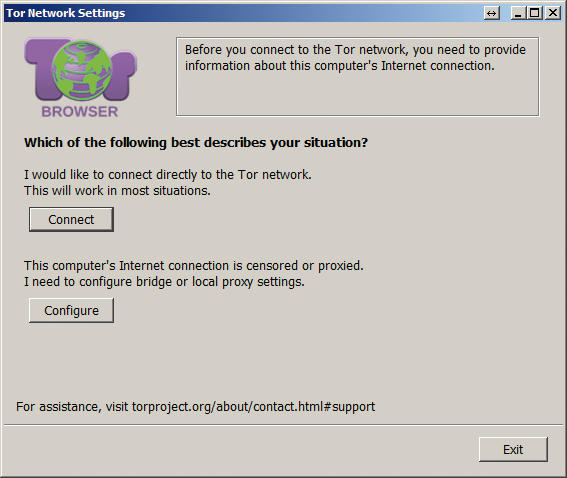

Najbolj anonimno sprehajanje po internetu nam omogoča omrežje Tor (The Onion Router). V osnovi gre za infrastrukturo, ki za zagotavljanje anonimnosti terja tudi odgovorno rabo primerne programske opreme. Varna povezava namreč ne koristi, če po njej kričimo svoje ime. Zato danes največkrat uporabljamo kar paket Tor Browser, ki je na voljo za Windows, Linux, Mac OS X in Android.

Moderni paket Tor Browser omogoča enostavno povezavo v Tor in anonimno brskanju po spletu.

Nismo teroristi

Res je, da vse opisane metode in še kakšno zraven uporabljajo teroristi. Četudi je večina teroristov uporabnikov šifriranja, večina uporabnikov šifriranja ni teroristov. Zasebnost je človekova pravica, čeprav se danes zaradi njene ogroženosti ne zdi tako. Z uporabo tehnike se ji lahko skoraj popolnoma približamo. Ne zato, ker bi imeli kaj skrivati, temveč zato, ker ne želimo razkazovati svojega življenja. Za zdaj to še ni nezakonito.

Prve različice so terjale mučno nastavljanje krajevnega prehoda v brskalnikih, Tor Browser pa je integriran paket. Ko ga namestimo, ga samo zaženemo in že smo povezani v splet. Vsa internetna komunikacija v tem brskalniku poteka v šifrirani obliki prek omrežja Tor, kar pomeni, da je ne more razvozlati nihče razen ciljne strani. Prav tako nihče, niti ciljna stran, ne vidi našega pravega naslova IP (razen, seveda, prvega vozlišča v vrsti, ki pa ne ve, kam se povezujemo).

Tor Browser je integriran paket - ko ga namestimo, ga samo zaženemo in že smo povezani v splet.

Tor Browser je v resnici za omrežje Tor prilagojena različica brskalnika Firefox brez Jave, JavaScripta, Flasha, Silverlighta, ki pa ima vtičnik HTTPS Everywhere in privzet iskalnik DuckDuckGo (več o njiju v nadaljevanju). Ob vsakem zagonu se pobrišejo vsi piškotki in vsa zgodovina, tako da smo pri brskanju precej anonimni. Še vedno pa v internet odtekajo nekatere informacije o našem sistem, denimo različica operacijskega sistema in dejstvo, da uporabljamo Tor. Kljub nekaterim uspešnim poizkusom v preteklosti so vrzeli danes pokrpane in identifikacija uporabnikov Tora je nepraktično zapletena. Ni pa 100-odstotno nemogoča (več v okvirju).

VPN in posredniški strežniki

Če ne želimo izdati svojega IPja in vsebine prometa upravitelju krajevnega omrežja ali ponudniku dostopa do interneta, bomo uporabili navidezna zasebna omrežja (VPN). Te smo preizkušali pred poltretjim letom (Dostop do nedostopnega, Monitor 11/13). Pri povezavi prek VPN se ves promet, namenjen v internet, v našem računalniku šifrira in posreduje strežniku pri ponudniku VPNja. Ta ga odšifrira in pošlje na končni cilj. Ta vidi le VPNjev IP, vsi deležniki v omrežju od našega računalnika do VPNja pa ničesar, ker so podatki šifrirani.

Plačljivi VPNji so hitri in zanesljivi, uporabljamo pa jih zlasti tedaj, ko zaradi geoblokad oziroma cenzure ne moremo do kakšnih strani ali pa ne zaupamo varnosti krajevne infrastrukture. Ponudnikov VPN je kot listja in trave, glavne značilnosti pa so seveda hitrost, cena in ponujene lokacije. Nemalo je tudi brezplačnih ponudnikov, a ti so manj zanesljivi in počasnejši.

Pri vsakdanjem brskanju VPNja verjetno ne bomo uporabljali, ker glavni problem ni slednje prek naslova IP (večinoma je za uporabniško izkušnjo koristno, če strani vedo, kje na svetu smo), temveč druge metode. Izognemo se jim z brskalniki in nastavitvami.

Alternativni brskalniki

Za vsakdanjo rabo Tor ni primeren, ker je prepočasen. Prek izhodnih vozlišč navadno izstopa več uporabnikov, zato nas lahko strani zaradi sumljivega prometa s tega naslova pozovejo, naj dokažemo, da nismo robot (s CAPTCHO). In včasih je dejansko koristno, da spletna stran pozna naš IP. Tor je podobno kot štirikolesni pogon – v sončnem vremenu je na ravni cesti prej nadloga kakor prednost.

Epic Browser je še eden izmed brskalnikov, ki so namenjeni varovanju zasebnosti.

Če ne želimo uporabljati Tora, so naslednja možnost brskalniki, ki so narejeni za čim večjo anonimnost. Tak je indijski Epic Privacy Browser, ki temelji na kodi Chromium in je nastavljen tako, da zagotavlja kar največjo anonimnost na spletnih straneh. Omogoča uporabo posredniških strežnikov (proxy), vključeno ima funkcijo Do Not Track (več v nadaljevanju), nima vtičnikov, zahteva povezave SSL, ne ponuja predlogov pri vpisovanju naslovov itd. Na voljo je za Windows in Mac OS X.

Dooble Browser je brskalnik, ki na prvo mesto postavlja zasebnost.

Podoben je Dooble, ki je prav tako chromiumski izdelek, a ga za uporabo sploh ni treba namestiti, marveč zadostuje že prenos mape in zagon izvršljive datoteke. Dooble je na voljo za Windows, Mac OS X, Linux, FreeBSD in OS/2. Ob zagonu si lahko izberemo geslo, ki ga bomo uporabili za dostop do shranjenih piškotkov, zaznamkov itd. Vsakokrat, ko tega ne bomo vpisali, bomo imeli sterilen brskalnik. Dooble avtomatično blokira nekatere reklamne in vohunske domene (npr. doubleclick.com), omogoča samodejno periodično brisanje piškotkov, blokira reklame in vsiljive strani itd. Podobnih brskalnikov je še več, omenimo nemški SRWare Iron in kitajski Maxton Cloud Browser. Svojčas je bil priljubljen tudi Comodo Dragon, a ima nekaj vrzeli v varnosti. Med omenjenimi ima najcelovitejši pristop z največ nastavitvami Dooble.

Od običajnih najraje vzdrževani Firefox

Če želite ostati pri konvencionalnih brskalnikih, imate na voljo veliko trojico, ki jo danes sestavljajo Googlov Chrome, Microsoftov Internet Explorer (ki ga počasi, a res počasi nadomešča Edge) in Mozillin Firefox, iz zgodovinskih razlogov pa dodajamo še Opero. Med njimi je z našimi podatki najmanj radodaren Firefox, kar izpričujeta tako spletna stran za prenos Tailsa (z drugimi sploh ne gre!) kot tudi Tor Browser.

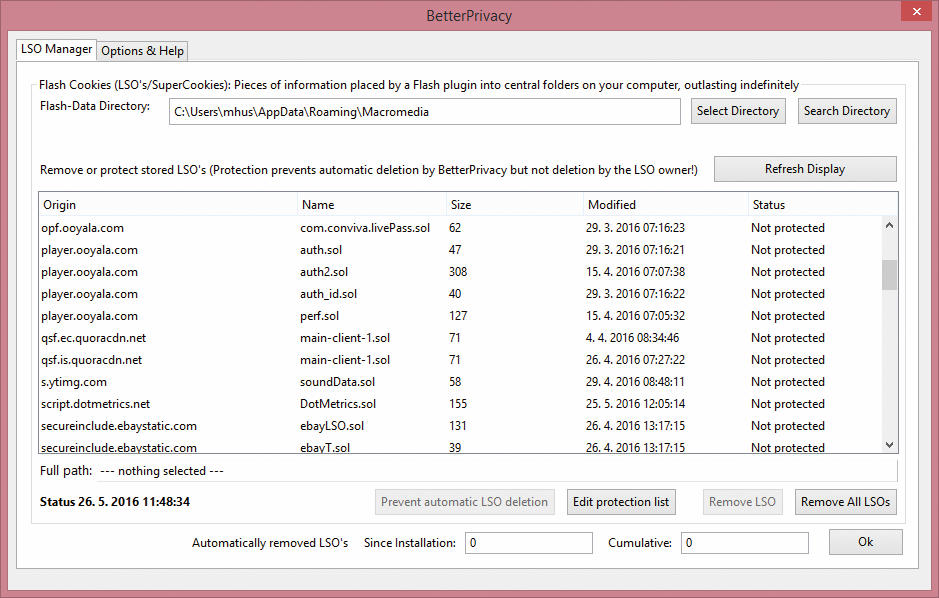

Dodatek BetterPrivacy prikaže in odstrani LSOje (superpiškotke), s katerimi nam sledijo kljub brisanju običajnih piškotkov.

Odveč je poudariti, da si ne ustvarjajmo profila in se ne vpisujmo vanj. Sinhronizacija zavihkov in zaznamkov med napravami je sicer uporabna, a je davek zanjo manj zasebnosti. Načeloma prineseta vsak nameščeni vtičnik ali razširitev manj anonimnosti, razen nekaterih namenskih.

HTTPS Everywhere je razširitev za Firefox, Chrome in Opero, ki na vseh straneh zahteva dostop prek šifriranega protokola HTTPS. Številne strani namreč ponujajo obe različici (torej tudi nešifrirano HTTP), kjer je včasih HTTP privzeta nastavitev, ali pa tudi v različico HTTPS vrivajo nešifrirane elemente. Razširitev, ki jo razvijata neprofitna Tor Project in Electronic Frontier Foundation (EFF), poskrbi, da uporabljamo HTTPS povsod, kjer je le mogoče.

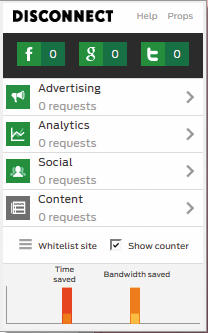

Razširitev Disconnect preprečuje sledenje oglaševalcev.

Famozni vtičnik AdBlock je namenjen blokiranju reklam in ga preprosto moramo imeti. V zadnjem času so ustvarjalci spletnih strani precej glasni, da jim s tem odžiramo glavni vir financiranja, kar drži, a so reklame v internetu tako vsiljive in pogosto tudi grožnja zasebnosti in varnosti (celo viruse so nam oglaševalci že ponudili), da zanimanje za varnost pretehta. Seveda pa je kolegialno, da kakovostne in redno obiskane strani z normalnimi oglasi v AdBlocku Plus postavimo na belo listo, da se nam njihove reklame kljub vsemu vrtijo. NoScript za Firefox ali ScriptSafe za Chrome onemogočita skripte, kar onesposobi Javo, JavaScrpt, Flash in podobne. Žal potem številne strani ne delujejo več pravilno.

Najuniverzalnejša zaščita je gotovo razširitev Disconnect Private Browsing, ki podpira brskalnike Firefox, Chrome, Internet Explorer in Safari. Na mah onemogoči večino taktik za sledenje v internetu, in sicer blokira piškotke tretjih strani. Preprečuje, da bi nam družabna omrežja in spletna analitika sledili, preprečuje reklame ipd. Z ikono, ki se prikaže v brskalniku, lahko določimo, katere elemente strani bomo sploh dovolili. Podobno nalogo opravljajo še nekateri drugi dodatki, denimo EFFjev Privacy Badger. Odlikuje ga zlasti hevristika, saj nima osrednjega seznama blokiranih domen in strani, temveč blokira vse sumljivo obnašanje. V preteklosti smo imeli radi tudi Ghostery, a se je izkazalo, da nekatere podatke (zagotavljajo, da anonimizirane) dejansko prodaja oglaševalcem.

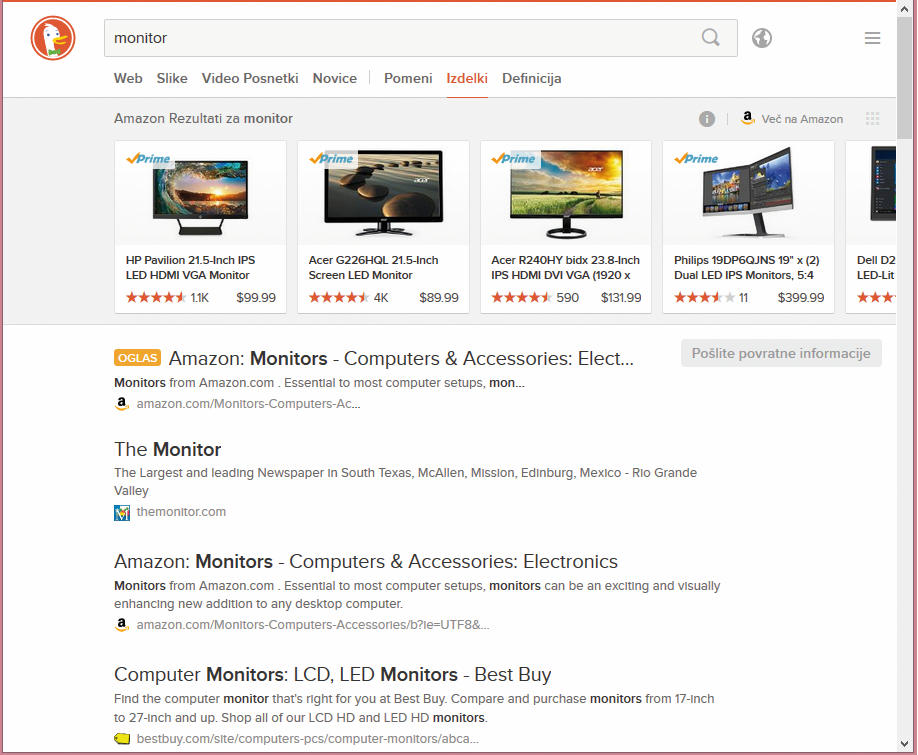

DuckDuckGo in Google prikazujeta bistveno različne zadetke pri iskanju po istih ključnih besedah.

BetterPrivacy je še en uporaben vtičnik, ki onemogoča sledenje s superpiškotki in LSOji (local shared objects), saj lahko nastavimo redno brisanje in fini nadzor. Te LSOje namreč oglaševalci uporabljajo, da nam lahko sledijo, četudi navadne piškotke pobrišemo. Zato jih BetterPrivacy ob zaprtju brskalnika odstrani.

Najuniverzalnejša zaščita je gotovo razširitev Disconnect Private Browsing, ki podpira vse brskalnike.

V brskalnikih je prav tako smiselno vključiti možnost Do Not Track (DNT), s katero oglaševalcem sporočimo, da ne želimo sledenja. Trenutno ni prav nobene pravne ali tehnične podlage, da bi ti morali to tudi upoštevati, zato se na to možnost ne gre zanašati. Ker ni širšega konsenza v industriji, ga nekateri mirno ignorirajo; celo ameriška Zvezna agencija za telekomunikacija (FCC) je razsodila, da trenutno ne morejo nikogar prisiliti v spoštovanje zastavice DNT. Kljub temu jo velja vključiti, saj ne moremo nič izgubiti, brskalniki pa jo imajo ob sveži namestitvi izključeno (Microsoft je v različici IE10 nekoč privzeto vključil DNT, a je to sprožilo veliko polemik). Razlog je sam namen DNT, saj mora izražati izrecno voljo uporabnika.

Klasični iskalniki kot hudič in angel

Google je izvrsten iskalnik, za katerega se včasih zdi, da nam bere misli, ko dokonča vpisano besedo. A to je mogoče, ker ima Google kup podatkov o nas, četudi sploh nimamo računa pri Googlu – to je spričo storitev, kot sta YouTube ali Gmail, že samo po sebi precej malo verjetno. Podobno tudi Bing in Yahoo zbirata podatke o uporabnikih.

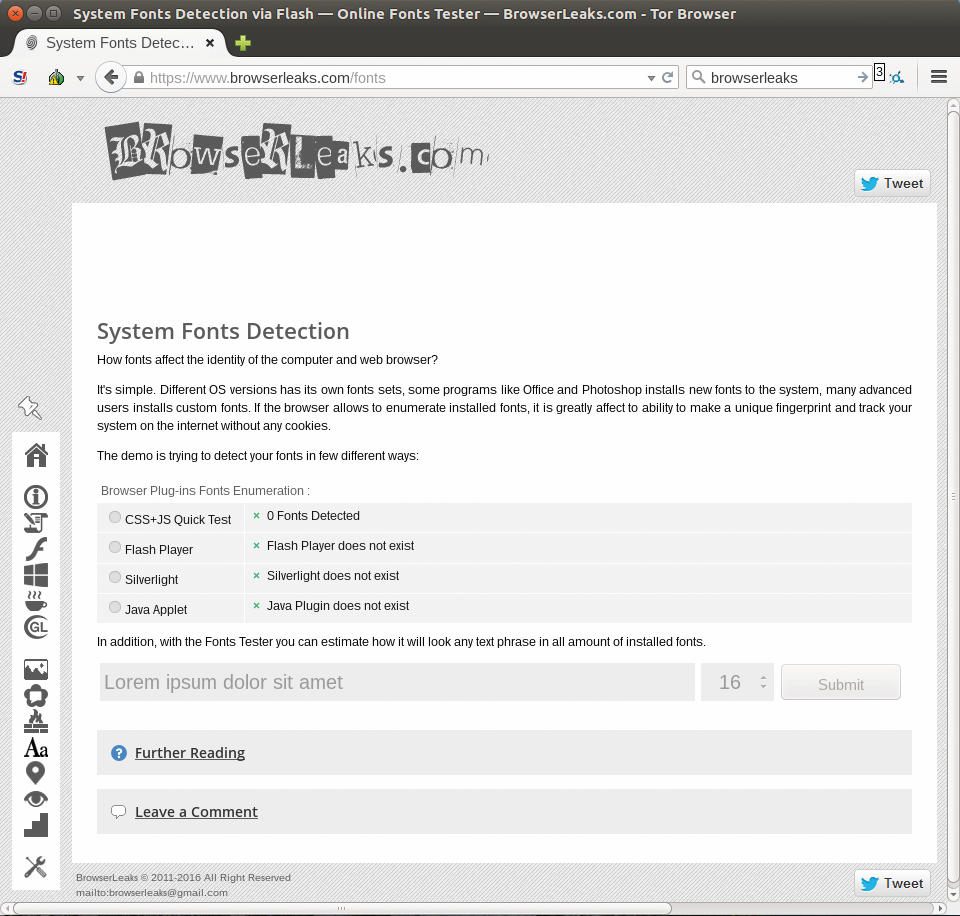

BrowserLeaks kaže, da Tor Browser ne podpira problematičnih vtičnikov.

Še en problem imajo ti iskalniki, o katerem smo tudi že pisali. Vračajo nam zadetke, ki nam bodo najverjetneje všeč, zato nas počasi zapirajo v milni mehurček, kjer vidimo zgolj stvari, ki potrjujejo naša prepričanja. Kdor želi brskati anonimno in zunaj mehurčka, lahko uporabi iskalnik DuckDuckGo.

Ob tem se mora navaditi na precej drugačne rezultate. Če je bilo prej dovolj, da smo napisali Monitor, in smo dobili našo spletno stran, je treba pri DuckDuckGo, ki išče za vse ljudi po svetu enako, precej precizneje izbrati ključne besede. Nekaj dni rabe DuckDuckGo hitro razkrije, kako zelo nam Google pomaga s tem, ko približno ve, kaj nas zanima. Uporaba DuckDuckGo ni enostavna.

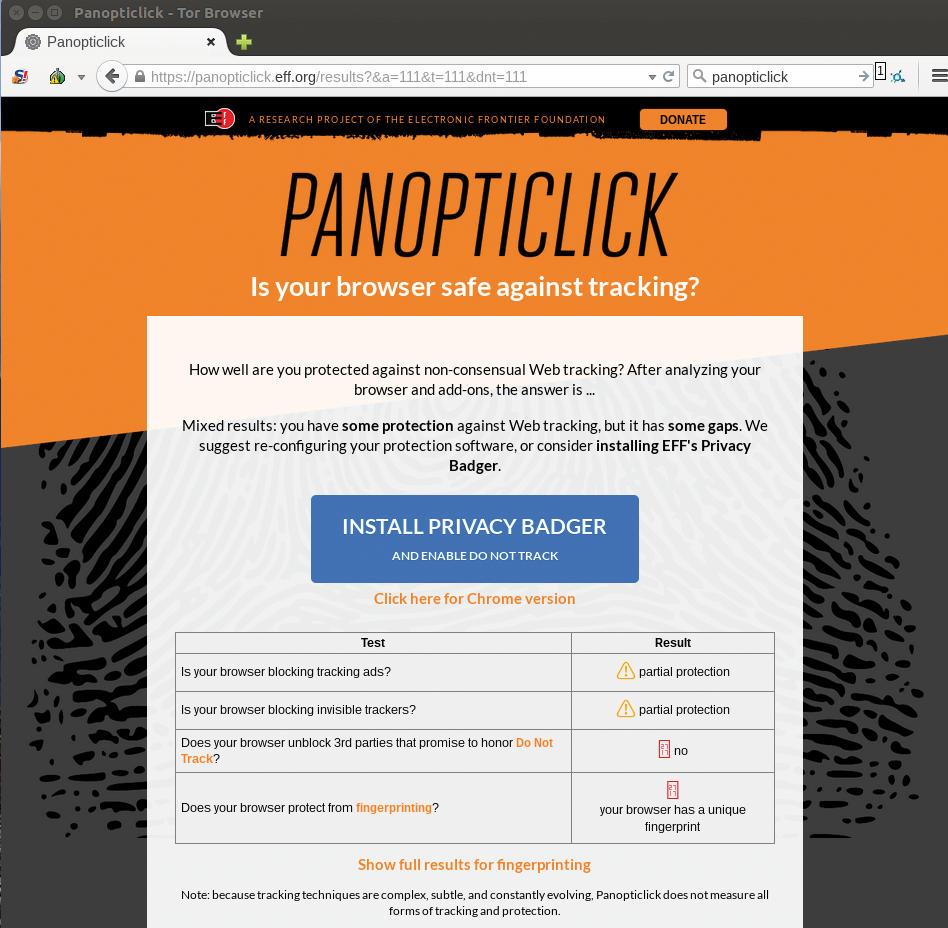

Spletna stran Panopticlick oceni, kako anonimen je naš brskalnik.

Varna elektronska pošta

Elektronska pošta je bila izumljena v nekem drugem času in prostoru, ko je bila varnost komunikacij zadnja skrb. Zato ni presenetljivo, da so navadna poslana elektronska sporočila prosto na ogled vsem na svoji poti. Moderni strežniki se sicer z odjemalci in drugimi strežniki pogovarjajo prek šifriranih povezav, a sporočila so še vedno odšifrirana v strežnikih. Zaradi tega vam Google spam odfiltrira, po drugi strani pa s strojno analizo vsebin tudi predlaga reklame za stvari, o katerih se pogovarjate po elektronski pošti, NSA pa mimogrede preverja, ali boste v prihodnosti razstrelili kakšno letalo.

Tehnologija za šifriranje elektronskih sporočil je bila razvita že pred petindvajsetimi leti in se imenuje PGP (Pretty Good Privacy) ter uporablja danes že standardno asimetrično šifriranje. Vtičnik Mailvelope za Firefox in Chrome omogoča uporabo PGP v spletnem vmesniku večine priljubljenih elektronskih predalov, kar zajema Gmail, Yahoo Mail, Live, GMX in številne druge. Ko ga namestimo, si najprej ustvarimo par zasebnega in javnega ključa, ki ju uporabljamo za šifriranje in odšifriranje sporočil. Ključa se shranita na disk z geslom, potem pa javnega posredujemo vsakomur, ki želi z nami varno komunicirati. Hkrati seveda lahko uvozimo javne ključe ljudi, ki jim želimo pisati mi. Potem se v spletnem vmesniku elektronske pošte pokaže ikona, ob kliku katere se odpre vmesnik za sestavljanje šifriranega sporočila. Ves postopek je avtomatski in krajeven, tako da se v internet nikoli ne posreduje nešifrirano sporočilo. Podobno si lahko odšifriramo prejeto pošto.

Takšna rešitev zadostuje, kadar želimo skriti vsebino (in morebitne priponke, kar Mailvelope tudi omogoča) pred nepoklicanimi. Seveda pa ostaja znano, kdo piše in komu. Če želimo res popolnoma anonimno elektronsko pošto, si moramo bodisi ustvariti nov, anonimen e-poštni račun in komunicirati prek PGP ali pa, še bolje, uporabiti namensko storitev.

Kaj uhaja brskalniku

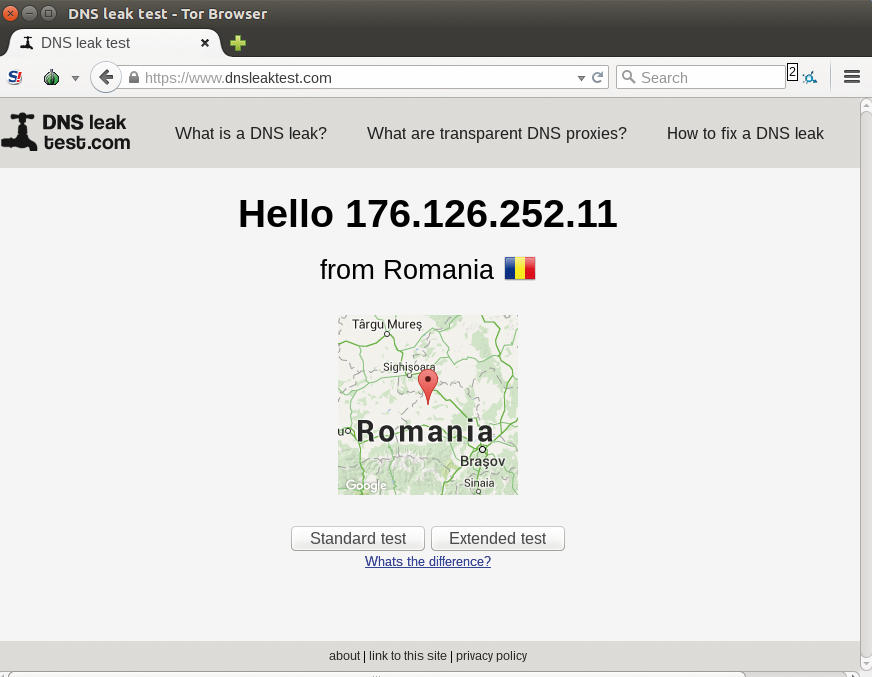

Na spletni strani DNS leak test lahko preverimo, ali je naša lokacija v resnici popolnoma prikrita. Včasih namreč brskalniki kljub uporabi VPNja ali posredniških strežnikov (proxy) izdajo našo lokacijo, ker uporabljajo strežnike DNS našega ponudnika dostopa do interneta. Na dnsleaktest.com lahko preverimo, ali naš brskalnik to informacijo izdaja ali ne.

Informacije, ki o našem sistemu prek brskalnika curljajo v internet, pa lahko preverimo na spletni strani Browser Leaks. Tu vidimo vse, od podatkov o različici operacijskega sistema in področnih nastavitev do nameščenih pisav.

Svojo stran z imenom Panopticlick je postavil tudi EFF, kjer z enim klikom na gumb preverimo, kako dobro nas brskalnik varuje pred vdiranjem v našo zasebnost. Izpiše informacije, ali brskalnik blokira reklame in sledilne elemente ali zahteva DNT ter ali ima unikaten prstni odtis (iz različice, ločljivosti zaslona, jezika, časovnega pasa, nastavitev piškotkov in drugih značilnosti je mogoče izdelati edinstven prstni odtis sistema).

Včasih je bil to npr. Lavabit, pa ga je potem upravljavec raje zaprl, kot da bi ameriški vladi omogočil vpogled. Danes je najbolj znan švicarski ProtonMail. Uporaba je brezplačna, morate pa zahtevati povabilo in dobite ga na sekundarni naslov. Uporabite lahko tudi SCRYPTmail, ki prav tako omogoča izdelavo anonimnega elektronskega predala in šifriranje sporočila od pošiljatelja do prejemnika.

Družabna omrežja

Na prvi pogled je tu stanje kristalno jasno. Že sam namen družabnih omrežij je deljenje podatkov, zato na svojo zasebnost najbolje popazimo tako, da jih ne uporabljamo. Problem pa je, da ne živimo na samotnem otoku. Nekateri organizatorji kakšnih dogodkov so tako leni, da se jim ne ljubi postavljati spletnih strani, zato vse informacije in slike obesijo na Facebook, tja pa brez svojega profila ne moremo. Za take primere bo zadostoval lažen profil z izmišljenimi podatki (z elektronskim naslovom vred), česar Facebook uradno ne dovoljuje, briše pa, razen v izrednih primerih, tudi ne. Seveda v tem primeru odpade dodajanje znanih prijateljev, drugače nas bo prej ali slej mogoče profilirati.

Več naslovov, isti predal v Gmailu

Gmail za navadne uporabnike, ki nimajo poslovnega računa Google Apps, ne podpira aliasov, torej si morate za več naslovov ustvariti več elektronskih predalov. Te si seveda lahko z malo iznajdljivosti povežete, ker Gmail omogoča avtomatično posredovanje prejete pošte na drug naslov.

Malokdo pa ve, da lahko v svoj naslov dodate poljubno število pik. Pošta na janez.novak@gmail.com leti v isti predal kot j.anez.novak@gmail.com ali jan.ez.nov.ak@gmail.com. Prav tako v isti predal prispe pošta z dodatkom + in poljubno ključno besedo, npr. janez.novak+abc@gmail.com. To je uporabno, kadar pri registraciji v kakšno storitev potrebujete veljavni naslov, potem pa imate kakšno boniteto omejeno (npr. zgolj sedem brezplačnih člankov na mesec). S to zvijačo se lahko z istim elektronskim naslovom registrirate večkrat.

Toda na našo zasebnost morajo paziti tudi drugi, tega pa od njih ne moremo vedno pričakovati. Slike s takih ali drugačnih dogodkov se prej ali slej znajdejo na Facebooku in hitro nas v njih označi ali pa nas samo pokomentira kak preveč vnet uporabnik, četudi sami sploh nimamo profila na Facebooku! Nad tem dogajanjem nimamo popolnoma nobenega nadzora. V takih primerih se izkaže, da je imeti pravi, a skoraj prazen profil na Facebooku lahko koristno, saj vsaj vidimo, kaj drugi o nas objavljajo, in lahko ukrepamo, če prestopijo mejo. Iluzorno je pričakovati, da bo Facebook odstranjene komentarje ali slike tudi interno pozabil, a če jih ni v internetu, si vsaj drugi ne morejo z njimi nič pomagati. Na koncu ostane le še filozofsko vprašanje, ali nas prijatelji raje in pogosteje označujejo v slikah, če imamo svoj profil na Facebooku (kar lahko nadzorujemo) ali če ga nimamo (a izgubimo vpogled).

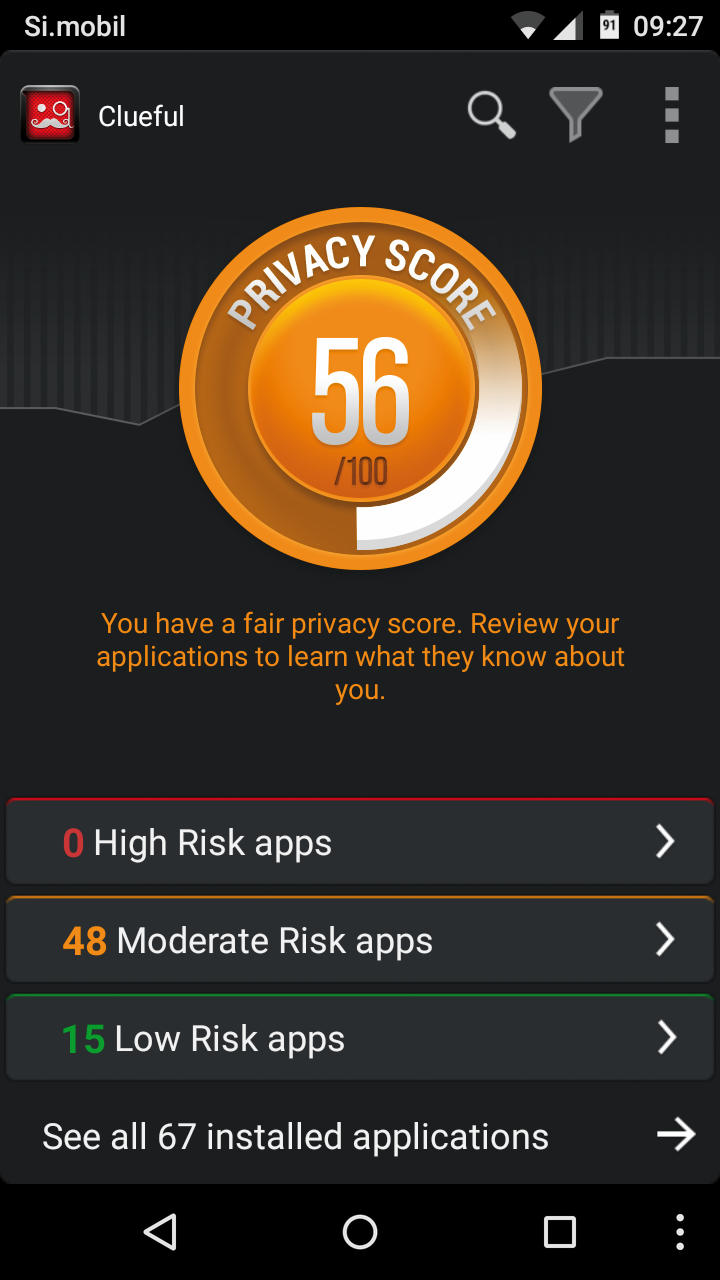

Clueful Privacy Advisor pokaže osnovno statistiko, kako radovedne aplikacije imamo.

Smetarski elektronski predali in gesla

Do številnih storitev v spletu ne moremo brez registracije z veljavnim elektronskim naslovom. K sreči so danes elektronski naslovi dosegljivi povsod, zato nimamo prav nobenega izgovora, da si ne bi ustvarili nekaj smetarskih elektronskih naslovov brez osebnih podatkov, ki jih uporabljamo za registracijo v najrazličnejše forume.

Koliko naslovov bomo potrebovali, je odvisno od početja. Za prebiranje raznih forumov imamo lahko kar istega, za strani, kjer bo naša interakcija intenzivnejša, pa si velja ustvariti svoj elektronski predal.

Nespametnosti recikliranja gesel se navadno zavemo šele, ko v kakšno storitev vdrejo hekerji in ukradejo gesla.

S tem povezan problem je tudi recikliranje gesel, kakor imenujemo uporabo istih gesel za več storitev. Nespametnosti tega početje se navadno zavemo šele, ko v kakšno storitev vdrejo hekerji in ukradejo gesla. Če niso bila pravilno šifrirana, jih hitro zlomijo, mi pa moramo potem menjati geslo še drugod, kjer smo ga tudi uporabili. Prav tako je izmišljevanje in pomnjenje različnih varnih gesel težavno, zato velja uporabiti LastPass. Gre za upravljavca gesel, za katerega si izmislimo in zapomnimo eno res dolgo in neuganljivo geslo, potem pa ga uporabljamo za generiranje naključnih gesel in njihovo hranjenje, tako da imamo na vsaki strani svoje unikatno geslo, ki ga namesto nas hrani in vpisuje LastPass.

Odstranimo metapodatke

Slikovne, zvočne, besedilne datoteke in podobni dokumenti imajo kopico metapodatkov, ki izdajajo precej informacij o nas. Številne fotografije imajo na primer podatek o koordinatah nastanka in opremi, s katero so bile posnete, Wordovi dokumenti pa imajo podatek o piscu. Če objavljamo tako datoteko, nam vsa anonimnost internetne povezave nič ne pomaga. Program MAT (Metadata Anonymisation Toolkit) za Linux odstrani te podatke iz slikovnih, pisarniških, pdf, arhivskih, zvočnih in torrent datotek. Če morate s svetom deliti kakšno datoteko, jo je priporočljivo prej poslati skozi MAT.

Oblačne hrambe datotek

Snowden je že pred leti označil Dropbox za sovražnika zasebnosti, pa to ni čisto res. Dropbox, Google Drive in Microsoft OneDrive vsi šifrirajo datoteke pred prenosom v oblak. Dropbox jih v svojih strežnikih šifrira s svojim ključem, podobno velja za Google Drive, zato lahko podjetji teoretično prideta do vaših podatkov, če je to nujno potrebno. Microsoft OneDrive pa šifriranja v različici za navadne uporabnike sploh nima. Pomagate si lahko sami, če v oblačne storitve nalagate šifrirane datoteke (zašifrirane npr. z BitLockerjem ali VeraCryptom). Toda v tem primeru izgubite številne uporabne funkcije, na primer indeksiranje, iskanje, različice, urejanje itd.

NSA želi zlomiti Tor

Odnos ZDA do omrežja Tor je ambivalenten. Ameriška vlada je med največjimi financerji projekta, saj ga prek ovinka podpirata zunanje in obrambno ministrstvo. Po drugi strani pa obveščevalne agencije besnijo, ker jim bistveno otežuje ali celo onemogoča vohunjenje. Lani smo izvedeli, da je FBI plačal okrog milijon dolarjev Carneige Mellon University za raziskave, kako odkriti identiteto uporabnikov Tora. Leta 2014 je potekal večji napad na omrežje Tor, ki se je končal, ko so zlorabljene vrzeli zakrpali. Danes je Tor varen. Prvi raziskovalci ga skušajo iz dneva v dan izboljšati, drugi pa razbiti.

Da vam datotek ni treba ročno šifrirati, lahko uporabite Boxcryptor, ki razume večino oblačnih hramb podatkov in omogoča avtomatsko šifriranje datotek pred nalaganjem v oblak. Boxcryptor ustvari navidezen pogon. Vse datoteke, ki jih prenesemo vanj, se avtomatično šifrirajo z AES-256 in RSA-4096 ter prenesejo v oblačno hrambo podatkov. Boxcryptor je zaprtokoden, a za zdaj z njim ni incidentov. V brezplačni različici omogoča uporabo ene oblačne hrambe na dveh napravah, če pa želimo šifrirane podatke shranjevati v več različnih, moramo plačati 36 evrov na leto.

In telefon?

Telefon ve dandanes o nas več kakor mi sami, pa še naokoli ga nosimo. Prvi korak je zagotovo šifriranje podatkov v internem pomnilniku, s čimer si zavarujemo podatke, če pomnilnik fizično izgubimo. Novejši iPhoni in androidi imajo šifriranje podatkov že privzeto vključeno, na starejših androidih pa ga moramo vključiti ročno (Settings/Security/Encrypt phone).

Pri uporabi telefona popolne anonimnosti praktično ne moremo doseči, razen če kupimo nov telefon in predplačniški SIM. Kljub temu pa lahko znatno omejimo odtekanje podatkov. Prva zapoved je ne nameščati aplikacij. Operacijski sistem nas pri namestitvi aplikacij obvesti, katere pravice vse zahtevajo, in če seznam dobro preberemo, se bomo zamislili. Pri androidnih telefonih so težava izdelovalci, ki namestijo prilagojeno različico Androida s svojimi aplikacijami.

Pri brskanju po spletu s telefonom veljajo iste zakonitosti kot pri uporabi namiznega računalnika (VPN, DuckDuckGo, izklop piškotkov ...), zato le nekaj splošnih napotkov. Če želimo Tor, si lahko v androidni telefon naložimo odjemalca Orbot, ki skrbi za povezavo v Tor, in brskalnik Orfox. Če imamo uporabniški dostop (root), lahko uporabimo Orwall, ki deluje kot požarni zid in vse povezave v svet preusmeri prek Tora. Za iOS je na voljo Onion Browser, ni pa mogoče prek omrežja Tor preusmeriti tudi preostalega prometa, ki ne izvira iz tega brskalnika. Tor seveda omogoča le varno povezavo v internet, še vedno pa moramo poskrbeti, da po tej varni povezavi sami ne trosimo osebnih podatkov. Če želimo VPN, imata Android in iOS odjemalec zanj že vgrajen, potrebujemo pa seveda ponudnika storitve.

V iOS velja v Safariju izključiti vso sledenje (Settings/Privacy&Security), podobno storimo tudi v Chromu ali Firefoxu na Androidu. Chrome na Androidu ne podpira nameščanja razširitev, ki v namizni različici rabijo zaščiti zasebnosti. Zato je bolje uporabiti Firefox, ki jih podpira, ter namestiti vse opisane.

Viber in WhatsApp od letos privzeto šifrirata vaše pogovore. Še varnejša je uporaba odprtokodne aplikacije Signal, ki omogoča šifrirano pošiljanje sporočil in klicanje. Podobno funkcijo opravlja tudi Telegram. Ob tem velja opozoriti, da v spletni trgovini kar mrgoli aplikacij, ki naj bi omogočale anonimnost. Vprašanje pa je, ali lahko zaupate zaprtokodnim aplikacijam neznanih piscev. Clueful Privacy Advisor lahko rabi kot osnovna informacija, kako darežljiva je z vašimi podatki neka aplikacija, saj preskenira vaš telefon in preveri problematičnost posameznih aplikacij glede na pravice, ki jih imajo. Ne da podrobne informacije, je pa uporaben pregled. Morda boste kakšno aplikacijo po tem pregledu želeli odstraniti.