Brez panike!

Medmrežje je z vsemi svojimi storitvami danes tako gromozansko, da ga lahko primerjamo že z znanstvenofantastičnim vrtincem totalne perspektive iz Adamsovega Štoparskega vodnika po galaksiji. Tam je vrtinec najhujša kazen, ki lahko koga doleti, saj se v vrtincu totalne perspektive vsakdo zave, kako majhen je v primerjavi s celotnim vesoljem.

Zlasti uporabniki v svojih najboljših letih in tisti malce starejši se v spletu težje ali pa zelo težko znajdejo. Veliko problemov pravzaprav izvira iz čisto običajnega strahu pred tehnologijo, v tem primeru pred računalniki. O spletu, elektronski pošti, emulah, torrentih, raznih "četih" danes že ptički čivkajo, a problem pomanjkanja splošne ozaveščenosti o varni uporabi tega modernega tehnološkega čudeža ostaja. Preveč stvari se prehitro spreminja (ali kdo še uporablja USENET ali IRC?), da bi lahko zadovoljivo poskrbeli za izobraževanje naših zaposlenih, upokojencev, otrok in drugih, ki uporabljajo sodobne načine komuniciranja, informiranja in izobraževanja.

Zakaj banka potrebuje geslo za dostop do mojega certifikata?

Hiter odgovor: banke vaše geslo ne zanima. Če mislite, da jo, potem ste najbrž že nasedli spletnemu ribarju.

Ker nas najbolj prizadene, ko nas kaj nepričakovanega udari po žepu, se najprej posvetimo svetu spletnega bančništva. Banke se problema varovanja naših financ lotevajo različno. Najbolj običajna je dvofaktorska avtentikacija s pomočjo uporabniškega imena (in gesla) ter spletnega potrdila (pogosto se uporablja kar izraz certifikat) v spletnem brskalniku ali (precej bolj varno) na pametni kartici. Zelo uporabna in pravzaprav še bolj varna pa je uporaba enkratnih gesel, ki jih ponujajo nekatere naše banke. Prednost tega načina je, da lahko spletno bančno poslovalnico dosežemo od povsod, kjer imamo dostop do spleta, in tako ne tvegamo, da nam kdo prestreže uporabniško ime, geslo in certifikat. Res pa je, da moramo v tem primeru vedno imeti pri sebi poseben generator enkratnih gesel.

Pri dostopu do banke je pomembno, da se zavedamo, da banka zares nima prav nikakršnega interesa, da bi izvedela geslo, ki ste ga določili za dostop do osebnega spletnega potrdila (če ga niste določili, potem to močno priporočamo). Varovanje certifikata je tako zgolj in samo odgovornost vsakega uporabnika.

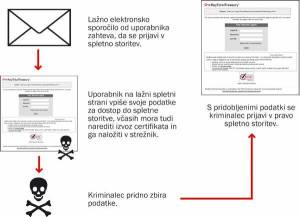

Ko ribič vrže trnek v vodo, upa, da bo vsaj kakšna riba dovolj neumna, da bo spregledala trnek, ki je za vabo. Enaka logika je tudi glavni motiv za nastanek spletnega ribarjenja, pri katerem je cilj zlobnežev, da pridejo do čim več informacij, s katerimi bi se lahko nato okoristili. Pri spletnem bančništvu je zanje glavni motiv, da pridejo do uporabnega imena in gesla za dostop do bančnega računa, pridobitev vašega spletnega potrdila in gesla zanj. S temi podatki bodo nato lahko nemoteno uporabljali vaš denar. O pasteh ribarjenja se lahko na primerih podučite tudi s pomočjo spletne igre, ki jo dostopna na naslovu http://cups.cs.cmu.edu/antiphising_phil/.

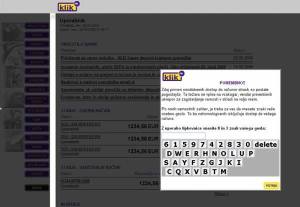

Prava in lažna spletna stran NLB banke. Nova Ljubljanska banka je pred kratkim za vse svoje uporabnike pri plačilih uvedla tudi dodatno varnostno geslo. S pomočjo grafične tipkovnice moramo nato vnesti naključna dva znaka iz tega gesla. A mir odgovornih na NLB ni trajal dolgo, saj so spletni ribiči že kmalu na prirejeni spletni strani poskušali od uporabnikov pridobiti celotno dodatno geslo.

Nadvse pomembno je, da se naučimo zdravo dvomiti o vsaki stvari, ki nam jo spletni brskalnik sporoča. To pa ne gre brez pazljivega branja navodil in priporočil, ki nam jih posreduje banka prek svojih ustaljenih komunikacijskih kanalov - to je navadno kar običajna pisemska pošiljka, objave v medijih ali na lastni spletni strani. Skoraj gotovo pa bančniki od nas ne bodo zahtevali izvažanja certifikata in nalaganja certifikata v spletni strežnik - če spletna stran zahteva to od vas, gre zagotovo za ribarjenje. Prav tako se bodo najbrž vse banke izogibale uporabi elektronske pošte, ko gre za občutljive podatke.

Priporočljivo je, da si spletni odjemalec nastavite tako, da bo zahteval geslo za vsak dostop do certifikata. Če boste pozorni, boste tako že takoj ločili lažno stran od prave. Za dostop do prave spletne strani banke boste potrebovali veljaven certifikat in spletni brskalnik vam bo ponudil okence, v katero boste morali vpisati geslo. Šele po uspešnem vpisu gesla vam bo banka omogočila, da se prijavite v bančni sistem s svojim običajnim uporabniškim imenom in geslom.

Opazujte naslovno vrstico oziroma skrajni levi del vrstice stanja (skrajni spodnji del spletnega brskalnika), ko je kazalec na povezavi. Prava spletna poslovalnica banke bo imela značilen naslov (npr https://klik.nlb.si/index.htm), v najbolj očitnem primeru ribarjenja pa lahko v naslovni vrstici vidite tudi kaj drugega, na primer kar IP naslov strežnika, npr. https://123.123.123.123/index.htm. A če imate zastrupljeno "hosts" datoteko, potem je tudi napačna stran lahko videti povsem pravila. Zato je pomembno, da imate v računalniku nameščeno tudi posodobljeno antivirusno programsko opremo in osebni požarni zid.

Zelo priljubljen način, kako nekoga pripraviti do tega, da klikne na povezavo, za katero se skriva vaba, je, da mu ribiči ponudijo na videz pravilen spletni naslov, ki pa v ozadju skriva krivo povezavo. Zvijača je sila preprost , zato navajamo za primer kodo HTML:

Za dostop do svoje e-banke kliknite naslov: <a href="http://www.zlobnabanda.com">http://www.mojabanka.si</a>

V brskalniku bo to videti povsem nedolžno:

Za dostop do svoje banke kliknite naslov: http://www.mojabanka.si.

A če uporabnik ni pozoren, kam ga dejansko odnese, bo lahko pristal na grafično povsem enaki spletni strani, kot je je vajen pri svoji banki, nevede pa bo razprodajal svoje imetje združbi zlobnabanda.com.

Še en priljubljen način ribarjenja pa je prebrisano pisanje domen. Tako lahko spregledamo, da sta si http://www.microsoft.com in http://www.mircosoft.com precej različna naslova. Tudi: http://klik.nlb.si.banka.com/ ni povsem zdrav naslov. Pa tudi http://klik.nlb.si:inex.html@banka.com/ bi marsikoga zapeljal.

Vse, kar potrebujemo, da prepoznamo večino poskusov ribarjenja, je pozoren pogled na naslovno vrstico brskalnika ter pozorno preverjanje vrstice stanja, ki pokaže, kam nas bodo v resnici peljale povezave.

Računalnik, s katerega imate dostop do banke, naj bo vedno posodobljen z najnovejšimi popravki operacijskega sistema in druge programske opreme (gonilniki bralnika pametnih kartic, spletni brskalnik ...). Zakaj je "popravljena" programska oprema tako pomembna, bomo podrobneje pisali v eni izmed prihodnjih številk.

Naučite se uporabljati in brati obvestila in piktograme v vrsticah stanja spletnih brskalnikov. Tam bo največkrat tudi znak ključavnice - zaklenjene ali odklenjene. Na pravih straneh vaše banke bo ključavnica vedno zaklenjena, kar pomeni, da je med vašim brskalnikom in spletno stranjo banke vzpostavljena avtenticirana povezava.

Zombiji in botneti

V svetu boja proti nezaželeni pošti je lani novembra nadvse odmeval primer podjetja McColo. Novinar časnika Washington Post Brian Krebs je s pomočjo manjšega kalifornijskega podjetja, ki se ukvarja z računalniško varnostjo, izsledil in tudi javnosti razkril podjetje, ki je bilo takrat eno večjih onesnaževalcev e-poštnih nabiralnikov po svetu. Dosegli so odklop tega ponudnika spletnih storitev, ki je veljal za enega večjih do smetja prijaznih podjetij, ki so v svojem omrežju gostili "generalske strežnike" za smetenje. Po odklopu je v svetovnem (!) merilu čez noč padla stopnja nezaželene pošte na približno polovico običajne. Po poročanju Symanteca se je šele aprila 2009 stopnja smeti v elektronski pošti povzpela na "običajno" raven pred odklopom podjetja McColo.

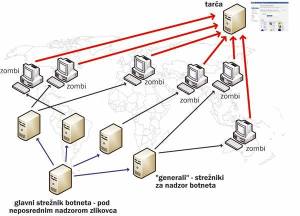

Kako je torej enemu podjetju uspevalo, da je imelo tako velik delež pri smetenju spleta? To je posel in zato se ga nekatere (z)družbe lotevajo zelo resno in premišljeno. Zgled delovanja si jemljejo kar v vojski in tako so nastali botneti (s tem pa tudi zombiji), ki so sicer med nami že več kot 10 let. Bistvo je čim obsežnejša zbirka računalnikov - zombijev, ki so pod nadzorom lastnika takega botneta. Glavni način za širitev omrežja so trojanski konji, ki jih uporabniki lahko "poberejo" med nepazljivim brskanjem po spletu, nepremišljenim nameščanjem različnih komponent za spletne brskalnike (zelo priljubljeni so lažni predvajalniki, ki naj bi omogočili predvajanje video vsebin s specifičnih, največkrat pornografskih, spletnih strani) in tudi prek različnih omrežij P2P.

Ko je računalnik okužen, postane speči vojščak, ki ga ima upravljavec botnet omrežja pravzaprav v popolni oblasti, da izvede enega izmed napadov. Zombi je tako največkrat uporaben za porazdeljene napade, ki onesposobijo storitve - DDoS. Zadnji odmevnejši primeri takih napadov so se dogajali letos avgusta, ko so bila tarča Twitter, Facebook in Googlova storitev Blogspot. Zmeraj bolj priljubljena uporaba zombijev za razpošiljanje nezaželene pošte. V primeru McColo ocenjujejo, da je bilo približno 1,5 milijona zombijev, ki so bili vključeni v botneta Srizbi in Rustock, sposobnih pošiljati več kot 60 milijard nezaželenih sporočil na dan (!).

Iz prebranega je že razvidno, kaj so glavni načini za preprečevanje delovanja botnet omrežij pri končnih uporabnikih in smo jih tudi že omenili: posodobljena programska oprema, posodobljena antivirusna oprema ter samovarovalno obnašanje v spletu.

Vojaška hirearhija botnet omrežja

Varna izmenjava datotek

Rečemo lahko, da P2P izmenjava datotek sama po sebi v svojem bistvu ni nevarna. Nevarno smo jo seveda naredili uporabniki. Razlike v varnosti so tudi med samimi protokoli, ki omogočajo P2P izmenjavo.

Tudi zaradi varovanja intelektualne lastnine moramo zapisati, da P2P izmenjavo datotek odsvetujemo. Če pa se že morate odločiti o tem, kateri sistem boste uporabljali, priporočamo protokol bittorrent. Ta večinoma omogoča, da uporabniki, ki so datoteko že prenesli, komentirajo njeno vsebino, kakovost ipd. Tako se laže izognemo morebitnim prikritim škodljivcem v kodi. Če jo datoteka ima, bo skoraj zagotovo zapisan kakšen komentar na to temo. Prav tako zelo razširjena "mula" tega namreč ne omogoča in tako smo večinoma prepuščeni lastni iznajdljivosti, da ugotovimo, če gre za škodljivca. Poleg tega pa marsikateri uporabnik omrežja eMule povsem nekritično določi del diska, ki ga bo "delil" s celotnim svetom. "Popravki" (cracki) in generatorji aktivacijskih kod so še posebej znani po tem, da ob koristnem programu dobimo še nekoristen "tovor". Večinoma gre za programe, ki nam ukradejo nadzor nad računalnikom in ga spremenijo v zombija. Priporočljivo je, da vsako preneseno izvršno datoteko najprej zaženete v kakšnem peskovniku ali virtualnem računalniku - še posebej, če datoteko potrebujete le za enkratno rabo.

Varna uporaba e-pošte

Ena najbolj priljubljenih medmrežnih storitev je e-pošta, ki je po načelu akademskega razumevanja varnosti nastala že v šestdesetih letih prejšnjega stoletja in je torej med nami že blizu štirideset let. Zadnja leta pa postaja zaradi nezaželene pošte vedno manj in manj uporabna. Posamezne pobude, kot je npr. ozaveščanje o potrebnosti SPF zapisa v DNSjih (oziroma Microsoftova pobuda SenderID), vedno bolj "prijemljejo".

Čeprav protivirusna oprema v računalniku z našo e-pošto skorajda nima dela, saj se po tej poti pretaka le malo virusov, pa je ob uporabi elektronske pošte kljub temu treba precej previdnosti. Posebno pozornost moramo uporabniki namenjati priponkam k naši pošti. Nekdaj je veljalo, da ne smemo odpirati pošte oziroma priponk od neznanih ljudi. Ta napotek je že dalj časa preživet in pravzaprav je velika verjetnost, da bomo dobili priponko s škodljivo kodo prav iz znanega vira - morda zato, ker se je ta okužil in škodljivec dostopa do imenika znanca ali pa je elektronski naslov ponarejen.

Danes v nabiralnike dobivamo kar precej datotek PDF. Ta format je zaradi svoje razširjenosti in enostavnosti zelo priljubljen pri uporabnikih. Najbrž je ta splošna razširjenost tudi glavni razlog, zakaj so ga začeli izkoriščati nepridipravi. Kot vsaka programska oprema ima tudi format PDF svoje razpoke v sistemu varnosti, ki jih je mogoče izkoristiti. Adobe in drugi ponudniki prikazovalnikov datotek PDF se trudijo, da bi razpoke čim hitreje pokrpali, zato je priporočljivo, da imate nameščeno zadnjo različico pregledovalnika. Kljub temu pa lahko naletimo na dokument, ki izkorišča še nepokrpano razpoko v varnosti. Zato priporočamo, da nekaj minut namenite tudi konfiguriranju svojega priljubljenega PDF pregledovalnika. Priporočamo, da izklopite JavaScriptm, če ga v datotekah PDF večinoma ne potrebujete. JavaScript uporabljajo razni pametni vzorci. Izklopite tudi podporo večpredstavnim vsebinam v datotekah PDF. Če vas prikazovalnik PDF kaj opozori, previdno preberite, kaj vam sporoča. Morda skuša datoteka PDF zagnati kakšno vsebino, ki je vključena v sam dokument. Takega obnašanja PDFjev ne smemo tolerirati.

Ribarjenje ni zahteven tehnološki postopek - gre pravzaprav za iskanje načinov, kako uporabnika pripraviti, da zlobnežu nevede zaupa svoje osebne podatke

Varna uporaba sistemov za takojšnje sporočanje

Tako zelo preprosta je uporaba sistemov za takojšnje sporočanje, da večinoma kar pozabimo, da moramo biti tudi pri tem opravilu dovolj previdni, da se ne opečemo. Zdrava mera paranoje je več kot upravičena. Zaradi svoje zelo poudarjene interaktivnosti so razni pomenki (chati) zelo priljubljeni pri socialnih inženirjih, ko zbirajo podatke o svojih žrtvah.

Svoj priljubljen program za takojšnje sporočanje konfigurirajte tako, da ne bo omogočal komunikacije z ljudmi, ki niso na vašem seznamu stikov. Prav tako kot velja za elektronsko pošto tudi za te sisteme velja, da ne smemo vanje zapisati nič takega, česar si ne bi upali zapisati tudi na navadno poštno dopisnico. Če se že "tipkate" z neznanci, v nobenem primeru ne razkrivajte torej svojih osebnih podatkov oziroma informacij, na podlagi katerih bi vas lahko kdo prepoznal v resničnem svetu.

Prej ali slej se vam bo kdo skušal vsiliti in vas nagovoriti, da pritisnete kakšno povezavo. Raje ne! Odrecite se tudi raznim prenosom datotek - še posebej bodite sumničavi, ko prenašate .exe ali .zip datoteke. Ne uporabljajte nepreverjenih razširitev in seveda, posodobite program na zadnjo stabilno različico.

Samovarovanje

V avtu se z varnostnim pasom najbrž ne pripenjamo zato, da nas ne bi oglobili policisti, marveč zaradi naše varnosti. Prav tako na prehodu za pešce pogledamo v obe smeri zato, ker vemo, da lahko v nasprotnem primeru pristanemo v bolnišnici ali na Žalah. Zakaj se tudi pri uporabi računalnikov ne bi obnašali podobno? Tu, žal, ni policista, ki bi nam pomahal s pendrekom, ko iz nevednosti klikamo na "Yes", "Da" ali "Install". Radovednost nas tako največkrat drago stane, ko se moramo nato ukvarjati z odstranjevanjem posledic te radovednosti ali z iskanjem nekoga, ki bo spet vzpostavil stanje, kot je bilo prej.

Skupni imenovalec v boju proti vsem zgoraj naštetim nevarnostim je zagotovo posodobljena sistemska in antivirusna programska oprema. Osvojite torej eno osnovnih manter informacijske varnosti: "Moja programska oprema mora biti vedno posodobljena!". A o tem več v prihodnjih številkah.