Kar zna Sova, zna tudi Android

Pametni telefon z operacijskim sistemom Android je priljubljeni življenjski sopotnik, ki s sončnimi žarki obsije vsakdan sodobnega človeka. Kljub nedvomni priročnosti, ki riše nasmeh na obraz slehernika, ima naprava svojo temno stran. Z njo je namreč mogoče početi nečedne in prepovedane reči. Ker je znanje najboljša obramba, si oglejmo, kako se izvedejo.

Korenski dostop

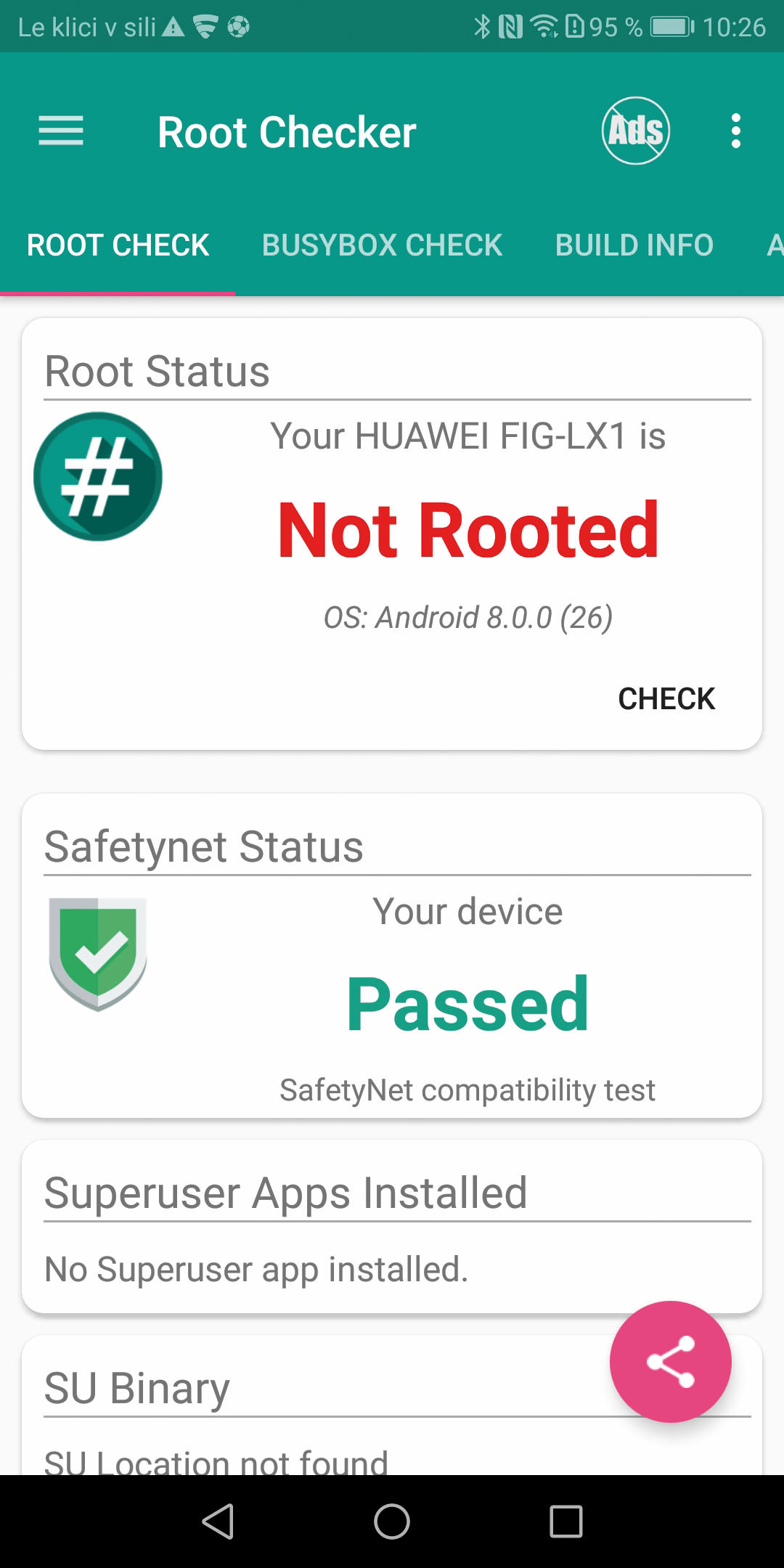

Status korenskega dostopa na telefonu ali tablici z operacijskim sistemom Android preverimo s programom

Največ nam pametni telefon z operacijskim sistemom Android ponudi, če ga odklenemo oziroma si zagotovimo tako imenovani korenski (angl. root) dostop. S korenskim dostopom dobimo popoln nadzor nad dogajanjem v operacijskem sistemu našega telefona. Žal to pomeni, da smo spremenili programsko opremo, kot si jo je zamislil izdelovalec, zato se moramo posloviti od morebitnega uveljavljanja garancije. Smo pa korenski uporabniki uspešno preskočili ovire in omejitve, ki so nam jih skrivaj podtaknili pri izbranem prodajalcu. Korenskemu dostopu pritičejo pravice, s katerimi lahko zmožnosti kupljene naprave razširimo do meja domišljije. Na spletu najdemo kup domačih programov in pripomočkov, ki telefon povsem predrugačijo. Navsezadnje vanj zlahka namestimo drugačno različico Androida.

Ime korenskega dostopa izvira iz operacijskega sistema Unix/Linux, kjer je korenski uporabnik enak upravitelju operacijskega sistema Windows. Korenski dostop ni isto kot namestitev prirejenega ROM, ki ga uporabimo, če želimo operacijski sistem telefona popolnoma zamenjati. Dodatne pravice tega ne zahtevajo, zato smo lahko korenski uporabnik tudi na priloženem sistemu po željah izdelovalca. Čeprav se načelno vse tovrstne stvari, na primer razbijanje zaščite na igralni konzoli, čez čas poenostavijo, tega za odklepanje telefona z Androidom ne bi mogli trditi. Če je Huawei, na primer, pred časom odklepanje zagonskega nalagalnika (angl. bootloader) podpiral, danes ni več tako. Omogočanja korenskega dostopa Kitajci ne podpirajo več, bojda zaradi varnosti in zaščite uporabnikov, zato se obrnemo na druge ponudnike, eden takšnih je DC-Unlocker.

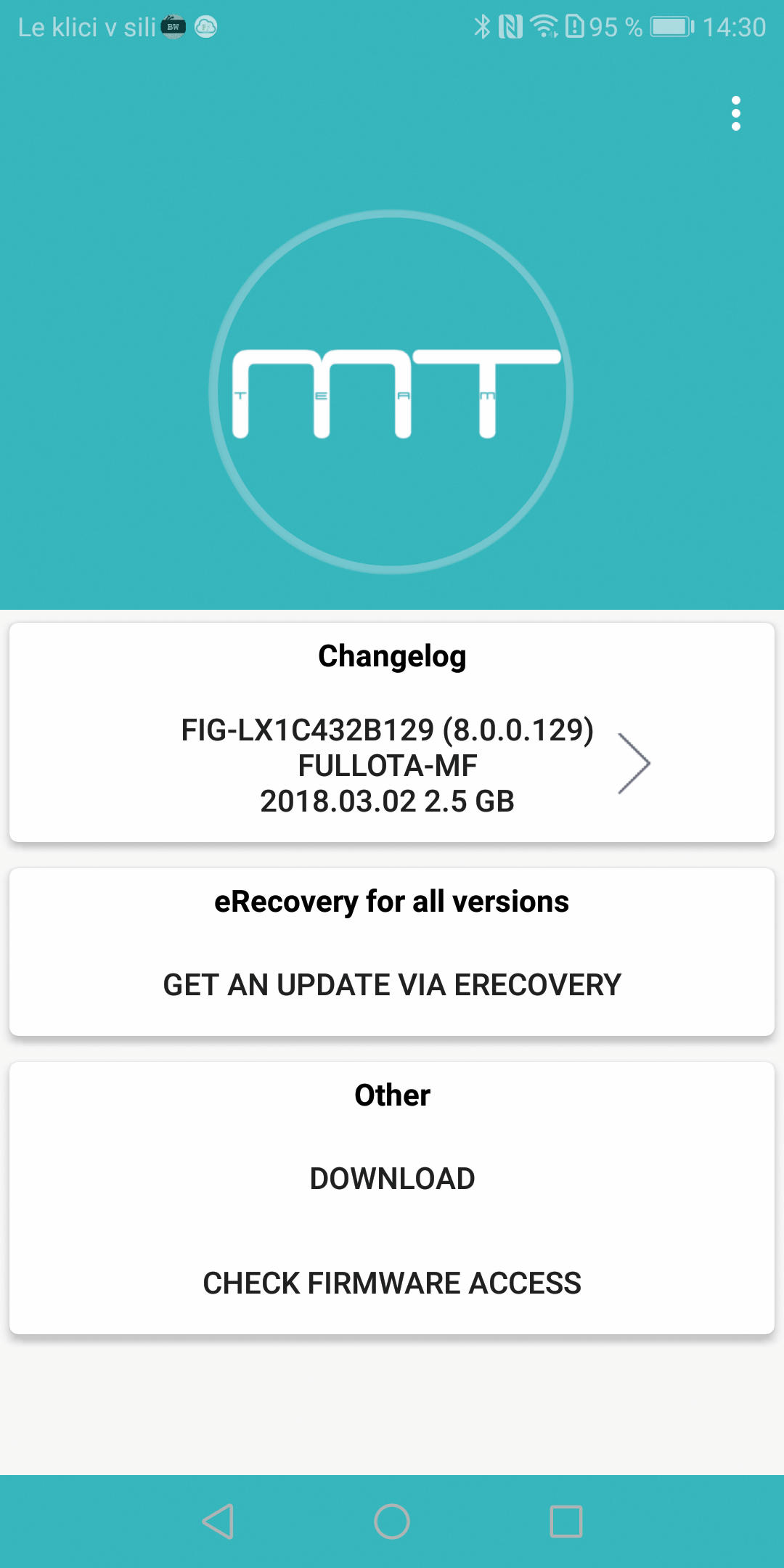

Firmware Finder for Huawei je program, ki nam pomaga iskati želeno programsko nadgradnjo za telefone priljubljenega kitajskega proizvajalca.

Postopek odklepanja je precej zapleten in stane, štiri evre nam ponudnik zaračuna za posebno kodo, ki jo bomo potrebovali za odklepanje zagonskega nalagalnika. Preden se lotimo tega, moramo na telefon namestiti starejšo različico operacijskega sistema, nadgradnjo v obratni smeri, ki bo podpirala odklepanje zagonskega nalagalnika. V primeru telefona Huawei P Smart s tržnice Google Play namestimo program Firmware Finder for Huawei, ki nam ob zagonu prikaže model telefona, na primer FIG-LX1C432. Ko pritisnemo nanj, se na zaslonu pojavi seznam z verzijami operacijskega sistema. Poiščemo ustrezno različico, na primer FIG-LX1C432B129 FULLOTA-MF, ki je težka malce več od gigabajta, nato izberemo možnost eRecovery for all versions.

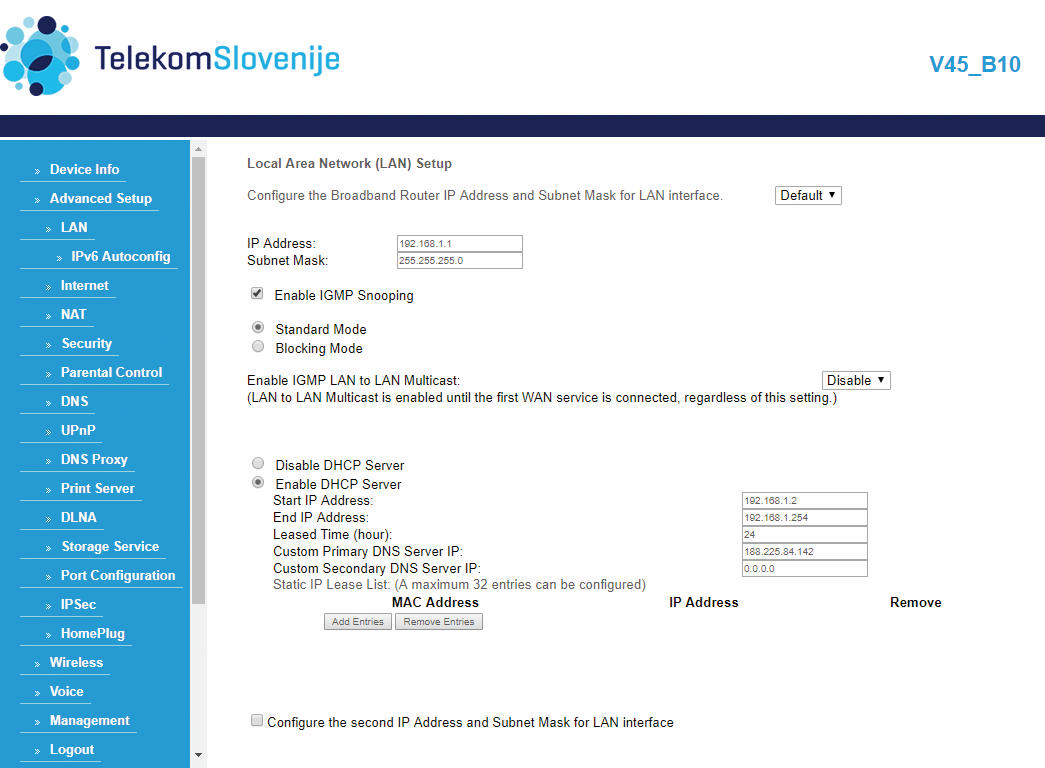

Napravo na napačen strežnik DNS speljemo tako, da ga njegovo številko oziroma naslov vstavimo v dežurni usmerjevalnik.

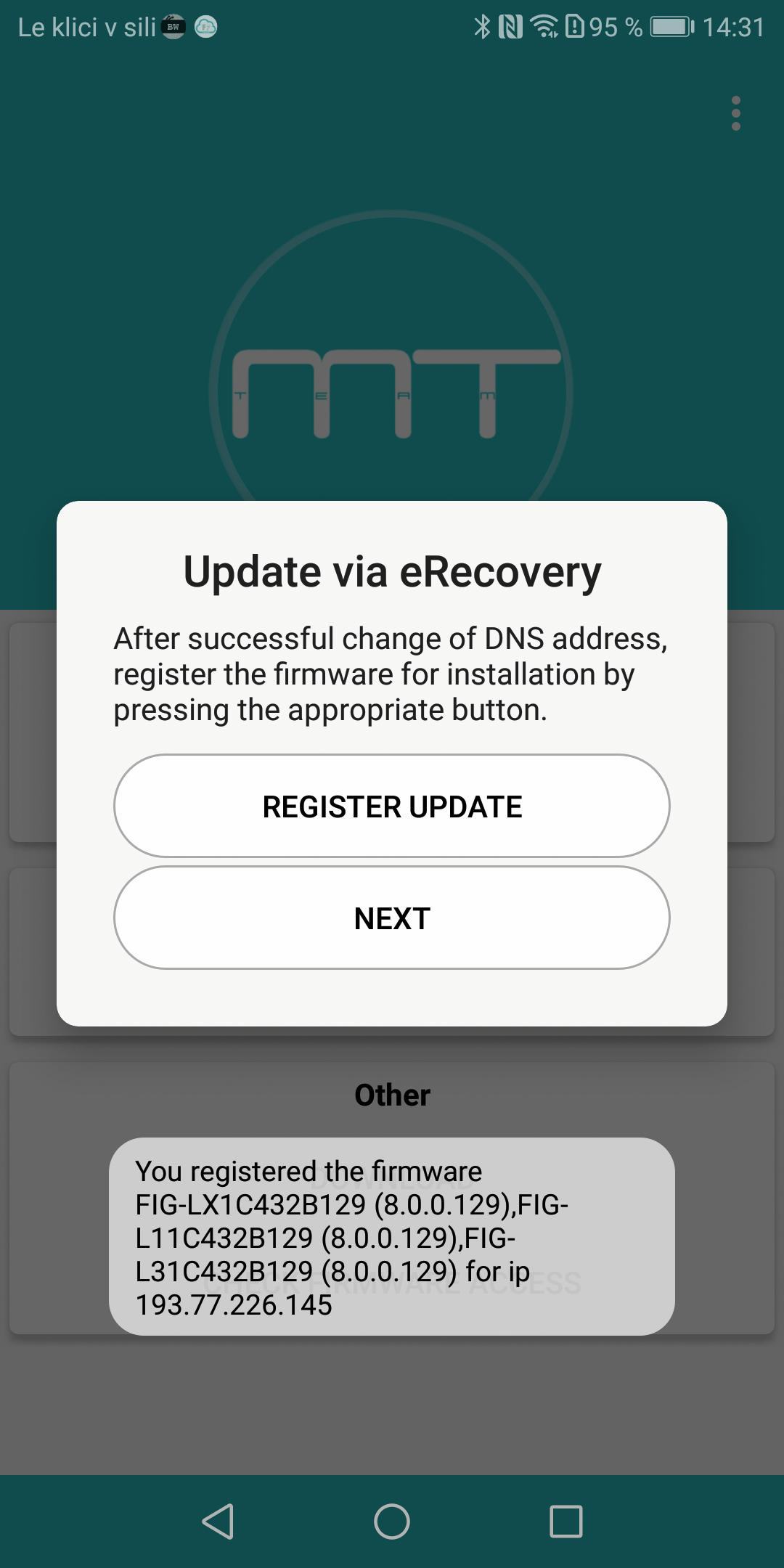

Odločili smo se za nadgradnjo, ki jo običajno dobimo od proizvajalca. Da bi zadeva delovala, moramo napravo malce prelisičiti. Namesto proizvajalca nam bo nadgradnjo posredoval razvijalec programa za iskanje posodobitev Firmware Finder for Huawei. Telefon bo nadgradnjo iskal na pravem mestu (v Rusiji), če bomo dežurnemu usmerjevalniku spremenili nastavitve DNS na 188.255.84.142. Na usmerjevalniku, ki ga nudi naš največji ponudnik interneta, nastavitev najdemo pod razdelkom Local Area Network (LAN) Setup. Brezžično povezavo na telefonu onemogočimo in znova povežemo z usmerjevalnikom, nakar preverimo pravilnost nastavitev z obiskom spletne strani query.hicloud.com. Če na povezavo kliknemo iz mobilne aplikacije Firmware Finder for Huawei in se nam odpre spletni brskalnik s sporočilom Connected to TeamMT Server, je prevara uspela. Pripravljeni smo na nadgradnjo v obratni smeri.

Napravo z zunanjo številko IP registriramo za lažno nadgradnjo v programu Firmware Finder.

Naslednji korak v postopku aplikacije Firmware Finder for Huawei je registracija posodobitev. S spremenjenim strežnikom DNS registriramo domačo številko IP, da od razvijalcev TeamMT prejme izbrano nadgradnjo. To storimo tako, da najprej preverimo ustreznost posodobitve s Check Availability ter zahtevamo nadgradnjo z Register Update. Ko se na zaslonu za hip prikaže potrdilno sporočilo, telefon ugasnemo, ga priklopimo na električno omrežje in takoj ponovno zaženemo z držanjem gumba za povečanje glasnosti. Telefon se bo zagnal v načinu Huawei eRecovery, v katerem izberemo Download latest version and recovery in na zaslonu Restore your system with WIFI še Download and recovery. Če je šlo vse po načrtu, se naprava poveže z lokalno brezžično točko in prevarantskim strežnikom DNS ter začne prenašati lažno, a želeno posodobitev.

Po posodobitvi se telefon ujame v krožno zanko večnega zaganjanja sistema, ki jo odpravimo z držanjem gumbov za povečanje glasnosti in vklop. Naveza nas popelje v običajen upraviteljski način, kjer z Wipe data / Factory reset izbrišemo podatke in telefon nastavimo na tovarniške nastavitve. Ko smo znova v sistemu, preverimo različico telefona v nastavitvah Sistem / O telefonu / Delovna različica (angl. System / About phone / Build number. Če v prejšnjih korakih nismo naleteli na kakšno težavo, bi morala biti na tem mestu zdaj nižja številka, ki med drugim omogoča tudi odklepanje zagonskega nalagalnika ter korenski dostop do sistema.

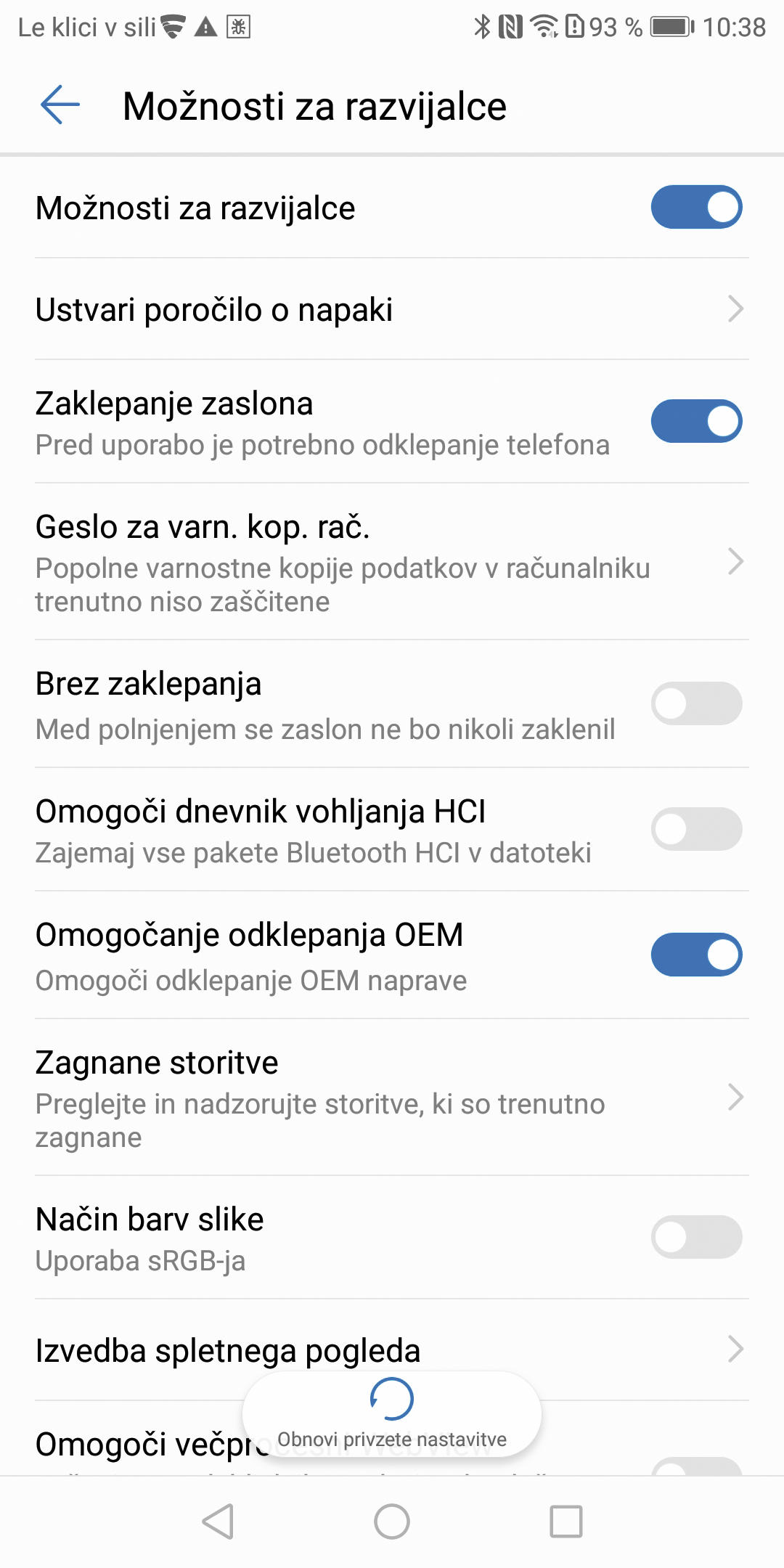

Proizvajalci telefonov možnosti za razvijalce privzeto skrijejo, da uporabniki ne bi počeli neumnosti in ostali pri operacijskem sistemu, kakršnega so si zamislili njihovi razvijalci.

Proizvajalci pametnih telefonov svoje naprave običajno zaklenejo, da bi uporabniki ne počeli neumnosti in ostali pri operacijskem sistemu, kakršnega so si zamislili njihovi razvijalci. Iz istega razloga skrijejo možnosti, ki omogočijo odklepanje. Do njih se dokopljemo, če sedemkrat pritisnemo na nastavitev O telefonu / Delovna različica, dokler se na zaslonu ne izpiše Zdaj ste razvijalec. V nastavitvah Sistem se pojavi nov razdelek Možnosti za razvijalce, kjer najprej vklopimo Odpravljanje težav s povezljivostjo USB, nato še Omogoči odklepanje OEM.

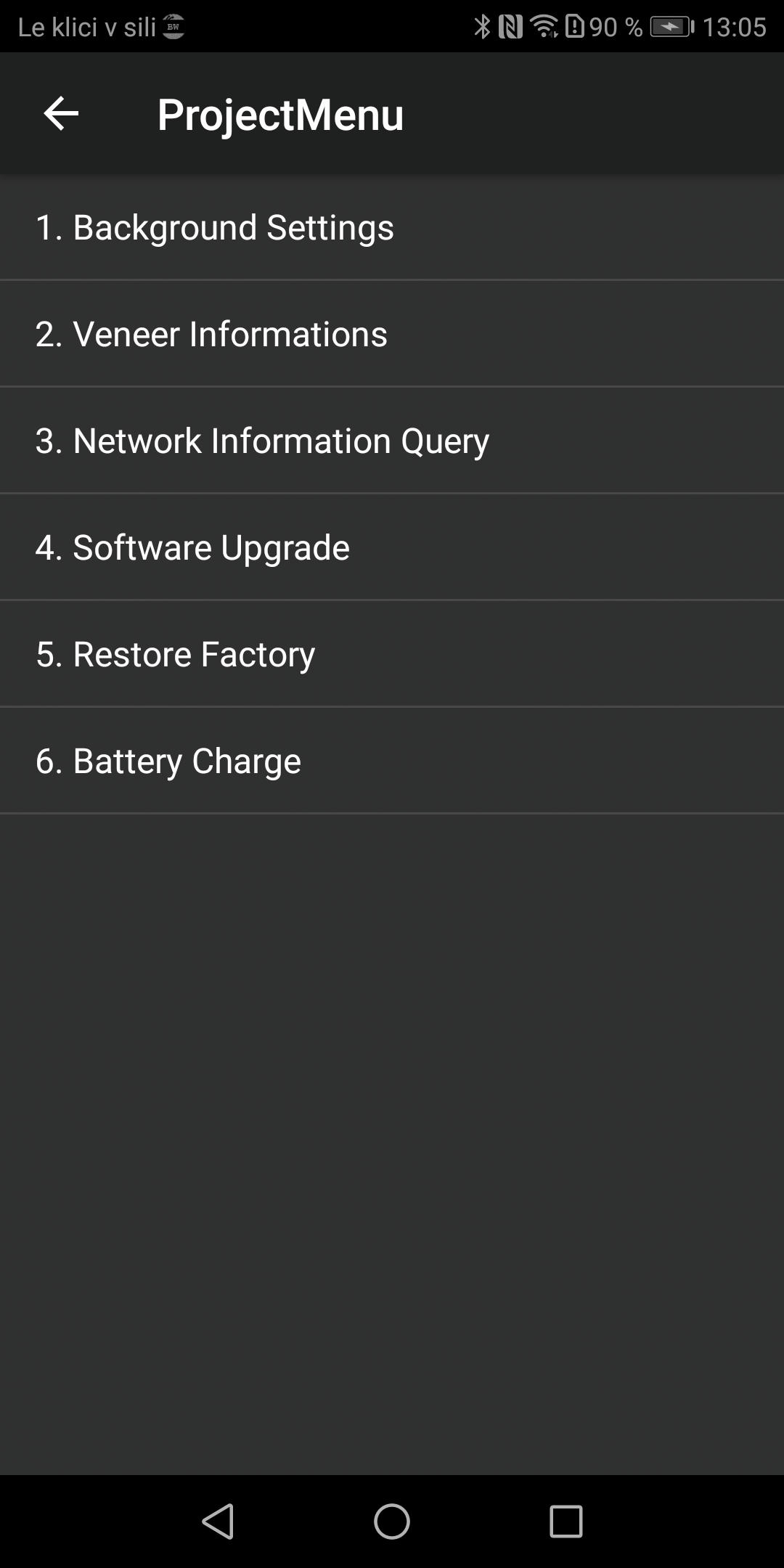

Opcija Background Settings je v operacijskem sistemu Android tako skrita, da je niti prevajalci v slovenščino niso našli.

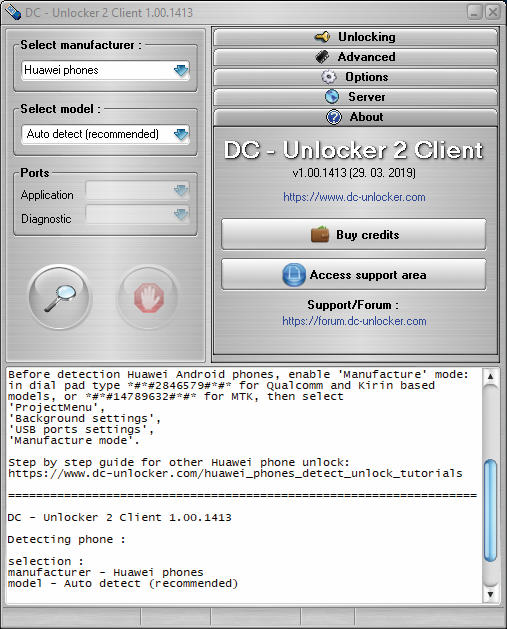

Naslednja skrita možnost, ki jo potrebujemo, se prikaže, ko odtipkamo številko *#*#2846579#*#*. Brez pritiska tipke Kliči se odpre ProjectMenu, kjer poiščemo nastavitev Background Settings in USB Port Settings prestavimo na Manufacture Mode, način, ki bo omogočil povezavo s programom DC-Unlocker. Tega prenesemo s spletne strani dc-unlocker.com, ga namestimo, nato telefon povežemo s kablom USB in zaženemo program. V njem pod Select manufacturer izberemo proizvajalca telefona, v našem primeru je to kitajski Huawei, nakar model, če gre vse po sreči, program prepozna sam. Prišel je čas nakupa žetonov za odklep.

Odklep zagonskega nalagalnika naprav kitajskega proizvajalca Huawei nas stane štiri žetone, kar znese natanko štiri evre.

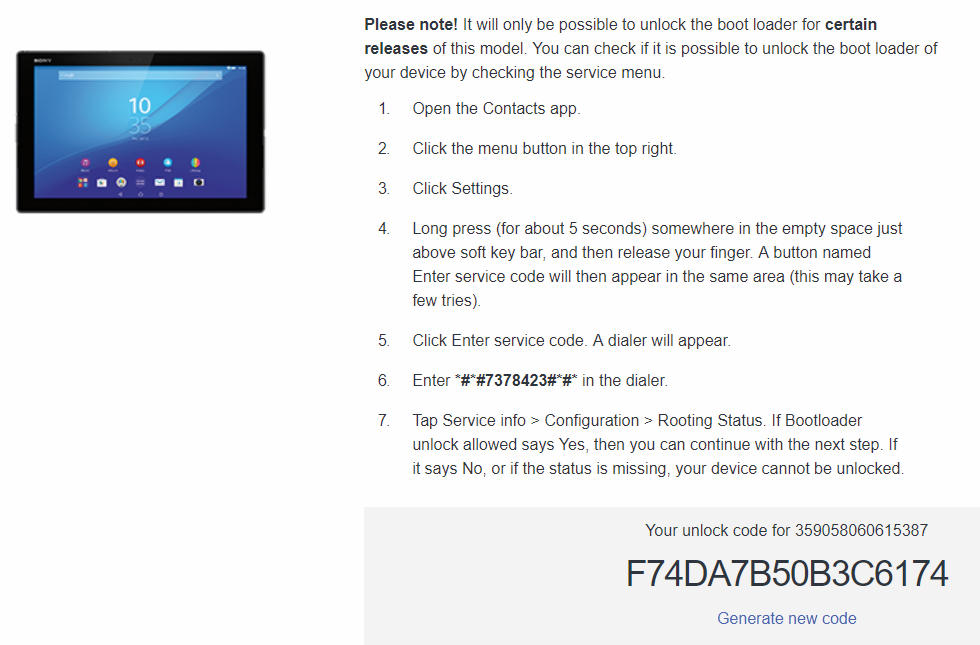

Sony odklep zagonskega nalagalnika ponuja brezplačno, preostali del postopka je podoben, zaključi se z nalaganjem sistema s korenskim dostopom.

Za odklep zagonskega nalagalnika potrebujemo štiri žetone. Po plačilu v elektronski poštni nabiralnik prispe geslo, s katerim v programu pod Server / Unlocking z ukazom Read Bootloader Code preberemo kodo za odklep. V ukazni vrstici na računalniku z operacijskim sistemom Windows se prestavimo v imenik, kjer je nameščen DC-Unlocker in vpišemo adb devices, da preverimo, ali je naš telefon na izpisanem seznamu, nato adb reboot bootloader, fastboot devices ter fastboot oem unlock ŠTEVILKA, kjer številko zamenjamo s kodo, ki smo jo prejeli z branjem Read Bootloader Code. Na vprašanje Unlock bootloader zadnjega ukaza kljub opozorilu, da s početjem kršimo garancijske pogoje, odgovorimo pritrdilno in ponovno zaženemo telefon.

Linux

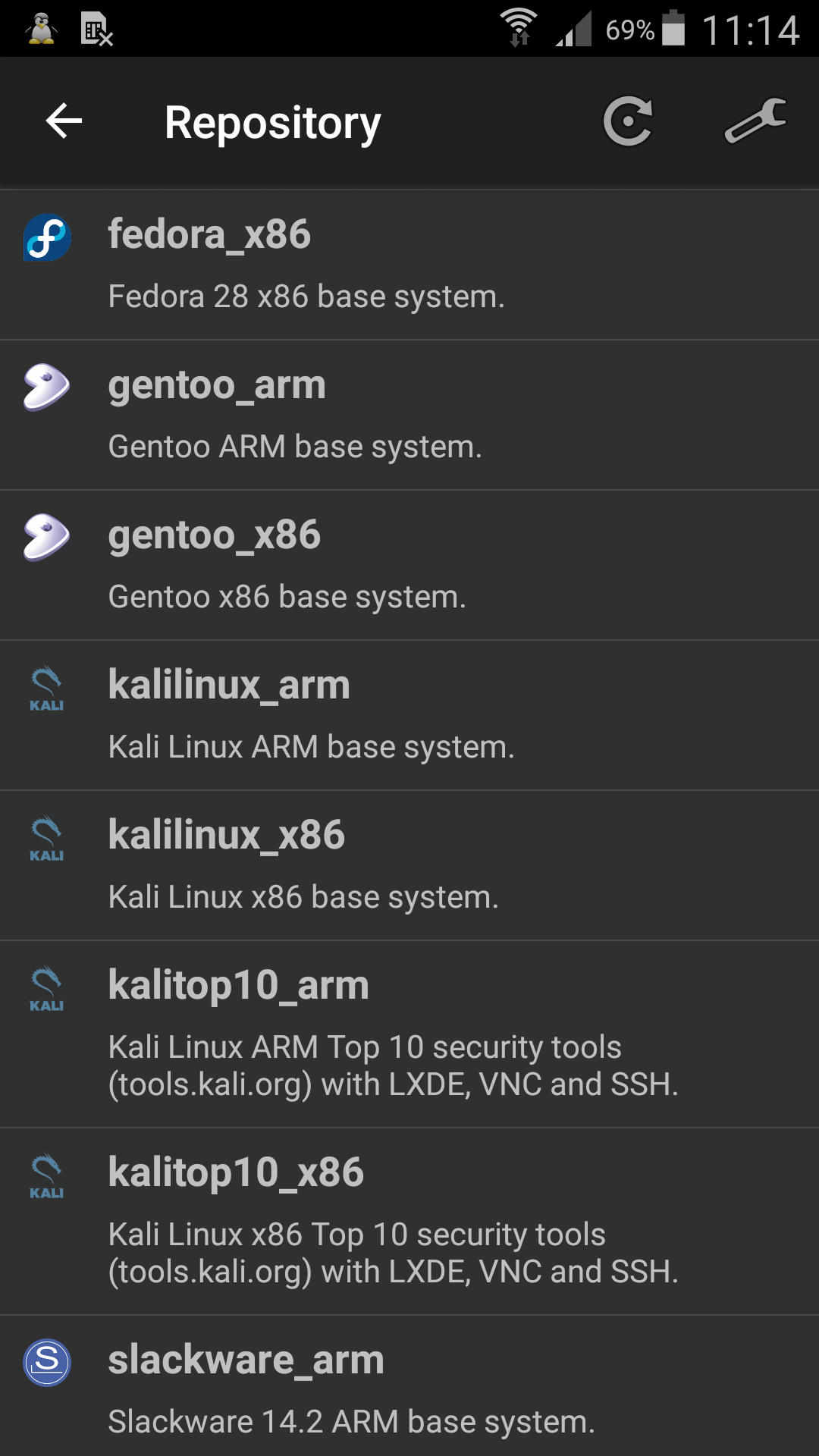

Na telefon s korenskim dostopom lahko namestimo različne programske pripomočke, ki potrebujejo neposredni dostop do slehernega dela strojne opreme, da nam z njim lažje pomagajo pri manj čednih stvareh, kakršno je vdiranje v druge telefone (in računalnike). Hekerji za nečedna opravila običajno uporabljajo računalnik z operacijskim sistemom Linux. S programom Linux Deploy, ki ga dobimo na tržnici Google Play, lahko poljubno distribucijo Linuxa namestimo tudi na pametni telefon in ga v hipu spremenimo v odlično hekersko orodje. Največ hekerskih pripomočkov na enem kupu premore distribucija Kali, ki jo pripravljeno za dobrih pet evrov dobimo znotraj programa pod opcijo Repository.

Linux Deploy uporabnikom naprav z Androidom olajša nalaganje operacijskega sistema Linux z vnaprej pripravljenimi distribucijami.

Kali je vodilna distribucija operacijskega sistema Linux na področju testiranja vdorov v računalniške sisteme in etičnega hekanja. Odlični programski pripomočki, ki jih Kali Linux privzeto in brezplačno ponuja, so pritegnili številne uporabnike z najrazličnejšimi nameni in s pisano paleto predznanj. Med slabe vzgibe spadajo kraja sosedovega brezžičnega interneta, zasledovanje dekleta ali zabavanje prijateljev. Kali Linux vsebuje zelo učinkovita programska orodja, s katerimi je mogoče narediti veliko škode. Sami nosimo odgovornost pri njihovi uporabi, neznanje pred zakonom ni izgovor. Čeprav uporaba distribucije Kali Linux zagotavlja določeno stopnjo anonimnosti, nismo neprebojno zaščiteni. Če kršimo zakon, nam bodo prej ali slej stopili na prste. Uporaba orodij distribucije Kali na tuji opremi brez izrecnega dovoljenja lastnika je kazniva. Uporaba ni preprosta, Kali Linux ni namenjen začetnikom. Če nam nameščanje programov, tiskanje dokumentov in podobna vsakodnevna opravila v operacijskem sistemu Linux delajo težave, potem distribucija Kali ni za nas, v nasprotnem primeru se lotimo namestitve na telefon ob pomoči mobilne aplikacije Linux Deploy.

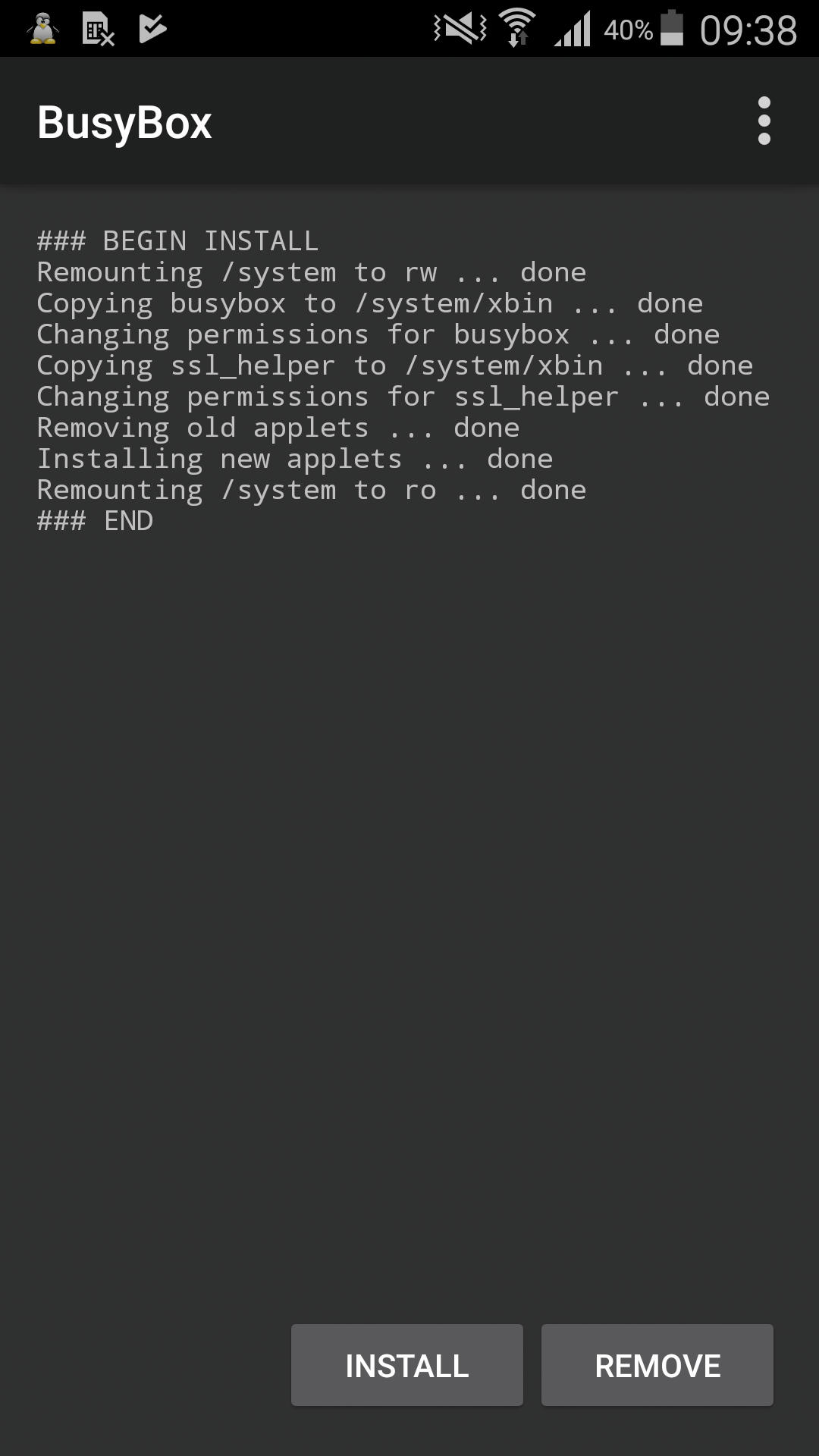

Poleg aplikacije Linux Deploy potrebujemo še vsaj 5 GB prostora na lokalni ali dodatni shrambi telefona z Androidom in s korenskim dostopom, povezavo z internetom, nameščeno skripto BusyBox razvijalca Meefik in plačljivi program Piggy Helper, ki je v bistvu donacija in omogoča dostop do knjižnice že pripravljenih distribucij operacijskega sistema Linux za različne telefone. Najprej zaženemo BusyBox in ga namestimo, nato v programu Linux Deploy izberemo distribucijo kalitop10_arm in jo potrdimo z gumbom Import. Če namesto gumba Import vidimo Purchase, smo pozabili na donacijo razvijalcu in skrbniku zbirke.

Namestitev distribucije Kali Linux z desetimi najbolj uporabnimi orodji ni mogoča brez skript razvijalca Meefik. Najdemo jih na tržnici Google Play z imenom Busy Box.

Izbrano distribucijo z desetimi najbolj priljubljenimi orodji za hekanje naložimo z ukazom Install. Namestitev traja precej časa, zato je pomembna lastnost nadobudnega hekerja tudi potrpljenje. Po namestitvi v nastavitvah spremenimo uporabniško ime in geslo, s katerima se bomo kasneje prijavljali v nameščeni Linux, nato navidezni računalnik zaženemo z gumbom Start. Z Linuxom se povežemo prek aplikacije VNC Viewer, ki jo prav tako najdemo na tržnici Google Play. V njej z ukazom Create new connection ustvarimo povezavo na naslov (angl. Address) Localhost in jo poljubno poimenujemo z vnosom želenega izraza v polje Name. Povežemo se z gumbom Connect, nakar vpišemo prej vstavljeno uporabniško ime in geslo. Na zaslonu se pojavi namizje operacijskega sistema Kali Linux. Od tod naprej delo poteka tako kot v vseh drugih oddaljenih povezavah na računalnik. Pomembno je, da so nam na voljo vsa hekerska orodja, ki jih ponuja priljubljena distribucija operacijskega sistema Linux.

Med orodji v distribuciji Kali Linux je pripomoček Wireshark, ki omogoča iskanje gesel po omrežju. V Capture/Options nastavimo aktivni omrežni vmesnik in z gumbom Start sprožimo iskanje. V primeru gneče na mreži bo izhod programa Wireshark dokaj neberljiv, zato prikaz omejimo s filtri. Gumb Expression v desnem zgornjem kotu pokaže vse mogoče omrežne protokole. Če filter nastavimo na spletni protokol HTTP in uporabimo CONTAINS ter besedo tomcat, bo Wireshark prikazal le ujete vnose strežnika Tomcat. Za pridobivanje uporabniškega imena in gesla servisa Tomcat rezultate prečistimo s http contains manager, ki izdaja, da se je prek spleta nekdo pravkar prijavil na ciljani strežnik. Ob kliku na želeni vnos GET / manager / html se v spodnjem oknu uporabniškega vmesnika pripomočka Wireshark pojavi vsebina spletnega paketa. V njej je beseda Authorization, ki nakazuje, da gre za prijavne podatke. Čakata nas slaba in dobra novica: informacije so šifrirane, a na srečo s premagljivim šifriranjem, ki ga razvozlajo že osnovna spletna orodja. Vsebino kopiramo z desnim miškinim klikom ter ukazom Copy / Value ter jo prepišemo v najdeni spletni pripomoček.

Pravi švicarski nožek med tovrstnimi programskimi pripomočki, ki ga premore tudi distribucija Kali Linux, se imenuje Armitage. Gre za priljubljen programski pripomoček etičnih hekerjev, ki ga zlikovci ne marajo. Armitage je grafično orodje, ki mnogo stvari postori samodejno in v ozadju. Uporabimo ga le v nadzorovanem okolju. Ker hekerji z nečednimi nameni ne želijo, da bi pripomoček počel nekaj brez njihove vednosti, raje uporabljajo osnovnejša orodja s strmejšo učno krivuljo. Tistim s čisto vestjo Armitage pomaga na tisoč in en način. Primer avtomatizacije pripomočka je viden takoj, ko iz nabora možnosti izberemo ukaz Hosts / Nmap Scans / Quick Scan (OS detect), ki v zgornje okno izriše ikone najdenih računalnikov v omrežju, ter poiščemo vse mogoče napade z Attacks / Find Attacks. Preostaneta nam le še desni klik na izbrano tarčo ter izbira želenega napada. Delo z Linuxom in s priloženimi orodji je precej zapleteno in bi razlaga zahtevala preveč prostora za pričujoči članek, zato se ozremo za precej bolj usmerjenimi, in kar je še pomembneje, enostavnejšimi orodji, ki jih zlahka uporablja slehernik.

Oddaljeni nadzor

Programov, ki tudi manj izkušenim ponujajo nečedne usluge, je precej, a jih je malo na uradni Googlovi tržnici Play Store. Razlog je preprost, Google zanje noče niti slišati. Največ, kar stroga varnostna politika še prebavi, je Shadow – Kid’s Key Logger, program za beleženje pritiskov tipk. Namenjen je predvsem sledenju aktivnosti otrok, ki so dovolj neizkušeni, da ga ne odkrijejo. Program se namreč slabo skriva, je viden na seznamu nameščenih aplikacij in ima veliko hibo, ki se vidi z lune. Namesto trenutno nastavljene navidezne tipkovnice uporabi svojo, za nameček angleško. Če otroku dajemo prvi telefon, ukane morda ne bo opazil. Drugače je Shadow preprosta stvar, ki je ni težko nastaviti. Ko program prenesemo s tržnice Play, mu je treba odobriti vrsto zahtevanih dovoljenj. Na srečo nas ob vsaki zahtevi sam pelje do ustrezne nastavitve. Najpomembnejša je zamenjava navidezne tipkovnice, Shadow uporablja tipkovnico Simple IME, s katero sledi slehernemu pritisku uporabnika. Sledenje zaženemo z gumbom Activate Shadow. Ko želimo ujeto vsebino prebrati, se vrnemo v aplikacijo na nadzorovani napravi in zapisano preberemo z View Log.

Zmogljivejše in bolj skrite mobilne programe poiščemo na spletu. Zlahka jih najdemo, saj gre za izredno priljubljeno kategorijo programskih izdelkov, nad katerimi se navdušujejo prevarani partnerji, zaskrbljeni starši, maščevalni zaposleni in drugi razočarani ljudje. Večina ponudnikov prodaja zmogljive programske pakete, ki vsebujejo vse, kar si poželi prevarano srce. Levji delež aplikacij je zasidran na spletu, zato ga podjetja po večini prodajajo v obliki naročnine. Podobno velja za rešitev SpyHuman.com, ki je za deset dolarjev na mesec med cenejšimi. V nasprotju z večino drugih SpyHuman ponuja tudi brezplačno storitev, ki sledi klicem, sporočilom, brskanju po spletu in lokaciji naprave.

V prvem koraku na spletišču SpyHuman ustvarimo uporabniški račun, se vanj prijavimo, prenesemo s spleta ponujeno datoteko APK in jo namestimo na žrtvin telefon. Da moramo imeti fizični dostop do ciljne naprave in na njej omogočiti nameščanje aplikacij iz neznanih virov, na tej točki verjetno ni treba več poudarjati. Po vnovičnem zagonu se telefon zbudi z uporabniškim vmesnikom zasledovalnega programa. V prijavni obrazec odtipkamo zahtevane podatke in telefon bi se moral povezati s spletnim računom. Ko je telefon uspešno registriran, ga vrnemo lastniku. Od tod naprej delo s programom poteka od daleč. SpyHuman ima pregledno razdelan vmesnik. Na levi strani so orodja za delo z računom, od starševskega nadzora, zaščite proti kraji do nadzora naprave. Večji del zaslona na desni zavzema nadzorna plošča s hitrimi gumbi do najpogosteje uporabljenih funkcij sistema ter pomembnejših informacij o nadzorovani napravi, med katerimi so največkrat klicane številke, zagnane aplikacije in lokacija telefona.

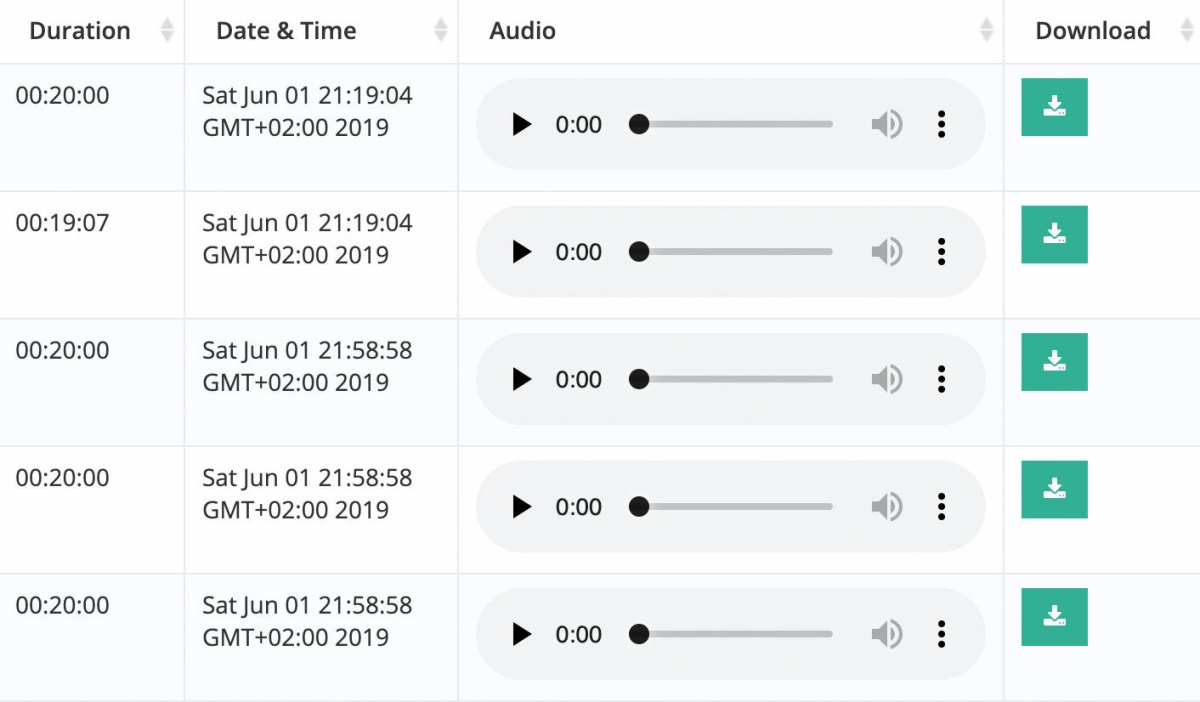

Pogovori se na oddaljenem telefonu snemajo, nato prenesejo na spletišče, kjer jih je mogoče poslušati in analizirati.

Prikaz klicev nam izpiše zgodovino pogovorov na oddaljeni tarči. Vmesnik nam ne prikaže le vrste klica, številke, časovne umestitve in izračuna trajanja, ampak za nameček poveže informacijo o klicu s pravim stikom in nam tako še olajša delo. Plačljivi račun, ki je spočetka brezplačno na voljo tri dni, omogoča tudi snemanje pogovorov na oddaljeni napravi. Vsak klic se v napravi posname in nato v ozadju prenese na spletišče SpyHuman. Tega lahko kopiramo k sebi in ga do onemoglosti analiziramo. Zaradi tehnologije snemanja sogovorca težje slišimo, zato se bomo morali ob takem prisluškovanju večkrat zanesti na kontekst pogovora.

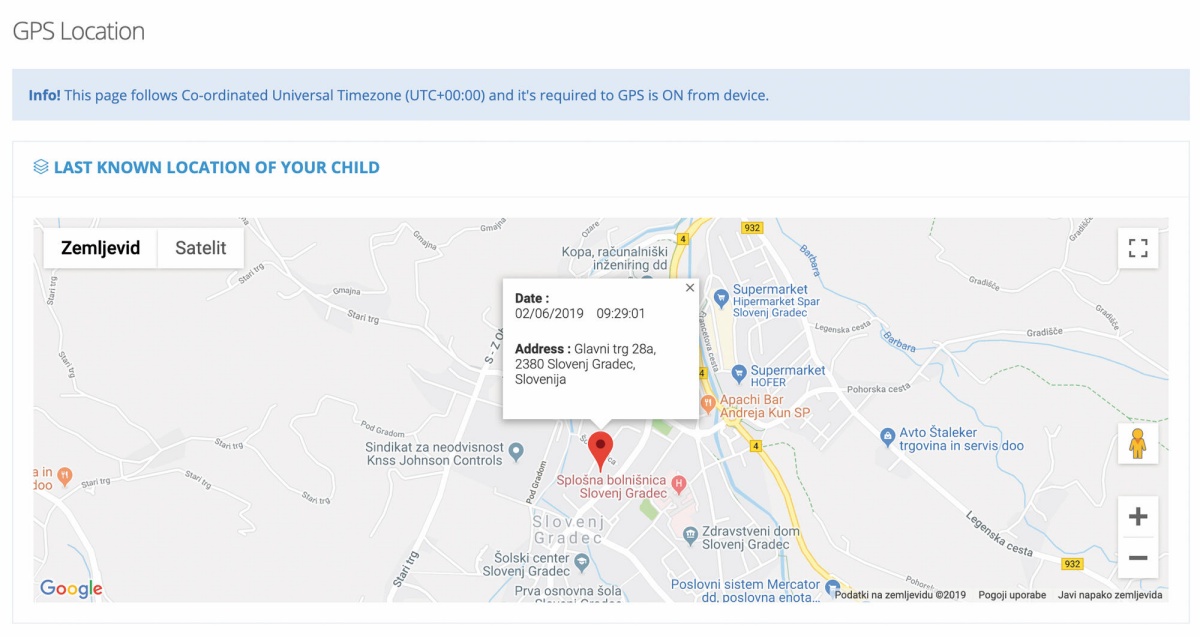

Nadzor ciljnega telefona omogoča tudi pregled trenutne lokacije in preteklih, kjer se je naprava nahajala.

Branje sporočil SMS je približno enako enostavno in pregled stikov približno tako podroben. SpyHuman nam omogoča gledanje pod prste ob brskanju po spletu in sprehajanje po priljubljenih spletnih naslovih tarče. Od daleč beremo elektronsko pošto, ki prispe v »okuženo« napravo, in pokukamo v pogovor neposrednega sporočanja, ki se odvija na njem. Zelo dobra so orodja za zasledovanje. Uporabniški vmesnik zna prikazati trenutno lokacijo in zgodovino gibanja, pri čemer na oddaljenem telefonu sploh ni treba vklopiti tipala GPS, saj ob pomoči trikotniških pravil in dveh točk z znanima koordinatama (triangulacija) sistem določi lego brez njega. Med plačljivimi zmožnostmi sistema najdemo še oddaljeni nadzor, s katerim na daljavo vklopimo kamero, posnamemo fotografijo ali zaslonsko sliko. Brskamo lahko po večpredstavnostnih datotekah na oddaljenem telefonu in spremljamo dogajanje na družabnih omrežjih, kjer se tarča zadržuje.

Drugi nečedni programi

Slabost igranja vohuna s storitvijo SpyHuman in podobnimi je nujnost fizičnega posedovanja ciljne naprave. Vsaj za kratek čas mora biti žrtvin telefon v naših rokah, drugače lahko na vlogo tajnega agenta kar pozabimo. Če pogoju ni mogoče zadostiti, poiščemo programe, ki izkoriščajo luknje v omrežju. Ena takšnih se skriva v omrežnem protokolu ARP.

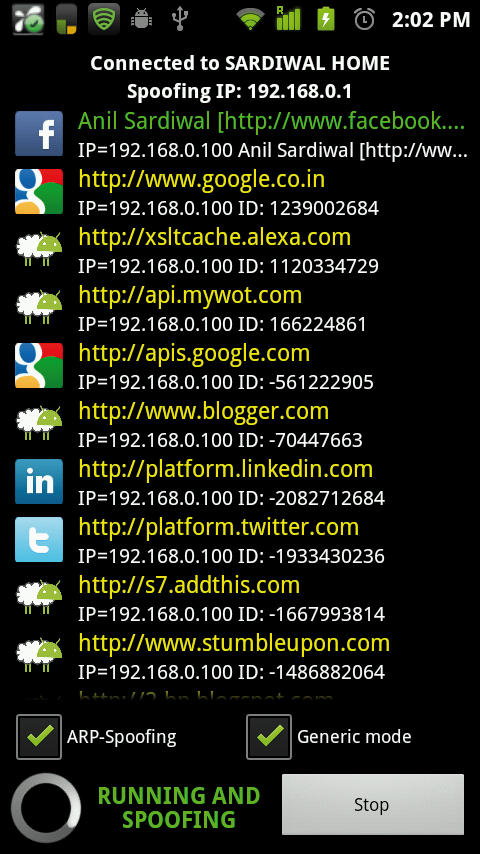

ARP je eden izmed osnovnih protokolov v omrežni plasti TCP/IP, zato ni čudno, da je priljubljena tarča hekerjev, ki želijo vstopiti v izbrano krajevno omrežje. Z njegovo zlorabo zlikovci prestrezajo podatkovne bloke znotraj krajevnega omrežja. Promet lahko preusmerijo, spremenijo ali ga popolnoma zaustavijo. Najpogostejši napad je enostavno zastrupljanje tabele ARP (angl. ARP spoofing ali ARP cache poisoning). To je eden izmed načinov metode Man in The Middle, kjer ves promet med dvema računalnikoma poteka prek napadalčevega računalnika. Tak napad je najučinkovitejši, kadar napadalci želijo prestreči komunikacijo protokolov, ki so prosto berljivi. Za prestrezanje šifrirnega protokola so potrebna dodatna orodja in več znanja. Druga vrsta napada, ki jo bomo prav tako srečali pri uporabi v članku opisanih programov, je podvajanje naslova MAC. Gre za napad DoS (Denial of Service), pri katerem ponarejeni paketi ARP vsebujejo podvojeni naslov MAC ene izmed naprav v omrežju, kar zmede omrežno stikalo in ovira, če že ne onemogoči, pravega uporabnika pri njegovem delu.

ARP med drugim zlorablja program DroidSheep, ki prestreže vse nezaščitene povezave v omrežju in prepusti nadzor nad njimi lastniku telefona, na katerem je nameščen. DroidSheep je videti kot program za krajo identitete, a je bil ustvarjen v veri, da bo naredil splet varnejši. Vsaj tako trdi njegov avtor Andreas Koch, ki je bil v preteklosti razočaran nad varnostjo velikih spletišč, kakršna so, na primer, Facebook, Ebay in Yahoo. Več milijonov uporabnikov je vsak dan prek njih nezaščiteno pošiljalo nepregledne količine podatkov in se nevarnosti sploh niso zavedali. Informacije niso bile šifrirane, saj so se za izmenjavo uporabljali običajni kanali. Danes je situacija precej boljša, a se še vedno najdejo uporabniki, ki prisegajo na šibkejše spletne brskalnike ter nezaščitene internetne povezave. Bojda so hitrejše.

Prizora s slike danes ne bomo več ugledali, saj so ponudniki družabnih omrežij privzeto uvedli zaščitene povezave https in je morebitnih žrtev manj kot poštenjakov med tajkuni.

Pri uporabi družabnega omrežja Facebook lahko, na primer, uporabimo nezaščitene piškotke za podatke o začeti seji, kar zna izkoristiti DroidSheep. Ta po zagonu vohlja po omrežju in takoj, ko zazna kakšno dejavnost, sporoči lastniku podatke o ujeti seji. Ta se s takimi informacijami zlahka prijavi na spletno stran kot uporabnik, katerega identiteto mu je pomagal ukrasti DroidSheep. Program deluje v brezžičnih omrežjih in podpira tako odprte (OPEN) kot zaščitene povezave (WEP, WPA, WPA2). Če uporabimo način ARP spoofing, lahko krademo podatke tudi ožičenim uporabnikom. Za delovanje potrebuje DroidSheep root dostop. DroidSheep je mobilna različica priljubljenega pripomočka Firesheep. Oba sta naletela pri uporabnikih na topel sprejem in uspelo jima je doseči velike premike na področju varnosti na spletu. Facebook in drugi so pod pritiskom uvedli varne povezave SSL, zato je danes težje najti naivneže, ki bi se zavestno igrali z lastno varnostjo.

Obramba

Ob preizkušanju opisanih programov se zavemo, kaj vse preži na nas ob povezanosti pametnjakovič z internetom. Aplikacije, tako dobre kot slabe, iz dneva v dan napredujejo in nas pustijo odprtih ust. Presenečeni smo nad zmogljivostjo in dovršenostjo mobilnih izdelkov kot tudi nad njihovo učinkovitostjo. Da bi se pred morebitno nevarnostjo obvarovali, je treba pred nameščanjem vsakega programa dobro preveriti informacije o njem. Sploh če je aplikacija bolj obskurne narave, je takšna bojazljivost nujna. Med nameščanjem aplikacije nas Android vedno opozori, kakšna dovoljenja ta zahteva. Nikoli jih ne smemo preskočiti. Tam črno na belem piše, kaj bomo programu dovolili. Še vedno velja, da so aplikacije na tržnici Google Play varnejše od tistih, ki smo jih dobili na kakšni čudni spletni strani. Kljub naštetim ukrepom nas bodo zagotovo najbolje obvarovali namenski programi.

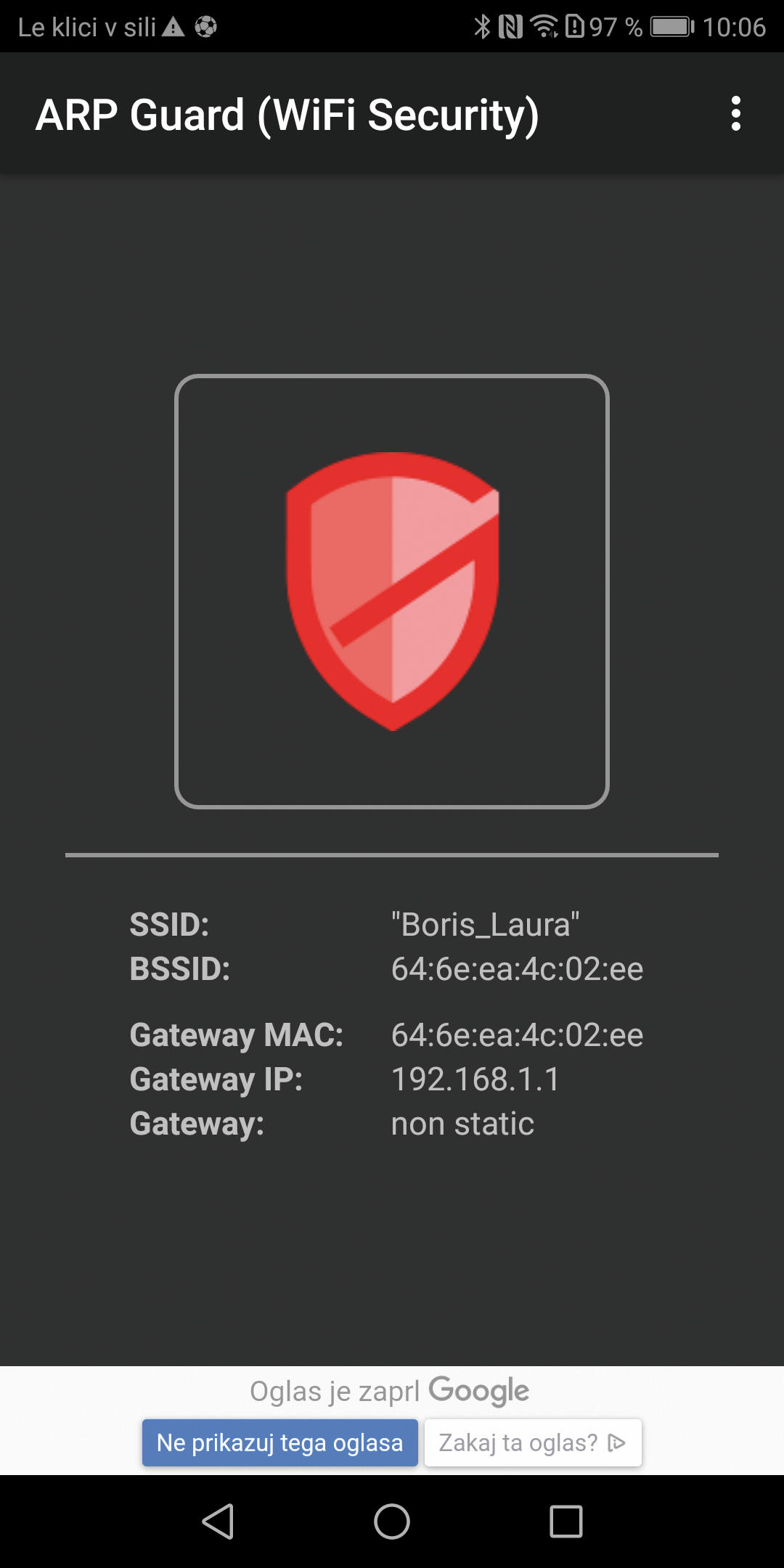

Pred ugrabitvijo brezžične povezave, seje družabnega omrežja, krajo piškotkov in drugih napadov v podobi prestrezanja spletnega prometa nas učinkovito obrani programski pripomoček ARP Guard.

Pred ugrabitvijo brezžične povezave, seje družabnega omrežja, krajo piškotkov in drugih napadov v podobi prestrezanja spletnega prometa nas učinkovito obrani programski pripomoček ARP Guard. Mobilna aplikacija ponuja stalno zaščito pred krajo in zastrupljanjem podatkovnih paketov ARP, nas na njih opozori in napade onemogoči. Med drugimi zmožnostmi programa velja omeniti opcijo, ki ob zaznanem napadu samodejno prekine vse povezave telefona s svetom. Z ARP Guardom na telefonu je bojazen pred krajo zasebnih informacij ter drugim nečednim početjem, ki se drugače izvaja v ozadju brez naše vednosti, odveč.

F-Secure je v osnovi protivirusni program za pametne telefone, ki ponuja tudi zaščito pred vohunskimi aplikacijami ter vdori v zasebnost.

Širšo zaščito ponuja protivirusni program F-Secure Mobile Security. Gre za tako raznovrsten program, da ga velja izpostaviti. Ponuja predvsem zmogljiv protivirusni program, ki brez posebnega dolgovezenja varuje pomnilniško kartico in programe, ki jih nameščamo. Deluje zanesljivo, ni preveč nadležen ali energijsko potraten. Učinkovito zaustavi viruse, vohunske programe in ostale škodoželjne koščke kode, na katere naletimo ob vsakdanji rabi povezave s spletom. Za odkrivanje nedovoljene komunikacije ima vgrajen požarni zid. Kljub temu boj proti virusom ni edino, kar F-Secure zna. Varuje nas med spletnim brskanjem in v ta namen dostavi kar svoj zaščiteni brskalnik. Dodatne omejitve pri spletnem udejstvovanju so namenjene mlajšim uporabnikom telefona. S starševskim nadzorom (angl. Parental Control) lahko nastavimo različne profile, ki omejijo dostop do spletnih vsebin glede na starost uporabnika. Vse našteto, vključno z varovanjem zasebnosti in zaščito spletnega bančništva, je prvi mesec brezplačno, nato program svoje usluge ponuja v obliki naročnine. Pol leta zaščite stane sedem evrov in pol.