Zavarujmo brezžični usmerjevalnik

Internetna povezava je naša vstopna točka v svet, hkrati pa predstavlja tudi pot, po kateri se v naše omrežje in naprave pritihotapijo napadalci. Njihova primarna tarča je pogosto (brezžični) usmerjevalnik. V tokratnih nasvetih zato pišemo o tem, kako domače omrežje narediti odporno proti hekerskim napadom.

Dokler uživamo v hitri in zanesljivi brezžični povezavi, uporabniki opremo jemljemo za samoumevno. V nasprotju z mobilnikom, tablico ali računalnikom brezžičnim usmerjevalnikom ne posvečamo veliko pozornosti – enkrat smo jih namestili, z njimi povezali svoje naprave in nanje pozabili. A prav ta »pišmeuhovski« odnos do omrežne opreme je kriv za to, da so te naprave danes tako zelo ranljive in vedno pogosteje tarča hekerjev. Ti imajo relativno lahko delo, saj raziskave ugotavljajo, da kar 60 odstotkov uporabnikov nikoli ni posodobilo strojne programske kode svoje omrežne opreme, zato so te naprave polne ranljivosti. Ruska hekerska skupina Fancy Bear je tako s škodljivo kodo okužila VPN-filter več kot pol milijona usmerjevalnikov različnih proizvajalcev in tako domačim uporabnikom kot tudi poslovnim okoljem kradla podatke in jih naredila za »sodelavce« v spletnih napadih. Protokola WPA in WPA2, ki skrbita za šifriranje po brezžičnih povezavah prenašanih podatkov, sta doživela hude udarce – prvega sploh ne gre več uporabljati, naslednik, WPA3, pa se šele dobro uveljavlja. Še huje, varnostno podjetje Avast za letošnje leto napoveduje občuten porast napadov na usmerjevalnike. Da ne bi pristali med žrtvami tovrstnih napadov, smo se v reviji Monitor odločili pripraviti vrsto nasvetov, kako temeljito zavarovati brezžično omrežje.

So napadalci že v našem omrežju?

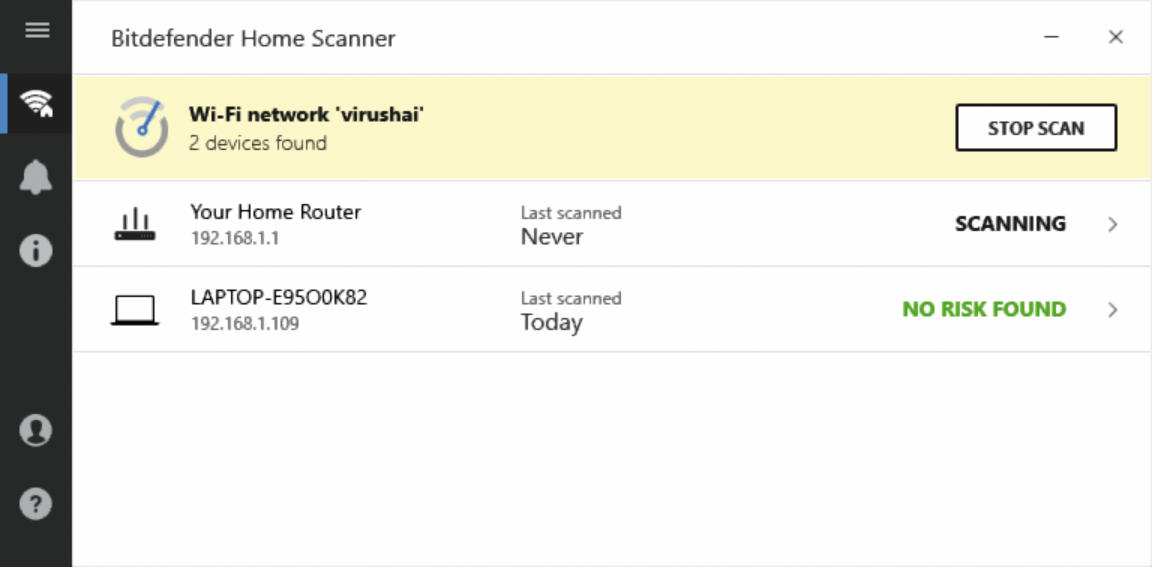

Še preden se lotimo izvajanja različnih varnostnih ukrepov, velja preveriti, ali smo morda že bili tarča napada in kakšne posledice je ta pustil. Morebiti so napadalci prav ta hip prisotni v našem omrežju. To najlažje preverimo ob pomoči brezplačnega orodja Bitdefender Home Scanner (www.bitdefender.com/solutions/home-scanner.html). Po zagonu programa potrdimo, da aktivnosti počnemo v domačem omrežju, ki ga bo nato preiskal za vsemi povezanimi napravami in jih prikazal. Orodje nam prikaže tudi, do česa katera naprava dostopa, zato lahko hitro preverimo, ali se v našem omrežju dogaja kaj sumljivega. Home Scanner, ki ždi v orodni vrstici, nam bo tudi v realnem času prikazal opozorilo, če se bo nova/neznana naprava povezala z našim brezžičnim omrežjem, in nam ponudil možnost njenega blokiranja. Zelo dobrodošla funkcija programa je tudi možnost iskanja povezav s slabšo enkripcijo (šifriranjem) ali šibkimi gesli – predlagamo, da v tej točki sledite napotkom programa in pomanjkljivosti odpravite.

Praktično orodje Bitdefender Home Scanner nas takoj obvesti, če se v našem Wi-Fi omrežju pojavi nepovabljeni gost ali vohljač.

Lokacija usmerjevalnika je pomembna

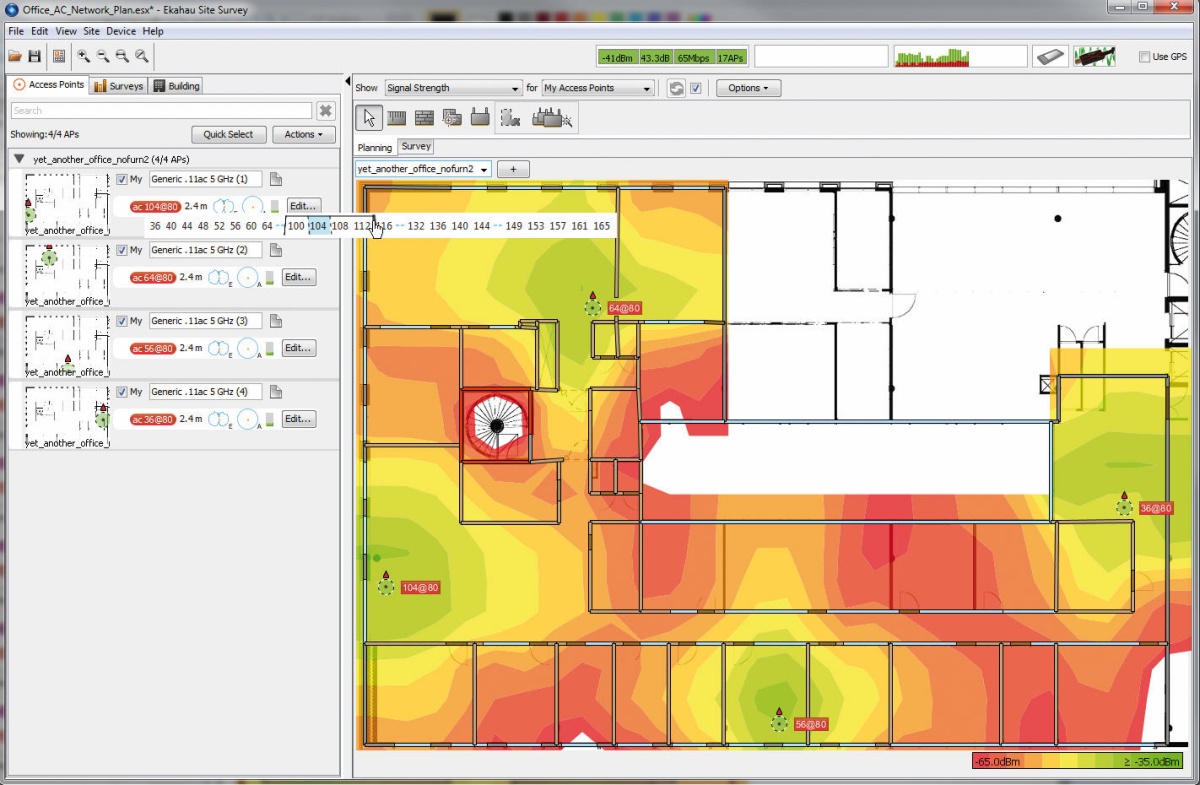

Brezžični usmerjevalnik z brezžičnim signalom zalaga druge naprave, njegov signal pa šibijo ovire, kot so zidovi, tla, pohištvo in druge elektronske naprave. Seveda pa tudi šibek signal še vedno omogoča prenos podatkov, kar je sicer za nas lahko dobrodošlo ali pa morebiti ne. Posebej če je usmerjevalnik nameščen blizu zunanjih sten stanovanja ali objekta, saj to pomeni, da je naš brezžični signal viden tudi sosedom in vsem mimoidočim. Temu se poskušamo izogniti oziroma vsaj zmanjšati kakovost signala, ki sega na »nevarno« področje. Če je le mogoče, poskušajmo za usmerjevalnik najti ustrezno lokacijo v središču doma. Če ima brezžični usmerjevalnik gibljive antene, te usmerimo stran od zunanjih sten. Do kod vse seže naš brezžični signal, nam enostavno pove brezplačno orodje Ekahau Heatmapper (www.ekahau.com/products/heatmapper/), ki nam bo tako v izdatno pomoč tudi pri iskanju idealnega položaja usmerjevalnika.

Ekahau Heatmapper nam je lahko v izdatno pomoč tudi pri iskanju optimalnih lokacij za več brezžičnih naprav, saj nazorno prikaže, kje se njihovi signali prekrivajo.

Je usmerjevalnik morebiti okužen?

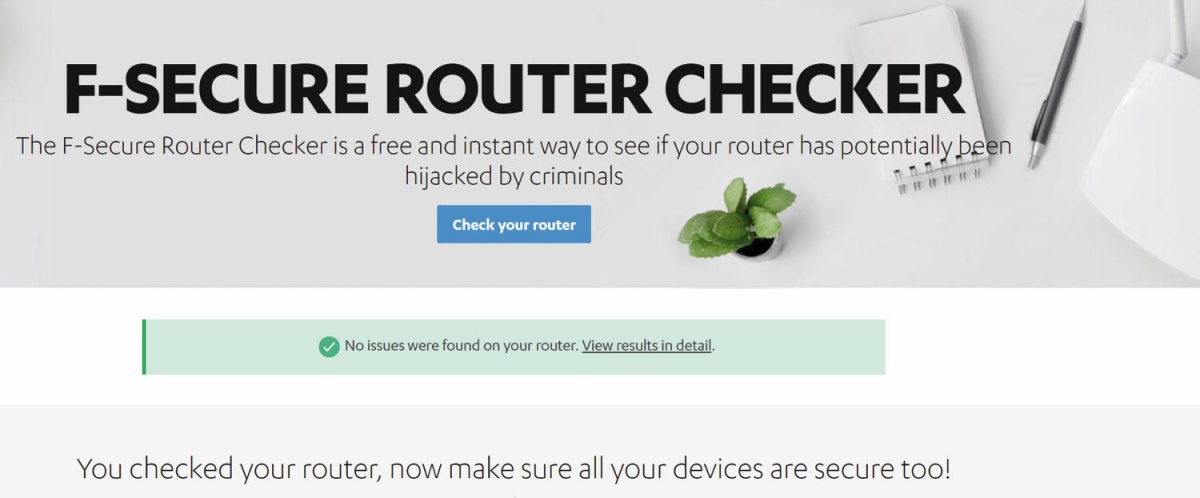

Ko v spletni brskalnik vnesemo naslov spletne strani, ki jo želimo obiskati, smo priče drobni, a včasih zaznavni zakasnitvi, preden se stran začne nalagati. V tem času namreč brskalnik imenski strežnik DNS (Domain Name Server) vpraša za IP-naslov strani, ki jo želimo obiskati, in jo po prejetju začne nalagati. Žal lahko napadalci te naslove spremenijo in nas na ta način preusmerijo na lažne strani. Tehnika, ki sliši na ime ugrabitev DNS, se pogosto uporablja za napade na sisteme spletnega bančništva pa tudi za prikaz okuženih spletnih oglasov. Ker je tudi pogosta izbira napadalcev na omrežno opremo, velja ob pomoči spletne storitve F-Secure Router Checker (www.f-secure.com/en_GB/web/home_gb/router-checker) preveriti, ali nemara tudi naš usmerjevalnik kaže na napačne strani. S spletne strani ni treba prenesti ničesar, le preprosto kliknemo na gumb Check your router in sekundo ali dve pozneje nam orodje že sporoči svoje ugotovitve.

Upamo, da tudi vas pričaka zelen okvirček s sporočilom, da je z vašo povezavo vse v najlepšem redu. Če ni tako, nam spletna stran sporoči, kaj je odkrila in kako težavo odpraviti.

Odprava varnostnih pomanjkljivosti

Privzete nastavitve usmerjevalnikov imajo lahko več pomanjkljivosti. Ena pogostejših je delovanje funkcije UPnP (Universal Plug and Play), ki skrbi za to, da novo povezane naprave lahko komunicirajo z drugimi napravami v istem brezžičnem omrežju in, po potrebi, spremeni nastavitve usmerjevalnika ter jim omogoči dostop do interneta. Funkcija je sicer praktična, saj ne potrebuje posredovanja uporabnika, a hkrati predstavlja varnostno tveganje, saj jo lahko škodljiva koda izkoristi za preboj požarnega zidu in dostop do drugih naprav. Če ne uporabljamo storitev izmenjave datotek (P2P), VoIP in ne igramo iger prek interneta, lahko funkcijo UPnP preprosto izklopimo. Zanimiva alternativa je tudi nastavitev »nevidni način« (angl. Stealth Mode), ki jo pozna vedno več usmerjevalnikov in (ko je aktivna) poskrbi, da skriva stanje odprtih vrat pred hekerji. Če bi radi v vsakem trenutku preverili, katera vrata na usmerjevalniku imamo odprta, si pomagajmo s preizkusom ShieldsUP – na spletni strani www.grc.com kliknemo na povezavo do storitve Shields UP in nato gumb Proceed. Preizkus izpostavljenosti naše opreme na internetu nam bo postregel bodisi z dobrimi novicami (zelen okvirček) ali s slabimi (rdeč okvirček z rezultati).

Kako do nastavitev usmerjevalnika?

Brezžični usmerjevalniki se med seboj seveda razlikujejo, zato bo najboljša pot iskanja posameznih nastavitev branje navodil za uporabo. Te lahko najdemo na spletni strani proizvajalca naprave. Če se nam to zdi potrata časa, lahko poskusimo v naslovno vrstico spletnega brskalnika vtipkati nekatere bolj pogoste naslove usmerjevalnikov, npr. 192.168.0.1, 192.168.1.1, 192.168.2.1, 192.168.100.1, 192.168.1.254 in podobne.

Zamenjava privzetih uporabniških imen in gesel

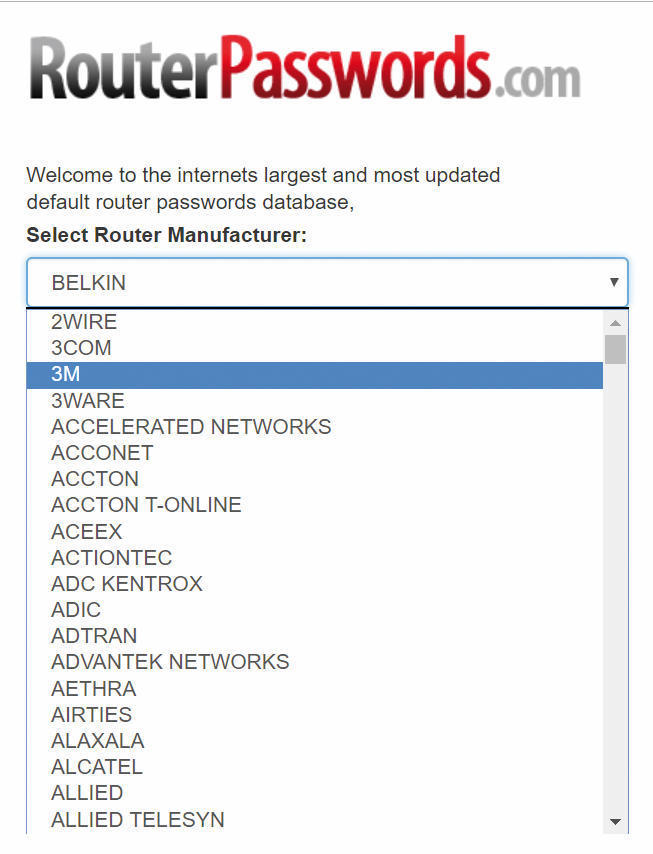

Seveda ne moremo dovolj poudariti dejstva, da je treba privzeta (tovarniška) uporabniška imena in gesla nujno zamenjati. Spletna stran Router Passwords (www.routerpasswords.com) in njej podobne – pa tudi spletne strani proizvajalcev, ki imajo objavljena navodila za uporabo – so izvor številnih uporabniških imen in gesel, ki napadalcem olajšajo napad na naše omrežje. Besed, kot sta admin in password, ter enostavnih gesel se moramo nujno izogibati. Enako velja tudi za vse besede, ki so v slovarju, za gesla pa velja uporabiti daljše kombinacije črk in številk – če bo naše geslo dolgo vsaj 9 znakov, ga bodo nepridipravi tudi s superračunalnikom težje zlomili.

Na internetu lahko najdemo privzeta uporabniška imena in gesla za malodane katerikoli usmerjevalnik, zato jih takoj spremenimo!

Posodobitev strojne programske kode usmerjevalnika

Prva naloga po tem, ko smo se prijavili v usmerjevalnik, naj bo posodobitev njegove programske opreme. Proizvajalci zadnja leta precej vestno krpajo luknje, odpravljajo različne hrošče in ranljivosti, zato velja strojno programsko kodo usmerjevalnika redno nadgrajevati. Najbolje je, če usmerjevalnik pozna možnost samodejnih posodobitev – vklopimo jo. Če opazimo, da jih za naš usmerjevalnik – posebej če gre za starejši model – že dlje časa ni na voljo, velja resno razmisliti o njegovi zamenjavi. Omrežna oprema, ki je po mnenju proizvajalca že dosegla predvideno življenjsko dobo in ni več del programa posodobitev, ni več vredna našega zaupanja. Morebiti ji življenje in delo lahko podaljša odprtokodno programje (več v okvirju).

Zamenjava strojne programske kode

Zamenjava strojne programske kode iz originalnega programja z odprtokodno je bržkone najbolj drastičen ukrep, ki ga lahko izvedemo. Odprtokodne alternative, kot so DD-WRT (www.dd-wrt.com), OpenWRT (www.openwrt.org) ali Tomato (www.groov.pl), namreč lahko iz usmerjevalnikov izvlečejo še bistveno več zmogljivosti in funkcij, kot jim jih je privzeto namenil proizvajalec. Namestimo jih zelo podobno kot nov BIOS na osnovno ploščo, vsekakor pa priporočamo, da se do pike natančno držite postopkov, ki so opisani na straneh ponudnikov odprtokodnega programja za usmerjevalnike.

Odprtokodna programska oprema za usmerjevalnike je pravi balzam za tehnične zanesenjake. Na voljo je za vse bolj razširjene modele priznanih proizvajalcev. Z njo lahko podaljšamo domet usmerjevalnika, vklopimo marsikatero novo funkcijo ali storitev itd.

Uporaba najzmogljivejšega šifriranja

Večina uporabnikov se sicer zaveda, da mora za dostop do brezžičnega omrežja nastaviti uporabniško ime in geslo. A pomembna je tudi izbira načina šifriranja. Starejši možnosti WEP in WPA kar preskočimo, saj so ju nepridipravi že zlomili, in izberimo WPA2 ali še raje WPA3, če jo naš usmerjevalnik že premore.

Onemogočimo funkcije, ki jih ne potrebujemo

Tako kot v avtomobilskem svetu velja pravilo, če nečesa ni, se to ne more pokvariti, tudi v svetu usmerjevalnikov lahko zapišemo, da posamezna funkcija ni ranljiva, če ni aktivna, zato velja v usmerjevalniku onemogočiti funkcije, ki jih ne uporabljamo. Ena takšnih je oddaljeni dostop (angl. Remote access), ki nam omogoča, da se z usmerjevalnikom povežemo prek spleta. A to je ena večjih potencialnih ranljivosti, saj usmerjevalnik stalno posluša, ali ga bomo priklicali, in pušča možnost ugibanja uporabniškega imena in gesla tudi napadalcem. Ta nastavitev je pri večini usmerjevalnikov sicer že privzeto izklopljena, ne bo pa odveč, če se o tem še enkrat prepričamo.

Druga funkcija, ki jo velja takoj izklopiti, je WPS (Wi-Fi Protected Setup). Ustvarjena je bila z namenom enostavnejšega dodajanja naprav v brezžično omrežje, saj odpravlja potrebo po vnosu dolgih in kompleksnih gesel. Deluje tako, da na usmerjevalniku in napravi pritisnemo ustrezen gumb (ali uporabimo kodo PIN), ti dve pa nato vzpostavita varno povezavo. Žal se je funkcija WPS v praksi izkazala za manj varno in bolj dojemljivo za napade z grobo silo – ne nazadnje mora napadalec izračunati manj kot 11.000 kombinacij, da ugane geslo PIN in tako pridobi dostop do našega brezžičnega omrežja.

Tehnologija WPS je olajšala povezovanje brezžičnih naprav. A ranljivosti so privedle do tega, da uporabnikom svetujemo njen izklop.

Aktivacija požarnega zidu

Večina usmerjevalnikov ima vgrajen tudi požarni zid, ki bi moral biti privzeto vklopljen. Ta nadzoruje ves dohodni in izhodni promet, pri čemer dobre povezave pusti naprej, slabe pa blokira. Preverimo, ali je požarni zid res vklopljen in kakšno raven zaščite nudi – nekateri modeli poznajo več ravni zaščite –, in se odločimo za najvišjo. Če bo ta vendarle preveč zaščitniška do naših povezav (posebej če uporabljamo VPN-povezave), jo še vedno lahko znižamo.

Ime omrežja in njegovo skrivanje

Brezžična omrežja se predstavljajo navzven z oznako SSID (Service Set Identifier). Ko računalnik ali druga naprava išče brezžično omrežje, se mu to predstavi z oznako SSID. Veliko usmerjevalnikov že z imenom SSID razkriva, za katerega ponudnika in napravo gre, zato se želimo takšnim imenom vsekakor izogniti. Oznako SSID velja takoj zamenjati, pri čemer poskusimo najti bolj dolgočasna imena za naše brezžično omrežje, saj ne želimo privabiti vohljačev.

V nastavitvah usmerjevalnika lahko oddajanje oznake SSID tudi skrijemo/izklopimo. Seveda se bomo z usmerjevalnikom v tem primeru še vedno lahko povezali, bomo pa poleg gesla morali ročno vnesti še oznako SSID. Ta ukrep je vsekakor dobrodošel, saj večina laičnih napadalcev ne bo iskala omrežja, ki ga ne vidi, je pa res, da odsotnost oznake SSID lahko povzroči, da nekatere povezane in predvsem starejše naprave ne bodo znale/želele več delovati.

Postavimo omrežje za goste

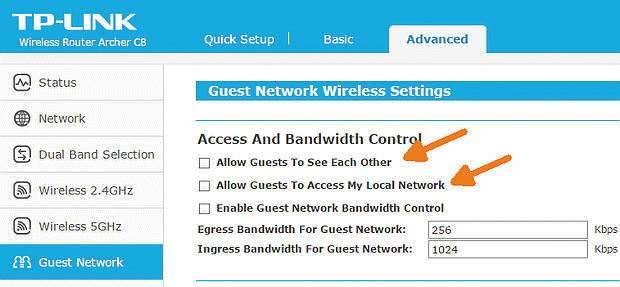

Primer zelo dobre prakse je uporaba omrežja za goste. Tako občasnim obiskovalcem omogočimo dostop do interneta, a ne tudi do naprav v našem omrežju. Postopek vklopa te funkcije ni pri vseh proizvajalcih enak, a predlagamo, da v nastavitvah poiščete funkcijo, ki sliši na ime Guest Network Access ali kaj podobnega. Omrežju za goste tudi spremenite oznako SSID in geslo.

Nekateri usmerjevalniki omogočajo vrsto zanimivih nastavitev omrežja za goste – tudi omejevanje hitrosti prenosa podatkov.

Filtriranje naslovov MAC

Naprave, ki se povezujejo v omrežje, se mu predstavljajo s svojimi naslovi MAC (Media Access Control). Gre za naslove omrežne opreme, zato lahko v usmerjevalniku vklopimo t. i. filtriranje MAC-naslovov. To služi kot dodaten varnostni ukrep, saj bo usmerjevalnik povezavo vzpostavil le z napravami, katerih MAC-naslove pozna, ostale pa zavrnil.

Sprememba DNS-strežnika

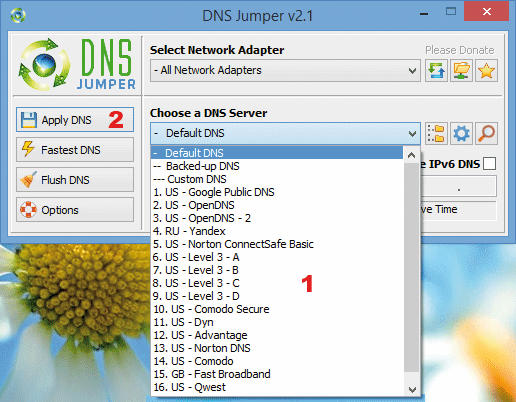

Velika večina usmerjevalnikov uporablja DNS-strežnike, ki jih nudi ponudnik dostopa do interneta. Ta odločitev je precej logična, saj naj bi ti delovali zelo hitro. A ker so tudi ti strežniki lahko pogosto tarča napadalcev, sploh ne bomo vedeli, kdaj so nas speljali na prevarantske strani. Številni usmerjevalniki, ki jih strankam zagotavljajo ponudniki dostopa do interneta, sicer ne omogočajo/pustijo spreminjanja nastavitev DNS-strežnika, če pa je to mogoče, priporočamo zamenjavo. Če se nam ne da igrati z nastavitvami usmerjevalnika, nam na pomoč lahko priskoči uporaben programček DNS Jumper (www.sordum.org/7952/dns-jumper-v2-1/), ki nam bo v pomoč tudi pri željah po zaobidenju geografskega blokiranja.

Programček DNS Jumper pozna naslove številnih varnih DNS-strežnikov po vsem svetu.

Modemu dodajmo moderen usmerjevalnik

Nekateri ponudniki dostopa do interneta nudijo kombinacijo modema in usmerjevalnika v eni napravi. Če je naša omrežna oprema že starejšega datuma (in se ne posodablja več), se lahko odločimo za naslednji ukrep: napravo v nastavitvah zaklenemo na modemski način (ta izklopi usmerjevalni del) in ji dodamo sodobnejši brezžični usmerjevalnik. Tako bomo prek stare škatle prejeli le dostop do interneta, za zaščito povezave in povezanih naprav pa bo skrbel novejši usmerjevalnik, ki ga bomo redno posodabljali in nastavili po tokrat opisanih nasvetih.

WPA3 za dodatno varnost

Danes večina brezžične omrežne opreme za varovanje povezav uporablja šifriranje WPA2. Enkripcija povezav WPA oziroma Wi-Fi Protected Access preprečuje neavtorizirani dostop do omrežja. Kot že omenjeno v članku, je šifriranje WPA danes neustrezno, a tudi precej bolj napredna različica WPA2 ima že dolgo brado, saj je bila predstavljena daljnega leta 2004 in ima določene ranljivosti. Združenje Wi-Fi Alliance (www.wi-fi.org) je zato junija lani predstavilo naslednika – šifriranje WPA3, ki ga bodo premogle novejše naprave. WPA3 prinaša bolj robustno avtentikacijo in kriptografijo, zato ga velja omogočiti povsod, kjer je na voljo.