Ubranimo se spletnih nevarnosti

Leto 2014 se je komaj dobro prevesilo v drugo polovico, pa je nekaj že jasno. Toliko digitalnih nevarnosti, kot jih danes meri na naše podatke in digitalno identiteto, še ni bilo. Bančni trojanci, mobilne grožnje in programi, ki nam kriptirajo datoteke in zahtevajo odkupnino, sejejo upravičen strah med uporabniki.

Nameščen imamo protivirusni program in ga redno posodabljamo, torej smo zaščiteni pred različnimi grožnjami in lahko brezskrbno stikamo po vseh kotičkih interneta. Tudi če obiščemo sumljivo spletno strani in/ali prenesemo okuženo datoteko, jo bo naša varnostna zaščita prepoznala in nas zaščitila, kajne? Ta preprosta zamisel žal ne drži več. Nove digitalne grožnje, kakršna je, denimo, CryptoLocker, so s svojimi škodljivimi učinki in trdoživostjo presenetile celo strokovnjake za varnost. Norija za pametnimi telefoni in tablicami je poskrbela tudi za to, da so jih kot novo platformo za zbiranje in krajo podatkov uporabnikov izbrali tudi nepridipravi. Celo prijateljem in znancem po družabnih omrežjih ne moremo več zaupati, saj nam z okuženih naprav kaj hitro (pa četudi povsem nezavedno) pošljejo povezavo do okuženih spletnih strani. Zato smo se tokrat odločili, da si ogledamo najnevarnejše in najpogostejše grožnje ter ukrepe, kako se pred njimi zavarujemo, jim zastavimo pot, oziroma jih odstranimo, če je že prišlo do okužbe.

CryptoLocker, CryptoDefense in PowerLocker

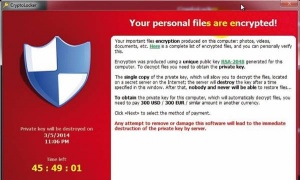

Izvirni CryptoLocker je nedvomno najhujša grožnja, nastala v zadnjem letu. V tem času se je razvila v različne in nič manj nevarne različice, kot sta CryptoDefense in PowerLocker. Gre za resnično trdovratne primerke škodljivih kod, saj v našem računalniku sistematično zakriptirajo vse osebne datoteke (to storijo med delovanjem v ozadju, zato njihove dejavnosti sprva sploh ne opazimo). Nato uporabniku prikažejo sporočilo o svojem »podvigu« in ga seznanijo z višino odkupnine, ki jo je treba nepridipravom odšteti, če želimo svoje datoteke nazaj. Zneski se navadno gibljejo od 100 evrov navzgor, plačila pa so izvedena v nesledljivih kriptovalutah, kakršna je bitcoin. Za to, da je težava še večja, skrbi časovna omejitev za plačilo odkupnine. Če odkupnine ne poravnamo v zahtevanem času, bo upravitelj škodljive kode zbrisal ključ, s katerim so kriptirane naše datoteke, in od njih se bomo lahko poslovili za vse večne čase. Omenjene škodljive kode, ki od uporabnikov »izpulijo« velikanske količine denarja, se širijo prek priponk elektronske pošte. Pripeto imajo izvršilno datoteko, ki je sicer videti kot datoteka PDF. Da bi se izognili okužbi, bi se morali zadržati pred odpiranjem sumljivih priponk in jih najprej skenirati z varnostnim programom. Novejši primerki omenjenih škodljivih kod so shranjeni kar na priljubljenih spletnih mestih za deljenje datotek, v e-poštnem sporočilu okuženega pošiljatelja pa prejmemo le povezavo do njih. Redkeje jih najdemo tudi v obliki datotek, v katerih naj bi se skrivali ključi za aktivacijo programov podjetij Microsoft in Adobe.

CryptoLocker je ena najnevarnejših škodljivih kod. Če imamo v računalniku veliko datotek in se okužimo, bo zahtevani znesek odkupnine nekaj sto evrov.

Čeprav naj bi ameriški preiskovalni urad FBI že aretiral avtorje originalne škodljive kode, njene številne izpeljanke (tako kot tudi izvirnik) ostajajo v rabi in stalno prežijo na nove žrtve. Najučinkovitejša zaščita pred nevarnostjo CryptoLocker in podobnimi je razvoj navade varnostnega kopiranja ključnih podatkov. Datoteke, ki nam veliko pomenijo (bodisi s poslovnega ali zasebnega vidika), velja shraniti na zunanji disk ali v sistem spletne hrambe, odvisno od obsega. Pa še to ni 100-odstotna rešitev, saj znajo najnovejše različice opisanih nevarnosti doseči tudi zunanje pogone/naprave, zato je morebiti pametno, da te, ki so namenjene varnostnemu shranjevanju podatkov, niso stalno priklopljene/povezane na računalnik.

Kot je že v navadi po svetu, kjer vladata ponudba in povpraševanje, si lahko omislimo tudi programček, imenovan CryptoPrevent (www.foolishit.com/vb6-projects/cryptoprevent/). Zapreti zna pot CryptoLockerju in njegovim sorodnikom, brezplačen je za prenos in deluje v vseh operacijskih sistemih Windows (no, vsaj vseh novejših). Če si želimo še funkcionalnosti samodejnega posodabljanja, pa bomo morali za različico Premim odšteti slabih 20 dolarjev.

Odstranjevanje škodljivega CrpytoLockerja dejansko ni težavno, to na(d)logo lahko o(d)pravi skorajda vsak protivirusni program, lahko pa uporabimo tudi namensko orodje, kakršno je Norton Power Eraser (www.norton.com/npe). Težava je predvsem v tem, da je, ko enkrat prejmemo obvestilo, že prepozno – naše datoteke so kriptirane. Samo odstranjevanje škodljive kode nam ne povrne podatkov. Te bomo morebiti lahko pridobili nazaj s programom za obnovo izbrisanih podatkov, saj CryptoLocker izvirnike po tem, ko jih zakriptira, preprosto zbriše. Če te vsebine v vmesnem času niso bile prepisane (nismo bili prav dejavni z računalnikom), imamo dobre možnosti, da večino ali pa vsaj del pridobimo nazaj – brezplačno.

Malwarebytes Anti-Malware velja za enega najboljših brezplačnih programov za odstranjevanje škodljivih kod.

Kako torej ravnati v primeru okužbe s CryptoLockerjem ali podobno kodo? Najprej škodljivo kodo odstranimo s protivirusnim programom ali že omenjenim orodjem Norton Power Eraser in opravimo nov zagon sistema. Zatem iz spleta prenesemo brezplačno orodje Recuva v različici, ki ne zahteva namestitve (www.piriform.com/recuva/features/portable-version) in ga kopiramo na ključek USB. Od tam ga tudi poženemo in izberemo iskanje izbrisanih datotek na naših pogonih. Priporočamo tudi izbiro možnosti globokega preverjanja (ukaz Enable Deep Scan), ki bo sicer upočasnila iskanje in obnovo datotek, a jih bo našla bistveno več. Prikazal se nam bo seznam datotek, ki jih lahko obnovimo – če so na njem datoteke, ki jih nujno potrebujemo, preprosto izberemo tiste, ki jih želimo obnoviti in kliknemo gumb Recover.

ABC računalniške varnosti

Spodaj smo navedli nekaj priporočil, ki bodo poskrbela za to, da bo naš računalnik ali mobilna naprava in podatki na njem/njej preprosto varnejši.

■ Posodabljajmo operacijski sistem. Microsoft redno objavlja popravke za okenske različice svojega operacijskega sistema. Te so navadno na voljo v torek, če gre za večje razpoke v sistemu varnosti, pa tudi prej. V tem primeru je najboljša izbira, če programu Windows Update, ki je del operacijskega sistema, pustimo, da samodejno preverja nove posodobitve in jih tudi namesti.

■ Namestimo dober protivirusni program. V vsak računalnik ali mobilno napravo velja namestiti dober protivirusni program, bodisi plačljiv ali brezplačen. Pri izbiri bo bolj kot ime izdelovalca pomembno to, da program ponuja zaščito v realnem času (sprotno pregledovanje dejavnosti na napravi).

■ Skrb za posodobitve programov. Okna niso vedno najšibkejši člen varnostne verige. Pogosto so to tudi drugi programi, ki jih imamo nameščene v računalniku. Za ranljivost sta še posebej občutljiva dodatka Flash in Java. A za prav vse nameščene programe velja, da redno preverjamo, ali so zanje na voljo posodobitve, ali, še bolje, izberemo možnost samodejnega posodabljanja, če jo program le ponuja.

■ Izdelava varnostnih kopij podatkov. Škodljive kode lahko uničijo vrsto podatkov na disku. Izdelava varnostnih kopij mora zato priti v podzavest vsakega uporabnika. Če nimamo zunanjega diska, na katerega bi občasno kopirali podatke, si lahko pomagamo s katero izmed storitev brezplačne hrambe podatkov v računalniškem oblaku. Za izdelavo varnostnih kopij podatkov se zdi kakor nalašč storitev CrashPlan (www.crashplan.com) ali pa rešitev slovenskega porekla, Koofr (www.koofr.eu).

■ Ne odpirajmo priponk, ki jih ne poznamo. Mačko je pogubila radovednost, pravi angleški pregovor. Pa četudi imajo te živali po sedem življenj. Podobno velja za računalnik – če mu ne želimo zlega, se velja obnašati vsaj malce previdno oziroma skeptično do tistega, kar se dostavi v naš elektronski nabiralnik. Datoteke sumljivega izvora ali pa na sploh drugačne in sumljive najprej preverimo z varnostnim programom.

■ Uporaba t. i. močnih gesel. Uporabniki si v želji po poenostavitvi digitalnih življenj izberemo le eno ali pa par gesel in jih nato uporabljamo povsod. Za nameček so navadno ta gesla še sorazmerno preprosta, zato jih lahko kdo celo ugane. Strokovnjaki svetujejo, da za vse pomembne spletne strani (bančništvo in druge »resne« strani) uporabljamo različna gesla, ki naj bodo alfanumerična – sestavljena iz črk in številk. Kako si jih bomo potem zapomnili? Nič lažjega. Zapomnimo si lahko le eno geslo, vsa druga pa shranimo v varen sistem LastPass (www.lastpass.com).

■ Izogibajmo se okuženih spletnih strani. Danes nas že nekateri sodobnejši spletni brskalniki opozorijo na to, da se podajamo na spletno stran sumljivega slovesa. Če si namestimo orodje McAfee SiteAdvisor (www.siteadvisor.com), nas bo to še temeljiteje spremljalo na naših spletnih poteh in nam takoj povedalo, da se utegne nameravani obisk sumljivih in okuženih spletnih strani slabo končati.

Policija in odkupnine

Škodljive kode, ki od uporabnika zahtevajo odkupnino (angl. ransomware), so se v zadnjih mesecih resnično razširile po svetu in spletu. Za razliko od CryptoLockerja in druščine, ki zahtevajo denar za osvoboditev datotek, se programi za odkupnino odločajo za drugačen pristop. Škodljive kode, kot je trojanec IcePol (tudi Reveton), nam zaklenejo računalnik, skenirajo naslov IP in zbrane informacije predstavijo na spletni strani, ki se pretvarja, da je del spletne strani policije (v tujini pa lahko tudi FBI ali drugih vladnih organizacij za pregon kriminala). Spletna stran je sicer krajevno prilagojena in na prvi pogled spominja na izdelek, ki bi lahko nastal na slovenskih tleh, a imamo Slovenci (zaenkrat) srečo, da je slovenščina za spletne prevajalnike prehud zalogaj. Prav zato bomo hitro spoznali, da je dopis v slovenščini, ki nas opominja na kršenje avtorske in sorodnih pravic in/ali pa ogled strani s pornografsko vsebino, poln napak. Da bi nas dodatno prestrašil, nam sporoča tudi morebitne zagrožene denarne in zaporne kazni, preden nam predstavi »dejansko« globo, navadno okoli 100 evrov.

Te škodljive kode so prav po zaslugi strahu pred policijo in potencialno sramoto v praksi precej uspešne. Ko žrtev nakaže odkupnino, se računalnik »odklene«, čeprav zatem ni nobenega zagotovila, da škodljiva koda ni pustila za seboj še drugih »presenečenj«. Za kako resno nevarnost gre, priča tudi zgodba o Romunu, ki je marca, potem ko je prejel takšno obvestilo, umoril štiriletnega sina, zatem pa sodil še sebi. V sporočilu, ki ga je pustil za seboj, je zapisal, da se ni mogel sprijazniti s tem, da bi šel v zapor.

V prevarantskem opozorilu Nacionalnega preiskovalnega urada je več slovničnih napak.

Da nas prevarantske policijske obtožbe ne bi presenetile, se velja izogibati sumljivim stranem in datotekam. Nameščena in redno posodabljana varnostna rešitev nam v tem primeru tudi izdatno pomaga. Če pa nam je že uspelo okužiti računalnik, se bomo trojanca IcePol in njegovih izpeljank učinkovito znebili z namestitvijo programa Malwarebytes Anti-Malware (www.malwarebytes.org) in skeniranjem računalnika (to utegne odkriti še kakšno presenečenje, ki se skriva v našem računalniku). Če nam je »policijski« trojanec že zaklenil računalnik, moramo operacijski sistem najprej zagnati v t. i. varnem načinu (Windows Safe Mode) – takoj po zagonu računalnika pritiskamo tipko F8 in izberemo ustrezno možnost z menuja, ki se nam prikaže. V varnem načinu nam računalnik že sam predlaga možnost obnovitve sistema (System Restore) na prejšnji datum, kar tudi storimo. Če nam sistem ne pusti priti niti v varni okenski način, z menuja izberemo možnost zagona z ukazno vrstico. Zatem na črnem zaslonu, ki je pred nami, vtipkamo vnos rstrui.exe in pritisnemo tipko Enter, to bo sprožilo obnovitev sistema.

Če želimo preveriti, ali je Malwarebytes Anti-Malware uspešno opravil svoje delo, poženemo program HitmanPro (www.malwaretips.com/download-hitmanpro) in sistem skeniramo, ali so v njem morebitne škodljive kode. Trojanca IcePol ne bi smelo biti več med njimi. Program HitmanPro je sicer plačljiv, a ponuja tudi 30-dnevno brezplačno preizkusno obdobje.

Med rešitvami za odstranjevanje policijskih trojancev (in drugih škodljivih kod) lahko uporabimo vrsto namenskih orodij. V tem primeru velja uporabiti katerega izmed številnih orodij, ki jih za nove škodljive kode pogosto pripravijo v romunskem podjetju BitDefender. Na strani download.bitdefender.com/removal_tools bomo izbrali orodje BDRemoval_Trojan_Ransom_ lcePol.exe in ga zagnali.

Najnevarnejše e-poštne prevare leta 2014

Vsako leto nam varnostna podjetja pripravijo poročila o tem, katere nevarnosti so uporabnike najbolj pestile v preteklem letu ali četrtletju. Ogledali smo si seznam digitalnih groženj, ki so s prevaro, poslano po elektronski pošti, pretentale uporabnike v prvi polovici letošnjega leta.

■ Ranljivost Heartbleed in ponastavljanje gesel. Velik preplah, ki ga je v svetu IT povzročila ranljivost Heartbleed, je imel za posledico tudi številne zamenjave gesel za dostop. Številna podjetja zaposlenim in strankam priporočajo zamenjavo gesel, strah in zmedo pa so s pridom izkoristili tudi prevaranti in začeli tako z množičnim kot ciljanim pošiljanjem e-sporočil, ki so uporabnike prepričevala, naj zamenjajo geslo za dostop do posameznih spletnih strani in/ali storitev. Žal so povezave v teh sporočilih vodile do prevarantskih in okuženih spletnih strani. 1 : 0 za prevarante torej, opravili so res prepričljivo delo.

■ Potegavščina z obvestilom o rakastem obolenju. V Evropi te nesramne potegavščine k sreči nismo bili deležni, v ZDA pa je precej uporabnikom zastal dih, ko so odprli elektronsko pošto, v kateri jim je, navidezno seveda, pisal nacionalni inštitut za raziskavo zdravja (National Institute for Health Care Excellence) in jih obveščal o tem, da so pri njih odkrili rakasto obolenje. E-sporočilu je bila pripeta okužena datoteka, v kateri naj bi bili rezultati preizkusa ...

■ Loterijski dobitki. Obvestila o loterijskih dobitkih so že dolgo stalnica na področju prevar, saj bržkone ni uporabnika, ki ne bi prejel e-pošte, v kateri mu druga stran sporoča, da je dobil zajetno vsoto denarja. Pred meseci se je položaj loterijskih prevar na lestvici okužb strmo povzpel, saj je po elektronski pošti krožilo e-sporočilo dobitnika loterije Euromillions Neila Trotterja, ki je prejemniku obljubljal 1,5 milijona funtov. Da je bila potegavščina še bolj pristna, je bila na njej celo povezava do prevarantske strani, ki se je izdajala za stran medijske hiše BBC News.

■ Netflix in podpora. Američani so prav tako doživeli neprijetno presenečenje, ko so v svoje elektronske nabiralnike prejeli prevarantski poziv, ki se je izdajal za ponudnika dostopa do pretočnih vsebin Netflix in jim sporočal, da je bil njihov račun zaprt zaradi »nenavadne aktivnosti«. S klicem na posredovano številko, ki seveda ni bila prava, so prevaranti uporabnikom sporočili, naj si z napačne spletne strani prenesejo program, ki je skupaj s prevarantsko spletno stranjo zbral vse potrebne podatke za dostop do pravega računa, obenem pa zlikovcem omogočil tudi dostop do žrtvinega računalnika.

Bančni trojanci

Številni pisci škodljivih kod so v zadnjih letih povsem finančno motivirani. To pomeni, da njihove stvaritve v računalnikih žrtev iščejo uporabniška imena, gesla, certifikate in druge poverilnice, ki bi jim omogočile dostop do spletnih bančnih dveri uporabnikov in praznjenje računa. Pri tem gre najpogosteje za t. i. bančne trojance, ki so v svetu škodljivih kod že zasloveli – za vsaj nekatera imena, kot so Zeus, Citadel, SpyEye in Carberp smo morebiti že slišali. Posebnost teh oblik škodljivih kod je v tem, da poskušajo kar najdlje ostati neopažene, obenem pa si vestno zapomnijo vsak pritisk uporabnika na tipke tipkovnice, spremljajo zgodovino in vsebino spletnih brskalnikov ter pogosteje uporabljane datoteke.

Zeus je vir večine tega zla. Njegov avtor je med letoma 2007 in 2011 nagrabil na stotine milijonov (v poljubni svetovni valuti), nato se je odločil, da javno objavi samo jedro škodljive kode. Drugi pisci škodljivih kod so darilo sprejeli odprtih rok in poskrbeli, da so se bančni trojanci še bolj razširili. S tem ko na uporabnike spletnih bank preži več nevarnosti, so v skrbeh tudi banke, saj vsaj v Sloveniji vsega bremena zlorab ne morejo prevaliti na končnega uporabnika, temveč morajo tudi same več vlagati v naprednejše varnostne sisteme (ti pa seveda stanejo nemalo denarja).

V tokratnem prispevku omenjena orodja za odkrivanje škodljivih kod bi že morala odkriti bančnega trojanca v računalniku. Poleg BitDefenderja svoja brezplačna namenska orodja za odstranjevanje Zeusa in nekaterih njegovih sorodnikov ponujata tudi podjetji AVG (free.avg.com/gb-en/remove-win32-zbot) in Kaspersky (https://support.kaspersky.com/viruses/disinfection/2020#block2).

BitDefender Safepay deluje kot varen brskalnik, podpira tudi navidezno tipkovnico za vnos gesel in nas opozori, če se v splet povezujemo prek neustrezno zaščitene spletne povezave.

Varnostne rešitve, še posebej brezplačne, nam sicer ne omogočajo/zagotavljajo varne komunikacije z banko. A to težavo lahko odpravimo tako, da namestimo brezplačen program BitDefender Safepay (www.bitdefender.com/solutions/safepay.html), ki bo poskrbel, da bomo svoja e-bančna opravila in spletno nakupovanje opravili v varnem okolju, kjer nihče ne bo mogel do naših bančnih podatkov in podrobnosti. Za dodatno zaščito si lahko omislimo tudi orodje Trusteer Rapport (www.trusteer.com), ki brez težav deluje ob že nameščenih varnostnih rešitvah.

Za zaščito pred bančnimi trojanci je očitno najboljša preventiva previdnost uporabnikov. Svojih bančnih podatkov ne smemo deliti z nikomer (niti jih pošiljati po e-pošti), lahko jih vnašamo le na varne strani. Te prepoznamo po ikoni ključavnice v brskalniku in naslovu spletne strani, ki se začne s https://.

Prevare v družabnih omrežjih

Tehnike družbenega inženirstva veljajo za najnevarnejše prevare v življenju sploh, saj nas človek na drugi strani (računalnika ali pa prodajnega pulta) prepriča, da mu prostovoljno izročimo informacije, ki jih sicer ne bi smeli. V digitalnem svetu je to še laže, saj mora prevarant svojo tarčo, denimo nič hudega slutečega uporabnika Facebooka ali Twitterja, zgolj prepričati o tem, da klikne spletno povezavo. Zadnje poročilo varnostnih laboratorijev PandaLabs celo odkriva, da je taka oblika okužbe računalnika druga najpogostejša (prva so ranljivosti v javanski kodi), zanjo pa, kot rečeno, poskrbimo kar sami uporabniki.

Tudi obljube o tem, da bomo za sodelovanje v anketi dobili tablico iPad, bi moral vsak uporabnik spletnih in družabnih omrežij sprejeti z zadržkom.

Napadalci velikokrat izkoristijo kako slavno osebnost ali dogodek in nam sporočijo, da se je neka glasbenica ali filmska zvezda slekla, da se je na neki prireditvi zgodil škandal ipd., ter od nas pričakujejo, da bomo takoj kliknili povezavo, ki je pripeta. Ta navadno vodi do prevarantske spletne strani, podobne spletišču YouTube in prikazanim sporočilom, da se je vtičnik Adobe Flash Player sesul. Ker so taki prizori precej pogosti tudi v stvarnem življenju, uporabniki nič hudega sluteč kliknejo gumb za posodobitev vtičnika in se že v naslednjem trenutku okužijo, večina takih škodljivih kod pa se razpošlje naprej še vsem njihovim stikom.

Temu scenariju se lahko izognemo tako, da uporabljamo zdravo pamet in ne klikamo povezav kar povprek, ne glede na to, kako mamljivo zveni njihov opis. Če je kaj predobro, da bi bilo res, ponavadi tudi res je tako, nas uči pregovor, ki se ga velja spomniti v takšnih trenutkih. Prav tako si velja zapomniti, da nobeni sumljivi aplikaciji ne smemo dovoliti, da bi v našem imenu pisala po našem Facebook zidu ali oddajala sporočila v Twitter. Tisti uporabniki, katerih »meso« je bolj šibko, pa se še vedno lahko zanesejo na pomoč tehnologije. Brezplačni aplikaciji, ki nam v tem primeru pomagata, slišita na ime BitDefender Safego (www.bitdefender.com/solutions/bitdefender-safego.html) in Norton Safe Web (apps.facebook.com/nortonsafeweb). Prva zapre vse povezave hekerjev do naših računov in preveri naše objave za morebitnimi zlorabami. Druga nam označi, katere povezave in reklame lahko kliknemo in katere sodijo med nevarne.

Če smo svojo napravo prek družabnih omrežij že okužili, pa veljajo isti nasveti kot ob okužbah z drugimi škodljivimi kodami. Najprej poženemo varnostno rešitev, ki te kode prepozna in jih odstrani, ali pa poiščemo namenski program za njihovo odstranitev. Seveda je priporočljivo takoj po čiščenju te nesnage spremeniti tudi gesla za dostop do spletnih storitev in strani.

Norton Safe Web nam s preprosto oceno in barvo pove, kako varna je stran, ki smo se jo namenili obiskati.

Škodljive kode za okolji Linux in Mac

V zgornjih vrsticah smo obravnavali okužbe in odstranjevanje okužb v okolju operacijskega sistema Microsoft Windows. Drži, omenjeno okolje je še vedno najbolj na udaru, a tudi med uporabniki manj zastopana Linux in Mac OS nista imuna za viruse in škodljive kode. Morda niste vedeli, a prvi virus Elk Cloner je bil pravzaprav napisan za računalnik Apple. Linux na splošno velja za precej varno okolje, delno že zato, ker uporabniki vanj niso prijavljeni s polnim (upraviteljevim) dostopom, tega pa veliko škodljivih kod potrebuje za povzročanje prave škode. Pa tudi sicer velja, da so redke linuxne ranljivosti pokrpane zelo hitro. Tako za okolje Linux še vedno ostaja najpogostejši virus Bliss, ki je »na delu« že od leta 1997. Seznam škodljivih kod za okolje Linux je v primerjavi z drugimi operacijskimi sistemi resnično kratek, ogledamo si ga lahko kar na Wikipedii (en.wikipedia.org/wiki/Linux_malware). Podobno velja tudi za Mac OS, a ker računalnike Mac kljub temu uporabljajo uporabniki, ki imajo navadno malce več pod palcem, so nepridipravi za to okolje že pripravili različico bančnega trojanca, ki je zelo soroden Zeusu. Ta je celo razločil, ali gre za računalnik z operacijskim sistemom Windows ali Mac OS, in temu primerno serviral škodljivo kodo. Če uporabljate spletni brskalnik Safari, je škodljivo kodo zapakiral v datoteko zip, ki je del namestitvene aplikacije. Ko je brskalnik vsebino samodejno odpakiral, je bil sistem okužen.

Seveda pa se velja tudi v teh okoljih držati prav vseh priporočil o zanašanju na zdravo pamet, posodabljanju sistema in programov.

Če se naš računalnik s sistemom Mac OS kar naenkrat obnaša čudno, ali pa zgolj iz preventive, velja vanj namestiti varnostno programsko opremo. Brezplačno imamo na voljo Sophos Antivirus for Mac (www.sophos.com/en-us/products/free-tools/sophos-antivirus-for-mac-home-edition.aspx) ali pa Avast Free Antivirus for Mac (www.avast.com/free-antivirus-mac). Uporabniki sistema Linux pa lahko čistost svojega okolja preverijo z brezplačnima programoma ClamTK (clamtk.sourceforge.net) ali Comodo Antivirus for Linux (www.comodo.com/home/internet-security/antivirus-for-linux.php).