Klici z lažnih telefonskih številk

Čedalje pogostejša prevara so klici s ponarejenih telefonskih številk. Čeprav se izpiše slovenska telefonska številka, je klicatelj nekje v tujini, pravi lastnik številke pa sploh ne ve, da jo uporablja še kdo drug. Prevare ne moremo preprečiti, lahko pa se obvarujemo pred škodo, ki bi lahko nastala ob naivnem razkrivanju osebnih podatkov.

Modra škatlica, ki jo je razvil Steve Wozniak za frikanje telefonskih central. Slika: Maksym Kozlenko / CC BY-SA 4.0.

Še izpred obdobja univerzalne razširjenosti pametnih telefonov in odprave gostovanja v EU trdovratno vztraja nekaj mitov, ki v resnici niso držali niti tedaj, kaj šele zdaj. Eden izmed globoko zakoreninjenih je strah pred nenavadnimi, običajno tujimi telefonskimi številkami, na katere se veliko ljudi sploh ne upa oglasiti. Za njimi se resda lahko skrivajo prevare, a le, če jih pokličemo nazaj in pristanemo na kakšni tuji komercialni številki. Samo z odgovorom ne moremo izgubiti ničesar, še zlasti ne, če smo v domačem omrežju.

Na drugi strani spektra je zanesljivost klicne identifikacije. Mobilni telefoni že od prvih modelov izpisujejo številko kličočega, ki ji implicitno zaupamo. Malokdo bi pomislil, da je mogoče s sorazmerno poceni opremo ta podatek spremeniti in se pretvarjati, da kličemo z neke druge številke. Čeprav tak opis prikliče zlovešče tone, to sploh ni nujno problematično, nezakonito ali kako drugače nezaželeno početje. Primer legitimne uporabe so storitve VoIP ali pa klicni centri, kjer se seveda izpiše številka centrale in ne posameznega operaterja. A isti pristop zlorabljajo tudi kriminalci.

Pred časom je to iz prve roke spoznal tudi naš urednik, ko je nekega septembrskega popoldneva prejel deset klicev z naključnih slovenskih številk. Vsi so trdili, da vračajo klic. Mogočih razlag je več: morda je naš urednik razcepljena osebnost ali pozabljivec, ki je pozabil, koga vse je klical, a po drugi strani nikoli ne pozabi, katere članke mu avtorji dolgujejo. Morda je njegov pametni telefon dobil kakšno virusno nesnago, ki na skrivaj kliče ali pošilja esemese naokoli. V tem prispevku pa si bomo ogledali tretjo možnost: morda je klical nekdo drug, a je kot klicno identifikacijo nastavil naključno slovensko številko, ki je ustrezala urednikovi telefonski številki. To ni teorija zarote, temveč tehnično povsem izvedljiva manipulacija.

Obramba?

In kaj lahko storimo, če začnemo dobivati neželene klice s slovenskih telefonskih številk, na katerih se javi Indijec in nam poskuša prodati nekakšne kriptovalute? Nič.

Moderni pametni telefoni sicer omogočajo, da lahko klicočo številko blokiramo, toda s tem smo v resnici blokirali (tudi) čisto legalnega in nič hudega slutečega slovenskega uporabnika mobilne telefonije. Hkrati bo blokada klicočega Indijca le spodbudila, da bo naslednjič poklical iz druge »slovenske« številke …

Standardi in protokoli, ki krmilijo moderne telefonske povezave, imajo svoje korenine v nekih zelo drugačnih časih. Zasnovani so bili v preteklosti, ko zavedanje o pomenu informacijske varnosti še ni bilo na tako visoki ravni kot danes, je povedal strokovnjak za informacijsko varnost Matej Kovačič. Prva telefonska omrežja so bila zaprt, zaupanja vreden sistem, v katerem so sodelovali državni ponudniki telekomunikacijskih storitev in državne agencije, ki so izvajale nadzor. Šele pozneje se je začela era privatizacije, ko so se rojevala zasebna telekomunikacijska podjetja in ko so se državna tudi prodajala. Operaterjev je danes cel kup, vsi pa imajo dostop do enotnega sistema omrežij. Ker morajo omogočati tudi klice v druge države, so sistemi povezani, zloraba v eni državi pa se hitro prelije tudi čez mejo.

Pri pretvarjanju, da kliče nekdo drug, v resnici niti ne gre za zlorabo kakšnih ranljivosti, kakor si predstavljamo rabo nedokumentiranih lukenj in hroščev, skratka hekanje, temveč bolj za izkoriščanje pomanjkljivosti. Ker se je sistem telefonije ves čas nadgrajeval, nikoli pa se ni vzpostavil povsem od začetka, so se posamezne neoptimalne in danes nevarne rešitve dedovale iz generacije v generacijo. Zaradi zagotavljanja združljivosti imajo tudi sodobna omrežja (4G in 5G) nekatere varnostne pomanjkljivosti iz starih časov, je pojasnil Kovačič.

Kratka zgodovina

Prvi so se s telefonskimi sistemi igrali frikerji (phreakers), ki so se v 70. letih pojavili v ZDA. To so bili tehnično podkovani navdušenci nad telekomunikacijskimi sistemi, ki so z različnimi toni oziroma frekvencami manipulirali telefonske sisteme. Tedanji analogni sistemi so krmilne signale prenašali v istem pasu kakor zvočni promet (in-band signalling), zato so frikerji lahko medkrajevno ali mednarodno klicali brezplačno in podobno. Med najbolj znanimi frikerji je bil tudi Steve Wozniak, kasnejši soustanovitelj Appla, ki je izdelal tudi eno najbolj znanih orodij za frikanje – modro škatlico (blue box) za ustvarjanje signalnih tonov. Frikanje je zamrlo, ko so se konec 70. let analogni sistemi nadgradili na SS7 (Signalling System 7). Ta je med drugim pospravil krmilne signale v drug pas (out-of-band signalling), ki strankam ni bil dostopen.

Poleg Steva Wozniaka med legende frikanja sodijo še Josef Carl Engressia, John Draper, Dennis Teresi, William Acker. Za očeta frikanja velja prav Engressia, ki je imel popoln posluh in je v telefon zažvižgal E7 (2637,02 Hz), kar je prekinilo povezavo, a je pustilo odprto linijo. Če so najprej klicali brezplačno številko, so lahko frikerji na tak način nato brezplačno poklicali tudi medkrajevno.

Drugo pomlad je praksa doživela v 90. letih s pojavom internetne tehnologije. Iz tistega časa je tudi skupina Phone Losers of Slovenia, ki je med letoma 1999 in 2004 na svoji spletni strani objavljala svoje dosežke, znane ranljivosti in različne koristne informacije. Frikanje tistega časa bi pravilneje opisali kot hekanje, saj je že šlo za izkoriščanje ranljivosti v digitalnih sistemih oziroma računalnikih.

Klicna identifikacija

Preselimo se v sedanjost, ki jo obvladujejo digitalni sistemi, mobilna telefonija in internetne povezave. Pri pošiljanju sporočil in opravljanju klicev se prejemniku kot izvorna številka izpiše podatek, ki se prenaša v polju Caller ID (CID) oziroma From. Podatek v tem polju se ustvari pri klicatelju ali na izvorni centrali in prenese do klicanega, njegov telefon pa te informacije nikoli ne preveri, temveč ji verjame in jo izpiše. Tehnologija ni nova, saj je Caller ID definiran že v standardu Q.731.3 za SS7 iz leta 1993 in se še danes uporablja.

Skupina Phone Losers of Slovenia se je s frikanjem pri nas ukvarjala na prelomu tisočletja.

V preteklosti je bilo telefonsko omrežje (PSTN) zaprto in omejeno le na zaupanja vredne upravljavce central SS7. Ker posamezniki niso imeli dostopa do central, je CID določil operater na izvorni centralni in podatek posredoval do končne centrale pri prejemniku klica. Vse to se je spremenilo, ko so se pojavili drugi operaterji in ponudniki spletne telefonije. Z njihovo uporabo lahko klicatelj nastavi poljubno vrednost polja CID.

Pošiljanje sporočil

Najlažja manipulacija je pošiljanje sporočil (sms). Starejši bralci se bodo spomnili, kako smo včasih iskali spletne strani, ki so omogočale pošiljanje esemesov. Tedaj so bila sporočila draga, paketov z neomejenimi sporočili in klici pa ni bilo. Pred 20 leti smo preizkušali Mobisux, Ptuj-on, SmartSMS, Slowwwenia in tudi bolj eksotične metode, kot so bili kratki esemesi neposredno iz ICQ ali elektronske pošte (xxx@linux.mobitel.si). Kmalu so tudi operaterji na svojih spletnih straneh omogočili te možnosti, nekateri le za lastne uporabnike, drugi za vse. Posebej popularna je bila Vega.

Prevzem identitete

Pošiljanje sporočil in opravljanje klicev z lažnim predstavljanjem ne pomenita, da ima storilec nadzor nad to telefonsko številko. Pri legalni uporabi teh možnosti (npr. podružnica podjetja kliče z identifikacijo matičnega podjetja) jo načelno ima, zato sploh sme zamenjati identifikacijo, ni pa to posledica zamenjane identifikacije. Če to nezakonito počne kdo drug, lahko naše kontakte in posredno tudi nas precej prestraši, a globlji strah je odveč. Klici in sporočila na to telefonsko številko bodo še vedno preusmerjeni dejanskemu lastniku.

V povsem drugo kategorijo pa sodijo ranljivosti v mobilnih protokolih, kakršen je bil A5/1, ki se je v prvem desetletju uporabljal v tehnologiji GSM. Z izrabo ranljivosti v A5/1 je bilo mogoče prevzeti identiteto mobilnega uporabnika (podobno kot kloniranje kartice SIM), če smo bili dovolj blizu, da smo prestregli komunikacijo in z računalniško kriptoanalizo razbili ter ukradli šifrirni ključ. Potrebna oprema ni draga ali težko dosegljiva, a so operaterji že pred leti nadgradili bazne postaje in prešli na povsem novi protokol A5/3.

Napadi, ki vključujejo prevzem identitete, lociranje mobilnega telefona, pridobitev številke IMSI, preusmerjanje in prestrezanje esemesov, prestrezanje govornega prometa in podobno, niso neposredno povezani s ponarejanjem klicne identifikacije. Ti zahtevajo dražjo opremo, več znanja in dejansko izrabljajo varnostne ranljivosti v implementaciji telekomunikacijskih sistemov, ne pa pomanjkljive zasnove. Nekatere izmed teh napadom odvrnemo lažje, denimo z uporabo požarnega zidu SS7, druge precej težje.

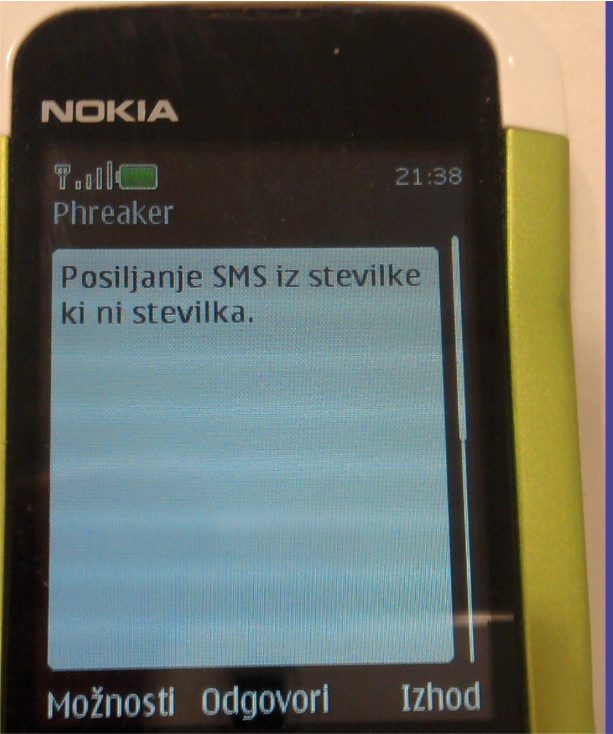

V sedanjosti gverilskih načinov pošiljanja esemesov praktično ni več. Po drugi strani pa ne manjka spletnih storitev, prek katerih lahko proti plačilu pošiljamo esemese. Največje ponujajo tudi API, s katerimi lahko to avtomatiziramo. Če uporabljamo storitev operaterja, uporablja ta svojo infrastrukturo, sicer pa gre za medoperaterski dostop. Kaj lahko navedemo v polju FROM, je omejeno le s pravili ponudnika storitve. Nekateri zahtevajo, da dokažemo lastništvo uporabljene številke (nanjo nam pošljejo kodo), drugi ne. Tehničnih omejitev, da ne bi navedli poljubne številke ali celo besedila, ni. To se često dogaja, saj dvostopenjska avtentikacija (2FA) različnih storitev pogosto uporablja esemese, ki ne prispejo z nobene številke. Nanje seveda tudi ni mogoče odgovoriti.

Pot klica od klicatelja do klicanega.

Na internetu najdemo poleg strani, ki omogočajo pošiljanje esemesov s ponarejenih številk, tudi aplikacije za pametne telefone z isto funkcionalnostjo. Te aplikacije običajno ne domujejo v uradnih tržnicah za aplikacije (Google Play Store, Apple App Store), temveč jih najdemo v temnejših kotičkih interneta in jih moramo naložiti sami (sideloading). Pogosto vsebujejo zlonamerno programsko opremo, zato Kovačič njihovo uporabo odsvetuje.

Klicanje

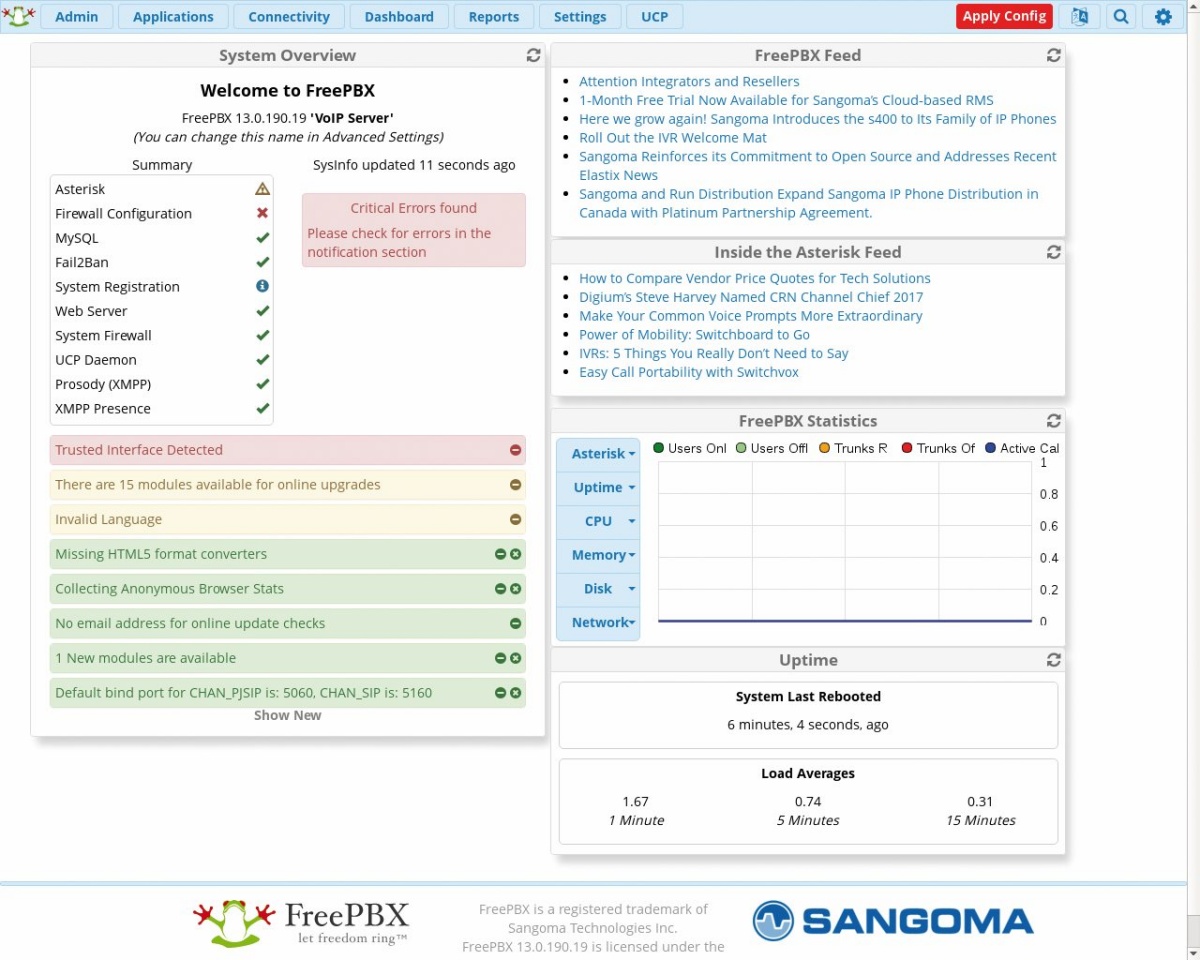

Sorodno početje je zloraba klicne identifikacije pri klicanju. Za to potrebujemo dostop do interneta, povezavo do telefonskega omrežja (SS7 ali SIP), telefon in telefonsko centralo. To je precej manj zapleteno, kot se sliši, saj je telefonska centrala lahko programska. To omogoča tudi brezplačna programska oprema Asterisk, ki jo lahko poženemo kar na domačem računalniku. Najtežji del je pridobiti dostop do telefonskega omrežja, ki mora biti bodisi medoperaterski bodisi dostop do operaterja, ki dovoljuje ponarejanje CID. Uradno tega v Sloveniji ni mogoče dobiti. Precej drugače je v tujini, zlasti v manj urejenih državah, ali na črnem trgu. Četudi so ponekod SS7 že zamenjali novejši protokoli, denimo GTP (GPRS Tunnelling Protocol) in Diameter, imajo tudi ti ranljivosti. Še vedno morajo biti namreč združljivi s starejšimi protokoli, ki so še v uporabi.

Ali bomo lahko klicali s poljubne identifikacije (CID), je odvisno le od omejitev, ki jih postavlja naš ponudnik dostopa do telefonskega omrežja. Etablirani ponudniki spletne telefonije bodo preverili, ali imamo dostop do telefonske številke, ki jo želimo navesti kot CID. Skype in podobni sodijo v to kategorijo. Precej drugače pa je, če dostop kupimo na črnem trgu in si postavimo lastno telefonsko centralo. Tedaj lahko napišemo karkoli.

Rešitve ni

Pred ponarejanjem svoje klicne identifikacije se ne moremo zaščititi, ker naša mobilna identiteta ali naš telefon v celotnem postopku sploh ne sodelujeta. Strašen problem to ni, ker bodo povratni klici na sporočila na to številko dostavljeni pravemu lastniku. Gre namreč za zlorabe klicne identifikacije in ne za zlorabe naročniške identitete. Zagotovo pa lahko zlorabe povzročijo nevšečnosti, če bi nekdo v našem imenu pošiljal neprimerna sporočila. S klici je nekoliko težje, a moderna tehnologija omogoča tudi zvočne manipulacije, čeprav to sega res že v kategorijo malo verjetnih potegavščin ali napadov.

Kaj pravijo operaterji

Iz Telekoma Slovenije so nam povedali, da so v zadnjih letih zaznali primere ponarejanja klicne identifikacije in da je to v zadnjem času ena najpogostejših zlorab. Dodajajo, da uporabnik zelo težko preveri identiteto kličoče številke, tudi operaterji pa lahko to z gotovostjo počnejo le za lastne številke. Potrdili so naše navedbe, da do pretvarjanja najlažje pride v mednarodni verigi posredovanja klicev, in sicer na omrežnih elementih (to so centrale). To se dogaja tako s tehnologijo SS7 kakor SIP.

Storitev spremembe klicne identifikacije ponujajo tudi sami, kadar je to legalno. Pri sporočilih je to največkrat izpis besedilnega imena namesto številke, pri klicih pa izpis splošne številke klicnega centra in ne številke posameznega svetovalca. Ključno je, da so ti podatki še vedno resnični, da je ob povratni interakciji (klic, sporočilo) pošiljatelj na navedeni številki dosegljiv, da ima dovoljenje za uporabo druge identifikacije in soglasje operaterja.

Tudi pri A1 Slovenija so povedali, da je ponarejanje identitete klicatelja čedalje pogostejši način prevare, kjer je glavni motiv prikritje identitete, da bi pri prejemniku vzbudili večje zanimanje ali občutek verodostojnosti. Taki primeri se dogajajo dnevno, večinoma pa izvirajo iz tujine in se predstavljajo kot lokalne številke, ker se tedaj klicani z večjo verjetnostjo oglasijo.

Potrdili so, da uporabnik istovetnosti kličoče številke ne more preveriti, ker storilci običajno poleg polja From zamenjajo tudi P-Asserted Identity (pri uporabi SIP) ali Calling Party Number (pri ISUP). Uporabnikom svetujejo, da v takih primerih klic prekinejo in operaterja obvestijo o dogodku.

Prav tako se ne moremo zaščiti pred klici, ki jih dobimo s ponarejeno klicno identifikacijo. Glavni motiv za tovrstno početje je bodisi zakrivanje sledi bodisi izvajanje prevar. Uporabniki se na slovenske številke pogosteje oglasijo kot na tuje. Storilci jih zato uporabijo, da uporabnika pritegnejo, nato pa mu pod lažno identiteto poskusijo kaj prodati oziroma izvedeti kaj od njega (npr. številke PIN, davčne številke, druge osebne podatke). Običajno nas ponudniki različnih storitev ne bodo nikoli klicali, da bi nas spraševali po osebnih podatkih, temveč nas bodo obvestili, naj se oglasimo pri njih in to uredimo: v živo, prek aplikacije ali s klicem.

FreePBX je distribucija Linuxa, ki vsebuje potrebno programsko opremo za postavitev in uporabo programske centrale.

Če želimo biti prepričani, da komuniciramo z resničnim lastnikom neke telefonske številke – oziroma vsaj z nekom, ki ima dostop do telefona ali kartice SIM, ki jo uporablja –, moramo uporabiti namenske aplikacije, ki omogočajo avtentikacijo uporabnikov in šifriranje klicev ter sporočil. Tak primer je aplikacija Signal, ki obenem preprečuje tudi prisluškovanje, ker je vsa komunikacija med udeleženci (end-to-end) šifrirana. Polju CID pri klicih in esemesih namreč ne moremo zaupati.

Zlasti na sodišču pa je lahko zelo pomembno, kdo in kdaj je koga klical. V takem primeru so podatki na telefonu sicer dobrodošel podatek, ne bodo pa odločilen. Ker je s programsko opremo moč spreminjati zapise na lastnem telefonu, tudi podatek o datumu in času klica ali sporočila, tak podatek vedno poskusijo potrditi še z dnevniškimi datotekami operaterja. Tam v primeru ponarejene identifikacije odhodni klic ali sporočilo z zlorabljene številke ne bi bil zabeležen.

Pošiljanje esemesov s številk, ki sploh niso številke, je povsem zakonito in pogosto pri 2FA.