Dvostopenjska prijava pri nas - Dva koraka za večjo varnost

Google je lani začel izdatno promovirati in vklapljati dvostopenjski prijavni/avtentikacijski mehanizem, s katerim lahko uporabniki njihovih storitev dodatno zavarujejo in omejijo dostop do svojih uporabniških računov. »Dvostopenjski avtentikacijski mehanizem prispeva k 50-odstotnemu zmanjšanju »ugrabitev« uporabniških računov,« so odločitev pojasnili ob začetku kampanje, ki so jo začeli na mednarodni dan spletne varnosti.

Da bi razumeli koristnost dvostopenjskega avtentikacijskega mehanizma, moramo najprej vedeti, zakaj so gesla najšibkejši člen informacijske družbe. V 60. letih 20. stoletja oziroma »prazgodovini« informacijske družbe so strokovnjaki poskušali rešiti problem deljenega dostopa do računalniških sistemov.

Raziskovalci na univerzah, ki so za svoje raziskave potrebovali dostop do računalnikov, so namreč dobili omejeno število »računalniških ur« na mesec, to pa je pomenilo, da je bilo treba porabo računalniških virov spremljati in omejevati.

Kateri ključ je pravi?

Preden izberete strojni ključ za večfaktorsko potrjevanje dostopa, premislite, kako ga boste uporabljali. Nekateri so boljši za uporabo na namiznih računalnikih, drugi so zasnovani za kombinirano rabo na pametnih telefonih in računalnikih, obstajajo pa tudi za naprave iz družine Apple.

Gesla in uporabniška imena so bila tako na začetku namenjena zaprtim sistemom, kjer je bila možnost zlorab izredno majhna, zadeve pa so se zapletle, ko je razvoj informacijske družbe eksplodiral s storitvami in z napravami, gesla so kar naenkrat postala mehanizem v izredno odprtem in široko razvejanemu sistemu.

Uporabnik se je tako soočil z dvojno težavo – dobre varnostne prakse so od njega zahtevale dolga in zapletena gesla, hkrati se je zelo povečala njihova količina. Če samo pomislimo na število storitev in naprav, ki od nas zahtevajo uporabniško ime in geslo, ter hkrati spremljamo trend razvoja storitev na področju interneta stvari, lahko hitro ugotovimo, v čem je problem.

Ena od večjih težav na področju geselske varnosti so slaba gesla, ki si jih izmišljujemo uporabnik. Človeški možgani si namreč za pomnjenje gesel pomagajo z različnimi načini poenostavljenega razmišljanja, ki v svetu kibernetske varnosti bolj škoduje kot pomaga. Drugi izziv na tem področju je količina gesel, saj si moramo v povprečju zapomniti do 80 gesel za različne storitve, kar ima za posledico še eno slabo rešitev – uporabo identičnega gesla za več različnih storitev.

Hkrati se je v času od začetka izuma gesel do danes z njihovo razširjeno uporabo povečalo tudi število njihovih zlorab. Kibernetski napadi, ribarjenje, razbijanje in ugibanje gesel – vse to danes ogroža uporabniške račune in kliče po spremembi uporabniških navad.

Kaj je dvostopenjski avtentikacijski mehanizem?

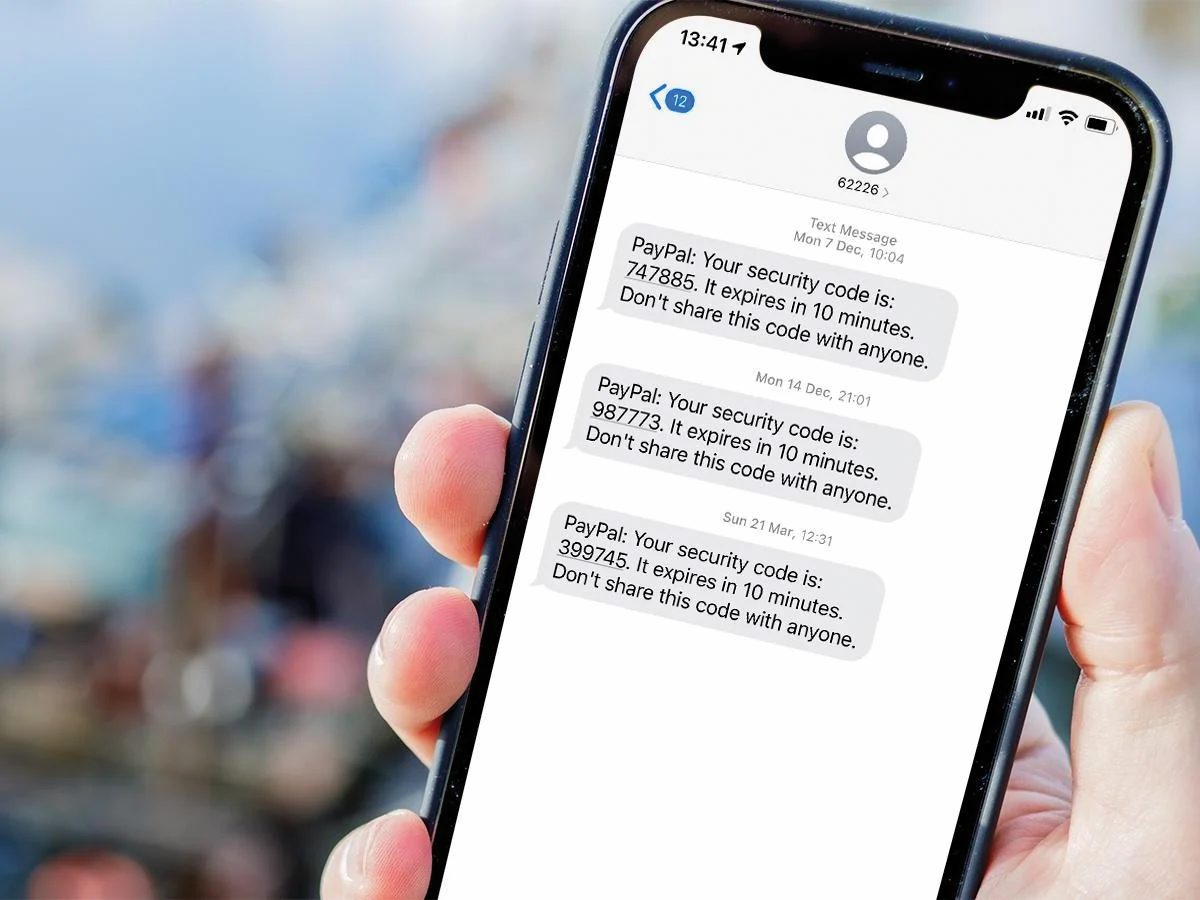

Gre za varnostno rešitev, ki uporabniški račun zavaruje z dodatnim enkratnim geslom. Uporabnik to geslo običajno generira prek posebne aplikacije ali SMS-sporočila oziroma za drugi korak potrebuje poseben USB-ključ, ki potrdi njegovo identiteto.

»Vsaka metoda ima tako svoje prednosti kot slabosti,« pojasnjuje Tadej Hren iz Nacionalnega odzivnega centra za kibernetsko varnost (SI-CERT). »SMS je najbolj univerzalen in enostaven za uporabo, po drugi strani pa je najbolj podvržen morebitnim napadom. Strojni ključ je praktično nemogoče zlorabiti, je pa za marsikoga neroden za uporabo in se ga lahko izgubi. Mobilna aplikacija je po uporabnosti in varnosti nekje vmes,« ocenjuje tri mogoče izvedbe te varnostne rešitve.

Katera aplikacija je najboljša?

Če se boste odločili za večfaktorsko potrjevanje dostopa prek aplikacije, jih je na voljo kar nekaj. Čeprav je najbolj poznana rešitev, ki jo ponuja Google, je najbolj uporabna aplikacija Authy, lahko pa strojno rešitev Yubikey kombinirate z aplikacijo istega proizvajalca.

A čeprav so med posameznimi izvedbami te varnostne rešitve precejšne razlike, ki vplivajo na uporabniško izkušnjo, Hren poudarja, da je uporaba skorajda obvezna. »V vsakem primeru pa je uporaba kakršnegakoli dodatnega faktorja veliko boljša kot nič. Uporabniki pa se morajo zavedati tudi morebitnih slabosti in se nanje vnaprej pripraviti,« opozarja.

Sistem se je začel razvijati v začetkih novega tisočletja, ko je Bill Gates napovedal »smrt gesel«, saj naj bi zaradi vedno večjega števila kibernetskih nevarnosti uporabniška gesla ponujala preslabo zaščito uporabniških računov in podatkov, hkrati pa so bili zaradi vedno večjega števila prefinjenih kibernetskih napadov uporabniški podatki in računi že takrat pod vedno večjim pritiskom nepridipravov.

Stanje na področju zlorab se 20 let kasneje ni popravilo, je pa dvostopenjski avtentikacijski mehanizem postal eden ključnih mehanizmov za varovanje uporabniških računov, prek različnih implementacij pa je postal celo prijazen za uporabo, kar je pri varnostnih mehanizmih prej izjema kot pravilo.

Prvi večstopenjski avtentikacijski mehanizmi so namreč od uporabnika zahtevali strokovno znanje, posebno strojno opremo oziroma nekompatibilne rešitve, ki so onemogočale široko uporabo. Na tem področju so veliko delo opravile prav digitalne multinacionalke (Google, Apple, Amazon ...), ki so ob pomoči uporabnikom prijaznih rešitev za dvostopenjsko avtentikacijo poskrbele, da se je ta rešitev »prijela« ne samo pri poslovnih uporabnikih, temveč tudi pri navadnih.

Zakaj dvostopenjski avtentikacijski mehanizem?

Glavni problem, ki ga na varnostnem področju rešujemo z dvostopenjskim avtentikacijskim mehanizmom, so slaba gesla in njihova kraja. Slaba gesla, ki jih lahko nepridipravi hitro uganejo, pestijo veliko uporabnikov tudi zaradi dejstva, da ima povprečen uporabnik v današnjem digitalnem okolju preprosto preveč uporabniških računov, ki bi jih moral zavarovati z dobrimi gesli. Z dvostopenjsko zavarovanim računom zlorab sicer ne onemogočimo v celoti, odpravimo pa možnost zlorabe zaradi kraje gesla, kar je eden od pogostejših napadov.

»Z uporabo večfaktorske avtentikacije se izredno poveča varnost računa neke storitve, saj napadalci ne morejo vdreti v račun, tudi če na neki način ukradejo geslo za dostop, npr. prek okužbe računalnika ali phishing napada,« poudarja Tadej Hren, ki ocenjuje, da je potreba po takem načinu zavarovanja dostopa široka. »Zavarovati bi bilo smiselno predvsem storitve, prek katerih lahko pride do neke vrste zlorabe podatkov. Večinoma gre za elektronsko pošto, mobilno in spletno bančništvo, račune na kripto borzah, račune za oblačne storitve, račune na družbenih omrežjih in tudi oddaljeni dostop do službenega omrežja,« našteva.

Pri tem je pomembno, da se zavedamo sprememb pri načinu prijave v uporabniške račune in da na primerno mesto shranimo gesla za preklic potrjevalnega mehanizma. »Tipičen primer je izguba avtentikatorja na mobilnem telefonu zaradi kraje/izgube naprave ali morda nenamernega izbrisa aplikacije,« pojasnjuje Hren in dodaja, da se lahko zgodi, »da bomo imeli velike težave pri avtentikaciji. Mnogi ponudniki v postopku nastavitve večfaktorske avtentikacije uporabniku prikažejo unikatno kodo, ki se jo lahko uporabi pri identifikaciji ob izgubi avtentikatorja. To kodo si je zelo dobro nekam zapisati in shraniti na varno mesto.«

Kako dvostopenjski avtentikacijski mehanizem deluje?

Osnovni princip dvostopenjske avtentikacije temelji na znanju in lastnini oziroma biologiji. Znanje predstavljajo klasična gesla, ki si jih izmislimo in (običajno) zapomnimo. Lastnino predstavljajo strojni ključi za dvostopenjsko avtentikacijo, generatorji kod za dvostopenjsko avtentikacijo oziroma fizične kartice za dostop. Biologija pokriva naše biološke značilnosti, kot so poteze obraza, prstni odtis oziroma druge značilnosti telesa.

Najosnovnejši sistem dvostopenjske avtentikacije, ki ga poznamo iz svojega življenja, so kreditne kartice in PIN-številke. Za uspešen dvig denarja na bankomatu moramo v napravo vstaviti fizično kartico in nato še odtipkati pravilno PIN-številko. Na podoben način deluje dvostopenjska avtentikacija v informacijski družbi, kjer geslo za dostop kombiniramo še z enkratno kodo, ki jo dobimo v ločeni aplikaciji, po elektronski pošti, v SMS-sporočilu. S takim načinom prijave onemogočamo nepridipravom, da bi do naših uporabniških računov oziroma podatkov dostopali s preprostim poznavanjem našega gesla.

Kako vklopiti večfaktorsko avtentikacijo?

Najprej se moramo odločiti za enega izmed prej naštetih načinov za večfaktorsko avtentikacijo, ki bi ga radi uporabili za zavarovanje svojih spletnih računov. Velika večina globalnih spletnih sistemov (Amazon, družabna omrežja, Google, Apple ...) namreč uporabniku dopušča uporabo različnih sistemov. Trenutno najbolj razširjeni je z aplikacijo za večfaktorsko avtentikacijo.

Ob vklopu avtentikacije nam bo sistem ponudil varnostne kode, ki jih bomo uporabili v primeru, da izgubimo dostop do sistema za večfaktorsko avtentikacijo (telefon oziroma strojni ključ). Zelo pomembno je, da varnostne kode shranimo na varno mesto, saj bomo ob izgubi sistema za večfaktorsko avtentikacijo izgubili dostop do uporabniškega računa.

Ob uspešnem vklopu večfaktorske avtentikacije je priporočljivo izvesti še preklic vseh prijav v storitev, za katero vklapljamo avtentikacijo. To je še posebej pomembno pri prijavah v družabna omrežja oziroma računov spletne elektronske pošte, do katere ponavadi dostopamo prek več naprav. Nobenega smisla nima vklop večfaktorske avtentikacije, če smo hkrati v račun še vedno prijavljeni z geslom na posamezni napravi.

Ko imamo enkrat večfaktorsko avtentikacijo vklopljeno, je čas za vajo novih uporabniških navad. Čeprav se nam bo zdela prijava v račune naprej neskončno dolga, saj bomo morali poleg vpisovanja gesla poskrbeti še za vpis enkratne kode oziroma v računalnik vtakniti ključ za večfaktorsko avtentikacijo, bomo na srednji in dolgi rok z razvijanjem nove navade poskrbeli za boljšo varnost in hkrati skrajšali čas prijave.

Večfaktorska avtentikacija v Sloveniji

Zanimivo je stanje na slovenskem digitalnem trgu, kjer se večfaktorska avtentikacija le počasi uveljavlja kot varnostni standard. Medtem ko uporabniki vedno več osebnih in finančnih podatkov puščamo v e-trgovinah in drugih vmesnikih, se te le počasi odločajo za uvedbo večfaktorske avtentikacije.

Vzroki za to so različni. Najprej je tukaj želja po čim večjem številu uporabnikov, ki bi jih lahko uporaba večfaktorske avtentikacije odvrnila od uporabe ali še huje – preusmerila h konkurenci. Drugi potencialni vzrok za neuvedbo je višina stroškov, povezana z implementacijo. To je še posebej problematično pri velikih poslovnih sistemih z velikim številom uporabnikov. In končno – eden najpogostejših vzrokov za neimplementacijo je neznanje lastnikov informacijskih sistemov, ki preprosto ne vidijo koristi od implementacije.

Najprej smo preverili »telekome«, ki poleg podatkov o naročninah na telekomunikacijske storitve ponujajo tudi druge storitve, ki so dosegljive prek spletnih vmesnikov in zato ranljive za krajo podatkov oziroma povzročanje finančne škode.

Pri Hofer Telekomu (HoT) uporabniki dostopajo do svojega uporabniškega računa prek enkratnega SMS-gesla (ki je poslano na mobilno številko, s katero se uporabnik vpisuje) ali z vpisom PUK-kode. »Za uvedbo dvojnega preverjanja pristnosti se nismo odločili, ker bi s tem uporabniku onemogočili dostop do uporabniškega računa v primeru težav s SIM-kartico ali v primeru izgube mobilne naprave,« so pojasnili.

Pri A1 sporočajo: »Dodatno varnostno preverjanje uporabljamo za dostop do večine sistemov, ki zahtevajo vpis. V kratkem bomo tak način zaščite uvedli še za dostopanje do ostalih storitev, pri katerih je za uporabo potreben vpis uporabniških podatkov.«

Telemach načrtuje razširitev uporabe tega varnostnega mehanizma. »Dvojno preverjanje pristnosti 2FA uporabljamo za določen segment uporabnikov oziroma za določene uporabniške račune. Ker drugi faktor pri overjanju pristnosti zagotavlja dodatno zaščito pred vdori, načrtujemo uvedbo 2FA tudi za ostale segmente uporabnikov,« so sporočili.

Telekom Slovenije in T-2 o široki uvedbi šele razmišljata. »Letos načrtujemo prenovo celotnega sistema upravljanja identitet uporabnikov ter portalov za upravljanje naših storitev,« so sporočili iz T-2, medtem ko je pri Telekom Slovenije dvofaktorsko avtentikacija že vpeljana za spletni dostop do siol.net e-pošte iz tujine. »Pri uporabniških portalih pa smo v fazi njihove popolne prenove, v sklopu katere bomo uvedli tudi dodatni varnostni mehanizem za prijavo – dvofaktorsko avtentikacijo,« so sporočili.

Spletne trgovine so drugi sektor velikih spletnih storitev, kjer je uporaba porastla predvsem med pandemijo koronavirusa. Iz Mimovrste so pojasnili: »Večfaktorskih avtentikacij, med katere spada tudi dvojno preverjanje pristnosti (2FA), še nismo uvedli, saj smo se pri Mimovrste osredotočili na implementacijo drugih vrst ustrezne zaščite svojih strank, ki so za marsikoga bolj prikladne, hkrati pa ščitijo tudi tiste stranke, ki iz različnih vzrokov ne želijo uporabljati večfaktorske avtentikacije.«

Iz spletnih trgovin EnaA, Mercator in Spar na naše vprašanje niso odgovorili.

Večfaktorska avtentikacija ni srebrna krogla

Čeprav so uporabniški računi in podatki, zavarovani z večfaktorsko avtentikacijo, bolj varni kot tisti brez, se na tak način varovanja pripravljajo tudi digitalni kriminalci in prilagajajo svoje načine napadanja varnostnih mehanizmov.

Najranljivejši od vseh možnosti je prav večfaktorski sistem avtentikacije prek SMS-sporočila, ki je hkrati tudi najbolj razširjen. Januarja letos je španska policija razbila skupino kriminalcev, ki so skopirali SIM-kartice posameznih uporabnikov in se nato z njimi prijavili v spletne banke ter na tak način odtujili večje količine denarja. Poleg tega so uporabniki izgubili še svojo mobilno številko, saj s »klonirano« SIM-kartico original preneha delovati.

Geselske shrambe

Ko se boste odločali za večfaktorsko potrjevanje dostopa, premislite še o geselskih shrambah in dodatno izboljšajte varovanje dostopov do storitev in naprav. Poleg 1password in LastPass so med boljšimi rešitvami tukaj še Keeper Password Manager, Zoho in Dashlane.

Na podoben način so se nepridipravi nedavno lotili lastnikov računov za kriptovalute, kjer so uporabnike kriptomenjalnic ob pomoči programske kode klicali po telefonu in z »uradno zvenečim« glasom zahtevali dostop do njihovega računa, saj naj bi se na njem dogajale nepravilnosti. Uporabniki so jim predali geslo in enkratno kodo ter izgubili vsa sredstva, ki so jih imeli na tem računu.

Če se bomo uporabe večfaktorske avtentikacije lotevali na novo, strokovnjaki odsvetujejo uporabo SMS-sporočil, če je to seveda mogoče. Poleg že prej omenjenega kopiranja SIM-kartice so še ranljivosti sistema za mobilno komunikacijo SS7, ki nepridipravom omogočajo množično vohunjenje za mobilnimi komunikacijami, pa zlonamerna koda, ki bere kratka SMS-sporočila ... Ker gre za enega najstarejših načinov večfaktorske avtentikacije, je razumljivo, da je načinov napada na to storitev res veliko.

Nedavno je v javnost pricurljala tudi novica o zlorabah storitve za večfaktorsko avtentikacijo, ki jo je uporabljala priljubljena storitev Twitter. Izkazalo se je namreč, da je ponudnik storitve večfaktorske avtentikacije prek SMS-sporočil dostop do uporabniških podatkov in telefonskih številk brez vedenja Twitterja prodajal tujim vladam, podjetjem in neznanim strankam.

Malo bolj varni so generatorji enkratnih kod za dostop prek aplikacij, ki jih ponavadi napadalci zaobidejo z zlonamerno kodo, naloženo na računalnik žrtve. Uporabnik mora sicer nepazljivo klikniti na zagonsko datoteko za zlonamerno kodo, a ko je enkrat ta naložena na računalnik, lahko napadalec uporabnika preusmeri na lažno spletišče, kamor uporabnik vpiše kodo iz aplikacije za večfaktorsko avtentikacijo.

Na področju generatorju enkratnih kod se kot ena od mogočih smeri napada na uporabniške podatke vedno bolj uveljavlja tudi uporaba lažnih generatorjev enkratnih kod za dostop, ki na napravi nato beleži vse poslane podatke in tako pride do uporabniških gesel in drugih vsebin. Rešitev je enostavna –aplikacije vedno nalagajte iz uradnih virov.

Najzahtevnejši je napad na strojni ključ za večfaktorsko avtentikacijo, saj zahteva fizičen dostop do strojnega ključa, ki ga nepridiprav nato skopira in tako dobi podatke za avtentikacijo. Tak napad je izredno zahteven, saj poleg fizičnega dostopa do ključa postopek kopiranja traja več ur.

Še ena od najočitnejših slabosti večfaktorske avtentikacije je že omenjena izguba dostopa do aplikacije oziroma izguba strojnega ključa za večfaktorsko avtentikacijo. Strokovnjaki svetujejo, da na varnem mestu hranimo kode za ponastavitev dostopa oziroma da poskrbimo za kombinacijo aplikacije ter vsaj dveh strojnih ključev za dostop, do katerih je vsaj eden na res varnem mestu.

Bodo gesla izumrla?

Zaradi vseh ranljivosti, ki spremljajo informacijske sisteme, zaščitene samo z gesli, strokovnjaki že dalj časa napovedujejo smrt temu varnostnemu mehanizmu. Poleg večfaktorske avtentikacije se kot ena od možnosti ponuja biometrična zaščita računov (prstni odtisi, obrazno prepoznavanje) oziroma potrjevanje prijave z drugo napravo. In navkljub inovativnemu potencialu industrije informacijskih tehnologij gesla dokazujejo svojo nesmrtnost, ki za zdaj kljubuje vsem inovacijam na tem področju.

Čeprav se zadnje čase po vsem svetu vedno bolj razvija biometrični način varovanja dostopa do računov in naprav, strokovnjaki opozarjajo na število nevarnosti, ki so povezane s takim načinom varovanja podatkov. Prva in najočitnejša pomanjkljivost je relativna novost takega varovanja dostopa, kar seboj prinese določene pomanjkljivosti in še neodpravljene ranljivosti. Druga težava z biometrijo je povezana z absolutnostjo biometričnih podatkov – če vam nepridipravi »ukradejo« obraz, boste tako »geslo« izredno težko ponastavili. Tretja je še bolj problematična – biometrične podatke po vsem svetu vedno bolj uporabljajo tudi za sisteme vsesplošnega nadzora in uporaba identičnih podatkov za varovanje storitev lahko vodi v normalizacijo uporabe, ne glede na namen.

Odgovornost leži tako na strani uporabnikov, ki se nočejo odpovedati enostavni uporabi storitev in zato žrtvujejo varnost, kot tudi na strani ponudnikov storitev, ki so prepuščeni tržni logiki ponudbe in povpraševanja. Če k temu prištejemo še relativno enostavnost implementacije gesel in dejstvo, da mehanizma ni mogoče patentirati, kar še dodatno pripomore k njihovi široki uporabi, je odgovor na dlani – napovedi smrti gesel so pretirane.

A na koncu se je vseeno treba zavedati, da je varnost proces in ne stanje. Uporabnik bo vedno faktor varnostne verige, sam pa se bo moral odločiti, kako šibak bo v primerjavi z drugimi členi. Aktualne dobre prakse na področju varovanja uporabniških računov tako priporočajo večfaktorsko potrjevanje dostopa in uporabo programov za hrambo gesel, ki rešujejo več najočitnejših problemov tega področja – programi ponujajo generiranje kompleksnih gesel in hkrati rešujejo problem pomnjenja ter razlikovanja gesel pri posameznih storitvah, medtem ko večfaktorsko potrjevanje dostopa dodatno varuje pred morebitnimi zlorabami in hkrati za zdaj še vedno ponuja dovolj dober kompromis med uporabnostjo in varnostjo, da se ga je vsekakor vredno poslužiti v karseda širokem obsegu.