Sodobno, sodobnejše, posodobljeno

Računalniški znalci, ki vam ob namestitvi (piratske) kopije operacijskega sistema povedo, da nikakor ne smete nameščati popravkov "winsov", kajpada zato, da bi lahko v piratiziranem okolju še naprej delali, so čisto navadni šarlatani. Če pa vam to zatrdijo "znalci", kljub temu da imate kupljeno različico sistema ali pa so to vaši sistemski upravitelji v podjetju, jih naslednjič povprašajte po duševnem zdravju. Pa poglejmo, zakaj ni prav in je celo škodljivo, če ne nameščamo popravkov programske opreme v računalnikih in strežnikih.

Wikipedia zna povedati, da je popravek kos programske opreme, napisan z namenom odpravljanja težav oziroma popravljanja napak v računalniških programih. Popravki zajemajo odpravljanje težav z varnostnimi ranljivostmi in odpravljanje hroščev v programski kodi. Lahko tudi izboljšajo uporabnost ali zmogljivosti programov. Čeprav so v osnovi namenjeni reševanju težav, pa lahko slabo napisani popravki hitro postanejo "pokvarki" in povzročijo dodatne nevšečnosti.

Popravki, čemu le?

Že v prispevku o spletnih nevarnostih v prejšnji številki nismo mogli dovolj poudariti pomembnosti posodobljene programske opreme v računalniku. Posodobljena protivirusna zaščita nas varuje pred vedno novimi škodljivci, ki jih srečujemo v spletu in v službenem ali domačem omrežju. Posodobljen operacijski sistem in druge aplikacije, ki so nameščene v računalnik, pa pomenijo osnovo, brez katere nam tudi posodobljen protivirusni program ne more pomagati dovolj.

Morda se boste spomnili, da je v začetku leta 2002 v naših krajih divjala prava panika, ker se je nekaj velikih namestitev Microsoftovega SQL strežnika sesulo pod težo nepričakovanih napadov. Takrat so bili zasluženo okrcani ne dovolj vestni skrbniki strežnikov, kajti izkazalo se je, da do teh težav ne bi prišlo, če bi bili v strežnikih nameščeni zadnji popravki sistema.

Kako se lahko kriminalec loti vašega omrežja, bomo pisali v prihodnji številki v članku o sicer legalnem vdiranju v računalniški sistem - z drugimi besedami, lotili se bomo penetracijskega testa. Vsa razlika med zakonitim in kriminalnim dejanjem je le v tem, da se podjetja za penetracijske teste odločijo, ker želijo preveriti, kakšna je dejanska varnost njihovega omrežja, vdor pa pač ni stvar izbire. Lahko pa se jim bolj ali manj uspešno izognemo.

Orodja in metode, s katerimi se specializirana podjetja lotevajo "pentestinga", so pravzaprav enaka kot pri nezakonitem vdiranju v računalniška omrežja. Ena izmed prvih stvari, ki jih bo vdiralec preveril, bo zagotovo tudi ta, ali lahko v omrežje pride skozi katero izmed razpok v varnosti.

V spletu dobimo tudi posebna orodja, ki hranijo zbirko takih varnostnih tveganj, kot bi se jim reklo bolj učeno. Eno bolj znanih orodij je zagotovo Metasploit. Če si v navidezno okolje namestite posebno varnostno distribucijo Linuxa, imenovano BackTrack, ki je zdaj že pri različici 3.0, bo Metasploit v njej že nameščen - poleg vseh drugih potrebnih orodij, da boste lahko preverjali varnost lastnega omrežja. Ena izmed posebnosti ogrodja Metasploit je zagotovo enostavnost, s katero lahko legalni ali nelegalni vdiralec testira posamezne sisteme za množico razpok v varnosti.

Nekaj klikov v Metasploitu in vaš računalnik se zaradi razpoke v varnosti lahko zruši pod težo "bremena" (payload), ki ga Metasploit ustvari. Največkrat to pomeni, da niste edini, ki lahko upravlja vaš računalnik.

Da vas malce prestrašimo (prepričani smo namreč, da je zdrava mera paranoje pri uporabi informacijske tehnologije nujna): nepovabljeni gost vam skozi vse te majhne in velike vrzeli potisne v računalnik črve, viruse, si v vašem sistemu in omrežju odpre račun, mu da upraviteljske pravice in tako pride do popolnega nadzora vašega računalnika. Napadalec lahko celo v živo gleda, kaj se dogaja na vašem zaslonu, prestreza vaša gesla, vam podtakne, na primer, FTP strežnik, prek katerega si nato zlobneži izmenjujejo datoteke. Vse to in še več. Najgrše pri stvari pa je, da se vam o vsem tem ne bo niti sanjalo. Živeli boste v slepilu, da ste poleg morda vaših bližnjih edini uporabnik računalnika.

In za zvrhano mero še tole. Takega vdiranja se lahko loti prav vsakdo, ki ima primerno motivacijo in nekaj iznajdljivosti. Informacije, kako uporabljati Metasploit in druga nevarna orodja, so dostopne v spletu, treba je le povezati znanje programa z nekaterimi standardnimi orodji, kot so ping, traceroute, route, nslookup, nmap, ki so pogoj za odkrivanje primernih tarč.

Gremo v akcijo

Kaj lahko torej storite, da boste vedno na tekočem s popravki? V svojem operacijskem sistemu najprej vklopite avtomatično posodabljanje in si izberite primerno uro, ko se bodo ti popravki sami nameščali. Po namestitvi bo navadno potreben ponoven zagon računalnika. Ne oklevajte in ne odlašajte predolgo. Dokler popravki niso dokončno nameščeni (kar lahko preberemo tudi: dokler računalnika ne zaženemo ponovno), bodo tudi morebitne varnostne razpoke nepokrpane. Če po nakupu računalnika niste še nikoli posodabljali sistema in imate nelegalno različico operacijskega sistema, boste po vsej verjetnosti soočeni z dejstvom, da bo tudi tu treba nekaj storiti - legalizirati oziroma kupiti operacijski sistem. Ker že vidimo, da razmišljate, če je res vse to vredno vašega truda, vas vabimo, da razmislite o tem, koliko vam pomeni integriteta in varnost vaših podatkov, kakšno vrednost imajo za vas vse fotografije, dokumenti, ki jih hranite v domačem (ali morda službenem) računalniku.

Pravzaprav bi prav zaradi slednjega moralo tudi odgovorne v podjetjih, katerih zaposleni delajo od doma z lastnimi računalniki, skrbeti za varnost domačih računalnikov zaposlenih. Najbrž sta pravi poti samo dve: povsem prepovedati delo od doma, kar je danes rahlo nerealno pričakovati, ali pa s primernimi rešitvami poskrbeti, da se varnostno neprimerno opremljeni računalniki sploh ne bodo mogli povezati v službena omrežja.

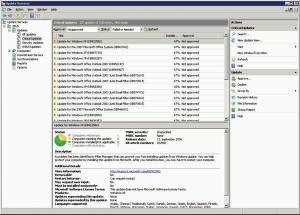

Če pa ste upravitelj v podjetju, ki trenutno še ne posveča posebne pozornosti upravljanju popravkov, priporočamo, da razmislite o vpeljavi katere izmed rešitev, ki omogočajo tako upravljanje. Najpreprostejša in tudi brezplačna Microsoftova aplikacija, ki bo prav solidno delovala v manjših in srednje velikih podjetjih, je WSUS (Windows Server Update Services), ob pomoči katere z enega mesta upravljate potrjevanje in nameščanje popravkov. WSUS seveda ne upravlja samo popravkov operacijskega sistema, marveč zazna tudi potrebne popravke drugih Microsoftovih izdelkov. Ker pa je navadno omrežje poslovnih uporabnikov bolj ali manj kompleksno tudi če gre za mala podjetja in ker je v takih okoljih pomembna tudi visoka razpoložljivost, si sistemski skrbniki težko privoščijo slepo nameščanje popravkov, ne da bi jih prej testirali. Z WSUSom je mogoče določiti testno skupino računalnikov, na katere bodo popravki najprej nameščeni, in šele, ko bo računalniški znalec povsem prepričan, da popravek v resnici ni "pokvarek", ga bo potrdil tudi za namestitev v produkcijskem okolju.

Nadzorna konzola WSUS, s katero upravljamo popravke za vse računalnike v našem omrežju

Apache, bojevnik ali pokrpani pacient?"

Ena izmed dveh priznanih razlag o nastanku imena za najbolj razširjeni spletni strežnik Apache izvira iz popravkov. Prvo različico Apache spletnega strežnika je "izdal" Robert McCool, ki je razvijal spletni strežnik Nacionalnega centra za superračunalniške aplikacije (National Center for Supercomputing Aplications), ki se je preprosto imenoval NCSA HTTPd. Ko je McCool zapustil NCSA, se je razvoj HTTPd zaustavil - ostal pa je kup različnih "obližev" za izboljšanje delovanja, ki so krožili prek elektronske pošte. Prvotna spletna stran, ki je bila dosegljiva v letih 1996 in 2000, je preprosto trdila, da bi bil rezultat kombiniranja vseh popravkov oziroma obližev "a patchy server", kajti množica popravkov je bila velika in Apache je bil prvotno skrpan skupaj iz vseh teh popravkov. Šele kasneje se je porodila zamisel, da je spletni strežnik tako poimenovan iz spoštovanja do plemena prvotnih prebivalcev Severne Amerike, ki je bilo znano po vzdržljivosti in bojevniških veščinah.

(Vir: Wikipedia)

Etika

V svetu tistih, ki pišejo programsko opremo, in tistih, ki odkrivajo napake v njej, velja nekakšen nenapisan etični kodeks. Tako mora najditelj razpoke v sistemu varnosti najprej diskretno pozvati programersko hišo, naj odpravi napako, šele nato naj bi tudi javno razkrili, da napaka obstaja. Seveda pa se vsa podjetja ne odzivajo na pritiske vestnih uporabnikov - nekatera se zanje skorajda ne zmenijo. V teh primerih navadno zaleže, če se takemu podjetju zagrozi, da bo odkrita napaka kar po hitrem postopku objavljena. V fair-play igri se seveda obe strani držita na defenzivnih pozicijah in druga drugi pustita čas. Kljub temu se zgodi, da je problem razkrit hitreje, kot je na voljo popravek zanj. In tako lahko pride do zero-day napadov, ko za znane (in predvsem neznane, kot bomo videli) razpoke v varnosti še ni popravkov, zato jih zlikovci s pridom izkoriščajo.

Zakaj tudi vestno posodabljanje ni vedno dovolj?

Kot že omenjeno, nam napadi ničelnega dne oziroma zero-day napadi grenijo življenje, kajti zanje (še) ni popravkov. Večina takih napadov na računalniške sisteme izvira iz večini neznanih varnostnih rzpok v programski kodi operacijskih sistemov ali drugih programov. Zanje vedo le posamezniki ali združbe, ki so napako odkrili morda povsem po naključju, ko so hoteli vdreti v različne računalniške sisteme. Ker vedo, da se lahko z odkritjem tudi precej denarno okoristijo, bodo tako ranljivost čim dalj časa držali v tajnosti in upali, da je ne bo odkril kdo drug. Edina izvedljiva, a ne vedno najbolj enostavna obramba proti takim napadom je večinoma primerna za podjetja, medtem ko posamezniki nimajo ne dovolj znanja ne opreme, da bi jih lahko zaznali. Predpostavka, na katero se lahko deloma zanesemo pri odkrivanju zero-day napadov, je, da bodo ti napadi v omrežju pustili nekakšno anomalijo - npr. v količini prenesenih podatkov v omrežje ali iz njega. Sodobni sistemi za preprečevanje vdorov se učijo, kakšno je običajno obnašanje omrežja podjetja, in tudi s statistično analizo iščejo anomalije in opozarjajo na nenavadna dogajanja.

Microsoftovih poročil o objavi popravkov pa seveda ne berejo samo tisti, ki jih skrbi za varnost, marveč tudi zlikovci, saj se zanašajo na to, da bodo iz priloženega opisa in dokumentacije lahko razbrali, kaj vse "obliž" za programsko opremo v resnici popravi, ter šele nato napisali primerno kodo, ki bo skušala izkoriščati razpoko v varnosti. Skoraj zagotovo bo na milijone uporabnikov računalniških sistemov po svetu s precejšnjo zamudo nameščalo te popravke (ali pa jih sploh ne bodo).

Pamet v roke

Bodite torej pametnejši od "znalcev", ki so vam do zdaj odsvetovali nameščanje popravkov. Resda se vam lahko zgodi, da vam po enem izmed njih Microsoft sporoči, da nimate legalno nameščenega operacijskega sistema. Vedno obstaja možnost legalizacije ali prehoda na eno izmed odprtokodnih linuxnih distribucij. V nasprotnem primeru se lahko zgodi, da bo na primer kitajska obveščevalna služba ali pa kak afganistanski terorist (in še velika množica profilov različnih kriminalcev) uporabljala vaš računalnik za nečedne posle. Posodabljajte vaš operacijski sistem in programe, da ta ne postane - zombi.