Prisluškovati za 1500 dolarjev? Ne, kar zastonj.

Pred kratkim sem nekje prebral: "V zadnjem času (zadnjem desetletju? dveh?) smo postali obsedeni z varovanjem zasebnosti". In če sem glede varovanja zasebnosti v družbenih omrežjih osebno že kar malce sarkastičen (če ne želiš, da Facebook o tebi kaj ve, mu pač ne povej vsega, ali ne?), sem glede zasebnosti nasploh vsekakor zaskrbljen tudi sam. Še posebej, ker se zavedam, kaj vse danes zmore tehnologija.

Naj začnem kar z zasebnostjo telefonskih pogovorov, ki je bila nedolgo nazaj tako priljubljena tema med našimi politiki. Malce dlje nazaj, v času analogne mobilne telefonije NMT, je bilo tem naravnost trivialno prisluškovati. Telefoni so bili pač le malce zmogljivejši "voki-tokiji". Spominjam se tistega pol leta (pred 15 in več leti), ko sem služil vojaško obveznost v slovenski vojski in smo si stražarji v nočni izmeni krajšali čas tako, da smo z radijsko postajo v vojaški "campagnoli" poslušali telefonske pogovore ... Da ne bo nesporazuma, zelenci smo bili vse preveč zeleni, da bi sami vedeli, katere frekvence je treba nastaviti za kaj takega, to nam je nastavil kar poveljnik. Eno frekvenco za enega izmed sodelujočih v pogovoru in drugo za drugega.

Ne, danes, v dobi digitalnih GSM omrežij, tako preprosto ne gre več. Menda. Občasno sicer izvemo, da "menda" obstajajo vojaški kombiji, ki to zmorejo, in jih Hrvati zato zaplenijo (afera Zavrč) in da so celo podobno zmogljivi kovčki, ki jih premore naša SOVA, pa govor je o nekakšnih črnih baznih postajah in spreminjanju telefonske številke kličočega ("afera Župevc"), a zunaj vojaške in policijske sfere da kaj takega vsekakor ni mogoče.

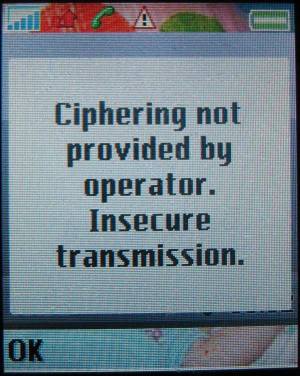

Če ste žrtev "črne bazne postaje", boste na zaslonu menda zagledali tole.

Razen, da je v spletu najti članke resnih revij, ki poročajo o dogajanju na Defconu (nekakšna letna "skupščina" hekerjev) v Las Vegasu, kjer je bila taka naprava (t. i. IMSI catcher) prikazana v živo. Hekerju je z napravo, ki ga je stala približno 1500 dolarjev, uspelo simulirati bazno postajo omrežja AT&T in prestrezati telefonske klice navzočih v dvorani. Direktor Telekoma Slovenije kljub temu trdi, da je to nemogoče (vsaj tako je izjavil na tiskovni konferenci), v pogovoru na Simobilu pa smo ugotovili, da bi bilo teoretično in v strogo laboratorijskih okoliščinah to morda možno. Ni pa (nam/jim) jasno, kako tako prestreženi klic prevezati naprej v omrežje, in glede tega tudi gospod na Defconu ni bil najbolj jasen. Poleg tega Simobil zatrjuje, da bi v takem primeru njihovo omrežje uporabnika avtomatsko opozorilo, da pogovor ni več šifriran. Kakorkoli že, naši viri zatrjujejo, da bi se v Sloveniji našlo tudi kak "IMSI catcher", ki ni pod nadzorom oblasti. Menda se je pred časom dalo ključni del za njegovo izgradnjo kupiti za borih 300 evrov.

S strokovnjaki iz Simobila pa se strinjam, da je verjetno res veliko lažje poseči po drugih metodah prisluškovanja, če bi že kdo imel take želje. V mislih imam staromodne bondovske pripomočke, kot so usmerjeni mikrofoni, predvsem pa programe za današnje pametne telefone. Morda se vsi premalo zavedamo, da so današnji pametni telefoni, predvsem tisti, ki temeljijo na Androidu, v resnici zelo zmogljivi linuxni računalniki, ki, še posebej, če jih "zrootamo", v resnici zmorejo vse tisto, kar zmorejo "pravi" linuxni računalniki. In spomnite se, da na Linuxu (ali na kaki drugi podrazličici Unixa) danes temelji večji del interneta, od usmerjevalnikov naprej.

Tako sem zadnjič naletel na programček, ki v krajevnem omrežju ob pomoči metode ARP spoofing avtomatsko prevzame nalogo privzetega prehoda (default gateway) in tako prestreza vse omrežne zahteve v internet. Še več, zna prevzeti odprte seje, kar pomeni, da sem kolegu uredniku Gregi Repovžu v sosednjem uredništvu brez težav malce nasmetil Facebook. Prijavljen z njegovim uporabniškim imenom in geslom! Verjetno ni treba posebej omeniti, da si je po tem dogodku na Facebooku takoj vklopil "https" oz. dostop prek šifrirane povezave ...

Dogodek je bil dovolj strašljiv tudi zame, zato smo se zelo hitro odločili, da se bomo v naslednji številki Monitorja posvetili t. i. "temni strani Androida". Že hiter "gugl" namreč pokaže, da je v spletu na voljo kar nekaj programov te vrste, ki znajo početi vse mogoče packarije. Resda jih Google zaradi tega ne spusti na svoj uradni Market, a programe je na androidne telefone pač moč nameščati od koderkoli (za razliko od iPhonov/iPadov, če le niso "jailbreakani"). Tako smo npr. našli program, ki ga lahko na skrito namestimo svojemu partnerju (tako pravijo uradna navodila!) in poskrbi, da bomo vedno dobili vsako kopijo SMSa, ki ga bo partner sprejel ali odposlal. Ta program seveda nima ikone, tako da ga je silno težko odkriti ... Še več, so programi, ki menda znajo shranjevati tudi telefonske pogovore - rezultat je običajna zvočna datoteka.

Strašljivo!

Tako smo našli program, ki ga lahko skrivaj namestimo svojemu partnerju (tako pravijo uradna navodila!) in poskrbi, da bomo vedno dobili vsako kopijo SMSa, ki ga bo partner sprejel ali odposlal.