Ali so besedilnim geslom šteti dnevi?

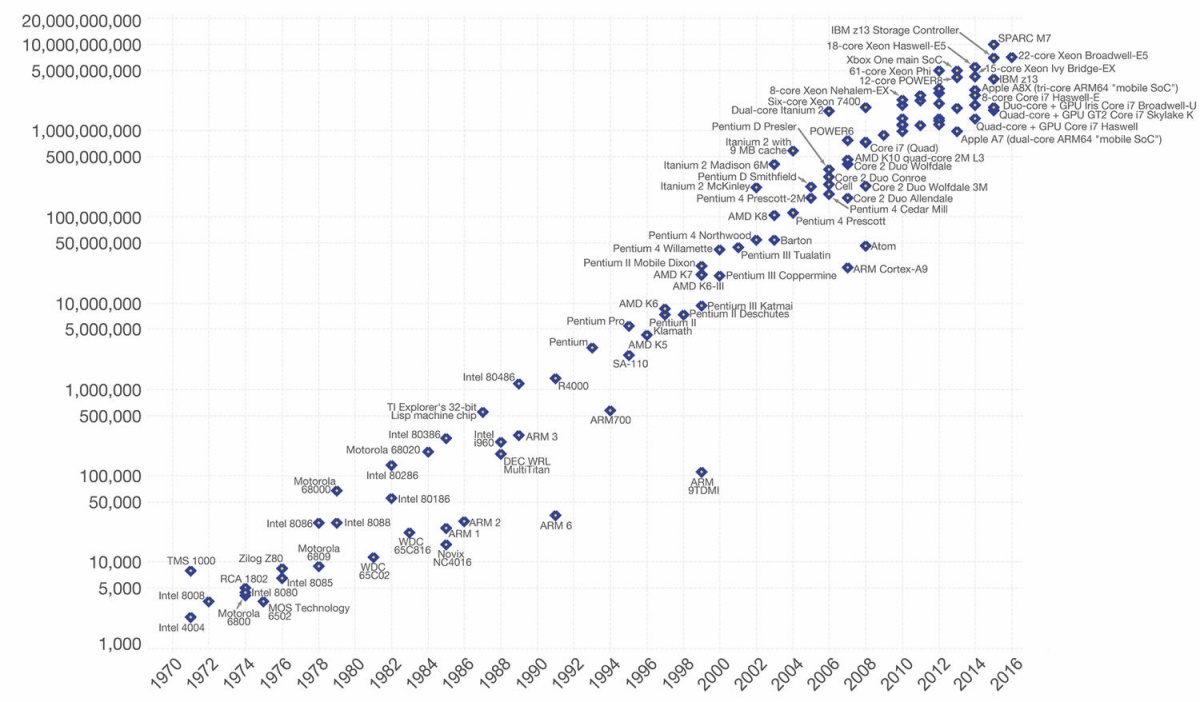

Čeprav besedilna gesla zaenkrat ostajajo prevladujoč način preverjanje identitete, številni strokovnjaki menijo, da so jim šteti dnevi. Računalniki namreč postajajo vedno hitrejši, uporabnikom pa vedno daljša gesla enostavno »ne ležijo«.

V zadnjih letih vedno pogosteje poslušamo o vdorih v sisteme znanih (in manj znanih) podjetij, ter odtujitvah in uhajanju osebnih podatkov milijonov uporabnikov. Na udaru so celo uveljavljene firme, kot so Adobe, Dropbox, eBay, Tumblr, MySpace in Yahoo; samo pri slednji naj bi v letih 2013 in 2014 v dveh ločenih napadih prišlo do razkritja skupno vsaj 1,5 milijarde uporabniških računov. Zakaj pravzaprav prihaja do takega povečanja incidentov v spletu? Predvsem se moramo zavedati hitrosti razvoja in širjenja vseprisotnosti tehnologij. Za primerjavo lahko izpostavimo povprečno število prodanih osebnih računalnikov na leto, ki se je od sredine sedemdesetih do danes povečalo s 50.000 prodanih enot na 355 milijonov. Še hitreje razvijajoči se trg mobilnih telefonov se lahko pohvali z več kot 1,4 milijarde prodanih aparatov leta 2015. Povečanje števila naprav in uporabnikov vpliva na količino informacij, ki se vsak dan pretaka po svetovnem spletu: do konca leta 2016 je internetni promet že presegel en zetabajt (1021 bajtov oz. milijon petabajtov) na letni ravni. Čeprav je težko oceniti, koliko podatkov je od tega varnostno-kritičnih, nas pogosti vdori in novi izzivi zaščite podatkov opozarjajo na pomembnost informacijske varnosti.

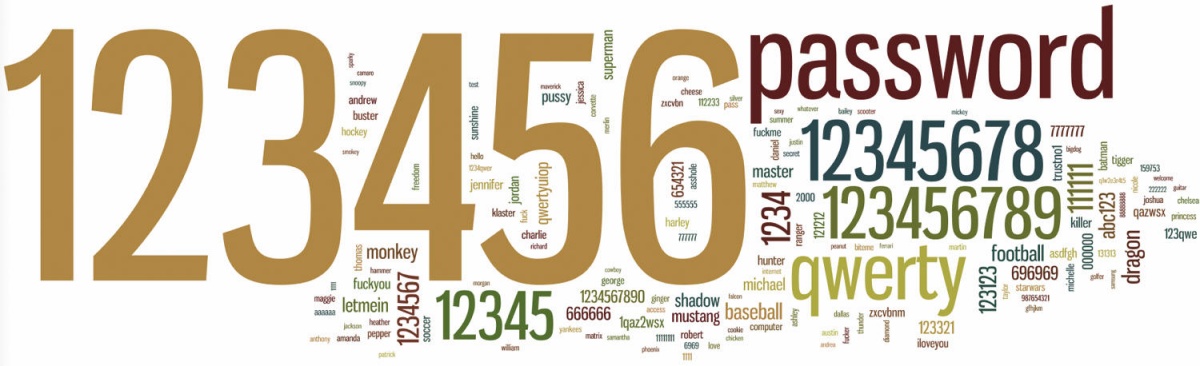

Če od uporabnika zahtevamo zaščito z geslom, si bo največkrat zamislil preprosto geslo.

Pomanjkljivosti besedilnih gesel

V glavnem je stopnja zaščite podatkov odvisna od varnostnih mehanizmov, ki jih neki informacijski sistem uporablja. Na žalost večina sistemov ne zagotavlja dovolj visoke stopnje varnosti. Gesla so še dandanes najpogostejši način avtentikacije. Glavni razlog za njihovo dolgoletno prevlado so številne prednosti, ki jih ponujajo, od enostavnosti in priročnosti rabe do nizkih stroškov in hitrosti avtentikacije. Poleg tega gre za dobro uveljavljen način avtentikacije, ki se v računalništvu uporablja že od začetka šestdesetih let prejšnjega stoletja. Problem pa nastane pri varnosti, ki jo gesla zagotavljajo.

Predvsem so za razkritje uporabniških imen in gesel računov uporabnikov velikokrat kriva kar sama podjetja. Kljub zgodbam medijev, ki redno poročajo o razkritjih podatkov, številna podjetja še vedno shranjujejo gesla v nešifrirani (angl. plaintext) obliki. V zadnjih letih je bilo razkritih več kot 70 milijonov nešifriranih gesel nekaterih kitajskih spletnih strani, od tega več kot 28 milijonov gesel z blogerske strani Tainya in več kot 18 milijonov iz spletne igralnice 17173.com. Med bolj znanimi lahko izpostavimo več kot milijon razkritih nešifriranih gesel podjetja Sony Pictures in okoli 450.000 gesel podjetja Yahoo. Pri tem velja omeniti, da takšni javno razkriti vdori predstavljajo le primere, ko so uporabniki zaradi pomanjkljivih varnostnih mehanizmov dejansko utrpeli škodo. V resnici obstaja veliko več podjetij, ki se kljub priporočilom strokovnjakov za varnost še vedno zanašajo na neobstoječo varnost nešifriranih gesel.

Kvantno računalništvo je še en revolucionaren pristop, ki ima potencial zaznamovati enega najvplivnejših preskokov v zgodovini računalništva.

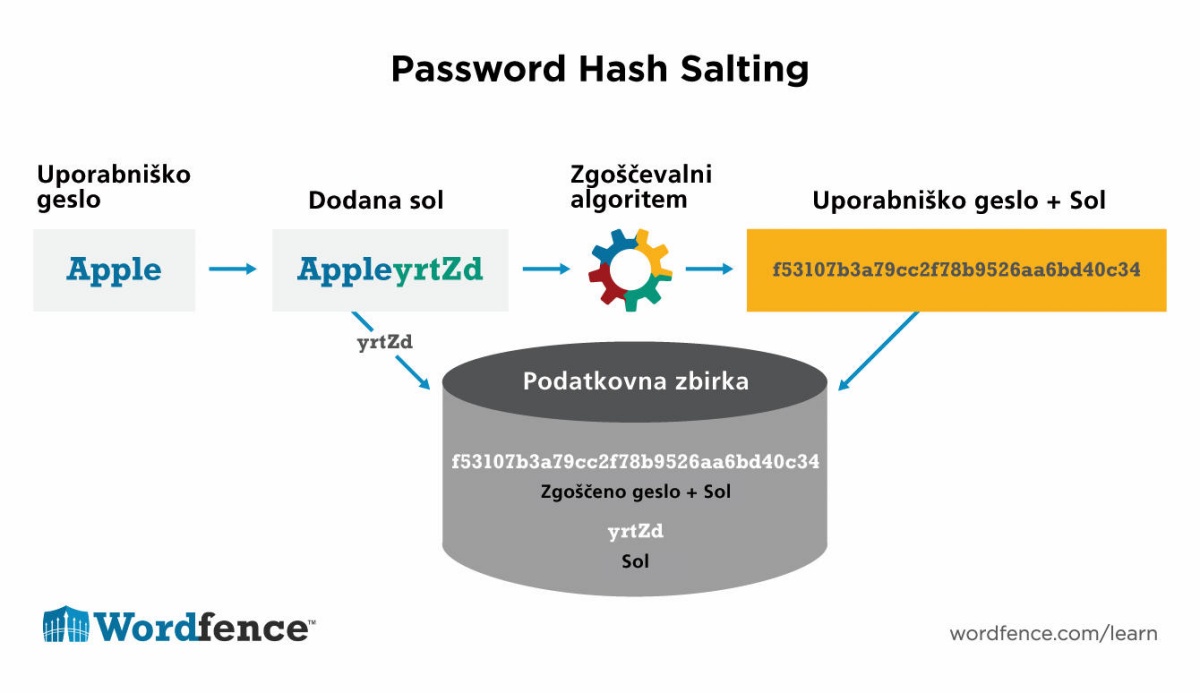

Dobre prakse shranjevanja gesel od sistemskih upraviteljev pričakujejo, da besedilna gesla najprej zgostijo, šele nato shranijo v zbirko podatkov. Dodatno stopnjo varnosti zagotavlja tudi t.i. sol, naključen niz znakov, ki se generira ob registraciji novega uporabnika in se prav tako zapiše v zbirko. Preverjanje identitete nato poteka tako, da se zgoščena vrednost soli in vnesenega gesla primerja z zgoščeno vrednostjo soli in gesla, shranjenega v zbirki. Ker so zgoščevalne funkcije enosmerne preslikave, je na podlagi zgoščene vrednosti praktično nemogoče ugotoviti besedilno geslo. Kljub temu se lahko ob pridobitvi seznama zgoščenih gesel nepridipravi poslužujejo tehnik, kot sta napad s slovarjem in napad z grobo silo. Pri prvem napadalec pričakuje, da bo večina gesel vsebovala obstoječe besede, zato si pripravi več slovarjev z besedami, jih zgosti in nato primerja zgoščene vrednosti besed v slovarjih z zgoščenimi vrednostmi gesel. Drug napad je veliko bolj neposreden: napadalec preprosto zgosti vse možne kombinacije znakov do določene dolžine, in zgoščene vrednosti sproti primerja z vrednostmi dejanskih gesel. V preteklosti je bil tak pristop zaradi velike časovne zahtevnosti napada praktično neuporaben, v zadnjem desetletju pa je zaradi stalnega napredka v procesorski moči računalnikov postal zelo resna grožnja besedilnim geslom.

Dodatna olajševalna okoliščina, ki pomaga nepridipravom pri izvedbi takega napada, smo sami uporabniki. Ker so naše spominske zmogljivosti omejene, uporabljamo predvidljive vzorce, ki jih napadalci lahko izkoristijo. Zavedajo se, da bo večina uporabnikov uporabljala kratka gesla, saj vsak dodaten znak v geslu pomeni povečan kognitivni napor. Uporabniki si tudi veliko lažje zapomnimo smiselne besede, ki jih prikličemo v spomin z asociacijami. Pogosto so takšna gesla predvidljiva, do njih pa se nepridipravi lahko dokopljejo tudi z manj tehničnimi pristopi, kot je na primer socialno inženirstvo. Na splošno uporabniki stremimo k temu, da bi si gesla enostavneje zapomnili, s tem pa nezavedno zmanjšujemo varnost, ki jo taka uporabniško-generirana gesla zagotavljajo. Računalniki pri napadu z grobo silo namreč postopoma preizkušajo vse kombinacije možnih gesel, začenši z enostavnimi enomestnimi gesli. To pomeni, da bodo gesla z manj znaki in nizko kompleksnostjo odkrili v zelo kratkem času.

Čim bolj stroge so politike, tem varnejša so gesla, a po drugi strani hitro postanejo kontraproduktivne.

Da bi se takim slabim uporabniško-generiranim geslom izognili, določeni informacijski sistemi vpeljujejo politike gesel. Pogosto uporabniki to zaznamo tako, da nas sistem »prisili«, da si izberemo geslo določene minimalne dolžine, ki vsebuje znake iz več naborov (velike in male črke, številke, posebni znaki). Čim bolj stroge so politike, tem varnejša so gesla, a po drugi strani hitro postanejo kontraproduktivne, če uporabnike preveč omejujejo. Eden izmed glavnih izzivov s področja varnosti gesel tako še dandanes ostaja iskanje ravnotežja med varnostjo in zapomnljivostjo gesel. Pri tem strokovnjaki opozarjajo na problem, ki postaja iz leta v leto hujši: s tehnološkim napredkom in povečevanjem procesorske moči računalnikov se minimalne zahteve za varna gesla postopoma zaostrujejo. Če smo pred dvajsetimi leti svoje uporabniške račune lahko zaščitili s šestmestnimi gesli, ki so vsebovala samo male črke in številke, danes ni več tako. Današnje zahteve od uporabnikov pričakujejo, da si izmislijo in zapomnijo gesla, dolga vsaj devet znakov, ki vsebujejo velike in male črke, številke in posebne znake, ne pa besed, ki bi se lahko pojavile v slovarjih. Takšne zahteve so že kar precejšen napor za človeški spomin – sploh če se želimo držati drugih dobrih praks upravljanja gesel, ki nam narekujejo, da za vsak uporabniški račun uporabljamo drugačno geslo in da svoja gesla vsakih nekaj mesecev popolnoma spremenimo.

Dodaten nivo varnosti zagotavlja t.i. sol, naključen niz znakov, ki se generira ob registraciji novega uporabnika.

Varnost gesel v prihodnosti

Ali resnično lahko pričakujemo, da v prihodnosti tudi gesla, dolga štirinajst in več znakov, ne bodo dovolj varna? Industrija je namreč zadnjih 50 let dokaj dobro sledila trendu, ki ga je Gordon Moore napovedal že leta 1965. Kljub temu naj bi se Moorov zakon, ki predvideva, da se število tranzistorjev na integriranem vezju podvoji vsaki dve leti, zaradi fizičnih omejitev postopoma upočasnjeval. Večina analitikov se strinja, da bo zakon relevanten vsaj še naslednjih deset let, čeprav so v prihodnosti že na obzorju nove tehnologije, ki bodo zagotavljale nenehno rast procesorske moči. Na ameriški univerzi v Stanfordu tako raziskujejo monolitna 3D vezja, ki bodo omogočala vertikalno združevanje več ravni komponent na eni sami silicijevi ploščici. Alternativni materiali, kot so zlitine indija in arzenida, ter različne oblike ogljika, kot so grafen ali ogljikove nanocevke, so prav tako nadvse obetavne zaradi visoke prevodnosti in nizke porabe energije.

Še nekoliko dlje v prihodnosti se lahko nadejamo radikalnejših naslednikov silicijeve dobe. Spintronični polprevodniki (angl. spintronic semiconductors) so tehnologija, ki je v razvoju že več kot 15 let. Namesto napetosti izkoriščajo rotacijsko energijo elektronov za predstavitev bitov. Njihova poglavitna prednost je velikost, ki izdelovalcem omogoča, da na eno samo procesno enoto umestijo veliko več čipov, kot je mogoče pri standardnih integriranih vezjih. Poleg tega lahko z razporejanjem atomov znotraj čipa spreminjajo lastnosti polprevodnika, na primer prevodnost in magnetizem, zato so veliko bolj prilagodljivi in učinkoviti.

Moorov zakon oz. vedno hitrejši procesorji, če ga smemo poenostaviti, so za varnost gesel huda težava.

Kvantno računalništvo je še en revolucionaren pristop, ki ima potencial zaznamovati enega najvplivnejših preskokov v zgodovini računalništva. Prvi komercialni kvantni računalniki linije D-Wave so že sposobni izvajanja enostavnih operacij, znanstveniki pa se trenutno ukvarjajo z zapletenimi problemi manipulacije in merjenja kubitov, vzdrževanja kvantne superpozicije in ugotavljanja primernih materialov za izgradnjo kvantnih računalnikov. Predstavitev informacij in operiranje s kubiti bo kvantnim računalnikom omogočalo reševanje težkih matematičnih problemov v zelo kratkem (polinomskem) času. Zato lahko pričakujemo drastične izboljšave procesorskih moči, zaradi česar bo ugotavljanje besedilnih gesel postalo trivialno opravilo.

Kljub omenjenim in drugim možnim izboljšavam strojne opreme pa so še drugi načini pospeševanja hitrosti ugibanja gesel. Grafične kartice dosegajo tudi do 10-kratne izboljšave hitrosti v primerjavi s klasičnimi procesorskimi enotami; z združevanjem več kartic v vzporedne procesorske farme pa lahko dosežemo linearno skalabilnost z minimalno rabo skupnih virov. Z namenskimi jedri FPGA lahko izboljšamo hitrost ugibanja v primerih, ko so za zaščito gesel uporabljene specializirane zgoščevalne funkcije (npr. bcrypt). Napredne tehnike zajemajo tudi rabo verjetnostnih kontekstno-neodvisnih gramatik, ki jih lahko na primer izpeljemo iz učne množice javno dostopnih gesel. Na podlagi gramatik lahko izdelamo pravila, ki določajo vrstni red uganjanja gesel glede na verjetnost pojavitve. Druga tehnika, ki uporablja Markove modele, izkorišča distribucijo znakov znotraj gesel. Deluje na predpostavki, da si uporabniki izbirajo enostavna gesla, ki sledijo pravilom naravnega jezika. Vrstni red uganjanja je urejen glede na to, kako si znaki znotraj gesla sledijo drug za drugim. Tak pristop predstavlja precejšnjo izboljšavo klasičnega napada s slovarjem.

Nasvet za prihodnost

Trendi trenutnih in prihodnjih izboljšav na področju odkrivanja gesel kažejo, da se bodo minimalne zahteve za doseganje zadostne stopnje varnosti gesel neusmiljeno povečevale tudi v prihodnje. Ker ne moremo pričakovati, da bodo uporabniki takim zahtevam zaradi spominskih omejitev lahko sledili, je na področju avtentikacije nujno potreben korak naprej. Trenutne alternative med drugim zajemajo grafična gesla, dvofaktorsko overjanje in biometrijo, čeprav nobena izmed naštetih možnosti ne dosega priročnosti in enostavnosti uporabe, ki jo ponujajo besedilna gesla. Kljub temu se moramo zavedati, da bomo morda v prihodnosti primorani zamenjati udobje za višjo stopnjo varnosti. Do takih ali drugačnih premikov v industriji pa je še toliko pomembneje, da smo seznanjeni s trenutnimi minimalnimi zahtevami po kompleksnosti gesel in se držimo dobrih praks upravljanja gesel.